Die meisten Unternehmen haben keine klare Vorstellung davon, wo ihre sensitiven Daten gespeichert sind, und wissen auch nicht, wo sie anfangen sollen, um ihre Sicherheitslage zu verbessern. Hier kommt die Datenrisikobewertung (DRA – Data Risk Assessment) ins Spiel.

Eine DRA ist eine umfassende Überprüfung Ihrer Datenbestände, die Ihrem Unternehmen dabei helfen kann, kritische Daten zu finden, zu klassifizieren und zu kennzeichnen, die in Ihren Cloud- und On-premise-Umgebungen erstellt, gespeichert und verschoben werden.

Im Wesentlichen können wir DRAs und Cloud-Sicherheitslösungen betrachten wie eine Pizza (und wer mag keine Pizza?). Die meisten Menschen haben Zugang zu den Grundzutaten, die für die Herstellung des italienischen Grundnahrungsmittels benötigt werden (wie Mehl, Salz und Wasser), und zu einem Ofen zum Backen. Aber die Art und Weise, wie Sie mit den Zutaten umgehen, sowie deren Qualität, machen den Unterschied zwischen einem Stück, das in einer Grundschulcafeteria erhältlich ist, und einer Pizza, die Sie in einem Vier-Sterne-Restaurant serviert bekommen.

Dasselbe gilt für Ihre Cloud-Sicherheit und die Durchführung einer Datenrisikobewertung. Entscheidend ist die Qualität der Bewertung, der Vorbereitung und der Präsentation.

Die Risikobewertung von Varonis vereint verschiedene Zutaten, wie private Informationen und Zero-Trust-Prinzipien, auf präzise und sinnvolle Weise. Bei der DRA von Varonis wird die Sensibilität der Daten ihrer Exposure gegenübergestellt. Es ist die fortschrittlichste Datenrisikobewertung der Branche – und wir bieten sie kostenlos an.

In weniger als 24 Stunden haben Sie einen risikobasierten Überblick über die wichtigsten Daten und einen klaren Weg zur automatischen Sanierung. Außerdem wird Ihrem Team ein eigener Incident Response-Analyst zur Seite gestellt und Sie erhalten während des Prozesses uneingeschränkten Zugriff auf die Varonis SaaS-Plattform, ohne weitere Bedingungen.

In diesem Blog-Beitrag gehen wir im Detail darauf ein, wie die DRA von Varonis funktioniert. Wir zeigen Ihnen, wie wir herausfinden, wo Ihre Daten am stärksten gefährdet sind, und wie wir umsetzbare Empfehlungen für einen klaren Weg zur Sanierung geben können. Sehen Sie sich ein Beispiel unserer DRA an.

Bewältigung der Herausforderungen und Schwachstellen, die eine DRA rechtfertigen

Wenn Sie mit einer Risikobewertung warten, bis es zu einem Datenleck kommt, sind Sie aufgeschmissen.

Tatsächlich stehen Unternehmen bereits vor vielen Herausforderungen, wenn es darum geht, ein starkes Sicherheitsprogramm zu entwickeln. Dazu gehören:

- Schwierigkeiten, sensitive Daten zu klassifizieren und zu kennzeichnen und Exposure zu beheben, die zu einem Leck führen könnte

- Datensanierungsbemühungen sind mit einem kleinen Team schwierig

- Effiziente Überwachung von Datennutzung und Alerts bei ungewöhnlichen Aktivitäten

- Quantifizierung der Datensicherheit und die Darstellung der Fortschritte gegenüber dem Vorstand

- Untereinheiten, die unabhängig voneinander arbeiten – es besteht die Notwendigkeit, ein einheitliches Datensicherheitsprogramm aufzubauen

- Manuelle und unvollständige Compliance-Audits

Das manuelle Auffinden, Klassifizieren und Kennzeichnen Ihrer sensitiven Daten ist mühsam. Varonis nimmt sich Ihrer Probleme an und verwandelt sie in automatisierte Ergebnisse. Wir bewerten Ihre Systeme mit Fokus auf deren Sensibilität, Berechtigungen und Aktivitäten, sodass wir in der Lage sind:

- Echtzeit-Sichtbarkeit zu bieten;

- Ihren möglichen Schaden zu reduzieren;

- Proaktive Gefahrenerkennung und Reaktion zu bieten;

- Ihre Compliance zu vereinfachen.

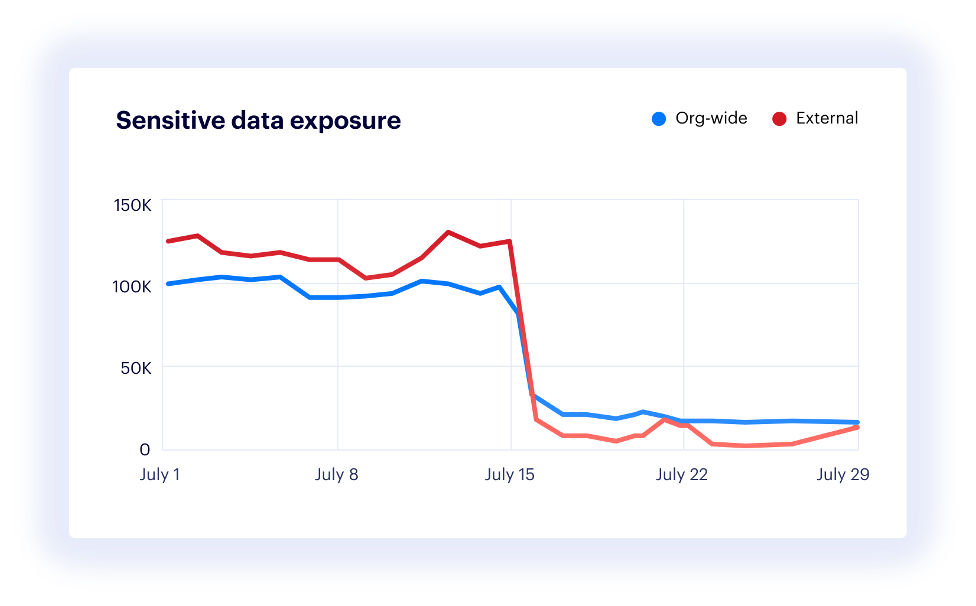

Varonis hat in den ersten 90 Tagen der Nutzung unserer Datensicherheitsplattform durch unsere Kunden automatisch fast 100 % der externen und unternehmensweiten Daten-Exposure eliminiert.

Eine weitere Herausforderung, die viele Unternehmen im Bewertungsprozess erkennen, besteht darin, an wie vielen Orten ihre Daten gespeichert sind, einschließlich Apps von Drittanbietern, CRMs wie Salesforce und mehr. Mit der DRA von Varonis können wir eine Verbindung zu Dutzenden zusätzlicher Datenquellen herstellen, und die Einrichtung dauert nur wenige Minuten.

Ein Blick auf die kritischen Ergebnisse der DRA von Varonis

Sobald wir die Bewertung durchgeführt und die Datensicherheit Ihres Unternehmens überprüft haben, heben wir die wichtigsten Erkenntnisse hervor, die möglicherweise zu einem Datenleck führen könnten, und geben konkrete, spezifische Beispiele.

In unserem Beispielbericht haben wir einen Teil der Gesamtumgebung eines fiktiven Unternehmens bewertet, darunter Microsoft 365, Active Directory, Entra ID (Azure AD), Salesforce, Windows File Share und Google Workspace.

Die vier größten Risiken dabei waren:

- HR-Vergütungsberichte, die über für alle zugängliche Links öffentlich geteilt werden

- 332 Salesforce-Benutzer hatten unnötige Berichtsexport-Berechtigungen

- Ein externer Nutzer ist Super-Admin in Google Workspace

- Ein Marketingassistent hat einen Alert wegen ungewöhnlichen Datenzugriffs ausgelöst

Für jedes Risiko bietet Varonis einen detaillierten Überblick über das betroffene System, den Risikotyp, die NIST-Kontrolle und unsere Beobachtung sowie eine Empfehlung zur Minimierung des Risikos.

Sehen wir uns den externen Nutzer genauer an, der über Super-Admin-Zugriff in Google Workspace verfügt – eines der wichtigsten Ergebnisse in unserem Beispielbericht. Während unserer Beobachtung stellten wir fest, dass ein externer Auftragnehmer ein privates Gmail-Konto verwendete, um auf das Google Workspace-Konto von Umbrella Corp zuzugreifen. Dieser Benutzer verfügt über Super-Admin-Rechte und hat die Multifaktor-Identifizierung (MFA) nicht aktiviert. Seine Aktivität stieg am 4. Juli sprunghaft an, was einen Alert auslöste. Dieses Konto gilt als extrem risikoreich.

Unsere Empfehlung beinhaltete, sofort MFA für dieses Konto durchzusetzen und den Benutzer auf eine Beobachtungsliste in Varonis zu setzen. Wir haben außerdem empfohlen, die Aktivitäten, Berechtigungen und zugehörigen Identitäten des Benutzers in den letzten 30 Tagen zu überprüfen, um zu entscheiden, ob dieser externe Benutzer wirklich Super-Admin-Rechte benötigt.

Andere Anbieter von Datenrisikobewertungen sagen Ihnen zwar, wo ein Problem besteht, aber im Gegensatz zu Varonis liefern sie keine umsetzbaren Empfehlungen zur Behebung von Risiken im Vorfeld. Unser Bewertungsprozess beschränkt sich nicht nur auf das Aufdecken von Risiken – wir liefern auch detaillierte Zusammenfassungen bezüglich Ihrer Datensicherheitslage, Ihrer Cloud-Umgebungen, des Risikos der Zusammenarbeit, der Erkennung von Bedrohungen und mehr.

Management der Datensicherheitslage

Um das Risiko eines Datenlecks zu minimieren, ist es für Ihr Unternehmen von entscheidender Bedeutung, in Echtzeit Einblick in und Kontrolle über den sich schnell ändernden Datenbestand zu haben – mit einheitlicher Klassifizierung, Bedrohungserkennung und Richtliniendurchsetzung.

Die Datenrisikobewertung von Varonis beinhaltet einen Überblick über Ihre sensitiven Daten, die auf mehrere Cloud-Dienste und On-premise-Datenspeicher verteilt sind. Nach der Bewertung erhalten Sie einen kostenlosen Bericht und eine Tabelle, aus der hervorgeht, wo Sie am stärksten gefährdet sind.

Wir widmen einen Teil der Bewertung dem Auffinden und der Klassifizierung von Daten – dadurch werden die wichtigsten sensitiven Muster und die verschiedenen sensitiven Datentypen in der Umgebung aufgezeigt – und schlüsseln die Exposure in Ihren Datenspeichern auf. Dies unterstreicht auch die Unterscheidungsmerkmale unserer Engine, ihre Genauigkeit, ihren Umfang und alle unsere integrierten Richtlinien für verschiedene Kategorien wie PII, Zugangsdaten, Geheimnisse, Bundesmuster und Richtlinien.

Die Leistungsfähigkeit der Datenklassifizierung von Varonis umfasst:

- Fokus auf die vier Datentypen mit der größten Datenmenge nach Volumen: PCI-DDS, Passwörter, US-PII und Sachnummern

- Echtes inkrementelles Scannen für eine effiziente und skalierbare Erkennung großer Datenmengen

- Einheitliche Klassifizierungsrichtlinien für alle unterstützten Datenspeicher

- In Multi-Petabyte-Umgebungen getestet

- Über 400 von Experten erstellte und getestete Regeln (Tendenz steigend), die sofort einsatzbereit sind

- Anpassbare Scan-Umfänge und Probenahme

Für Unternehmen, die behördliche Richtlinien wie HIPAA und GDPR einhalten müssen, umfassen unsere Klassifizierungsbemühungen auch das Auffinden falsch abgelegter Daten und die Identifizierung von Compliance-Risiken. In unserer Muster-Risikobewertung für Umbrella Corp haben wir private Daten von EU-Bürgern auf einem in den USA gehosteten Microsoft 365-Tenant gefunden.

Der Weg zur Sanierung mit Varonis

Nachdem wir Ihnen gezeigt haben, welche Risiken in Ihrem Unternehmen bestehen, ist es an der Zeit, Ihnen konkret zu zeigen, wie Varonis helfen kann.

Bedrohungserkennung und -bekämpfung

Die Echtzeitüberwachung und die verhaltensbasierte Bedrohungserkennung von Varonis werden während des Bewertungszeitraums für jedes betroffene System aktiviert. Unsere KI-Modelle werden anhand von mehr als 800 Millionen Ereignissen trainiert, um das einzigartige Verhalten von Benutzern und Geräten in der Umgebung Ihres Unternehmens zu erlernen.

Ihr Unternehmen profitiert von den Bedrohungsmodellen, die wir für unseren gesamten SaaS-Kundenstamm entwickelt haben, und mit unserer Datensicherheitsplattform kann Ihr Team Alerts und Vorfälle im Zusammenhang mit kompromittierten Servicekonten, von Backup-Diensten veränderten Dateien, bösartigen Benutzerkonten und mehr genauestens untersuchen.

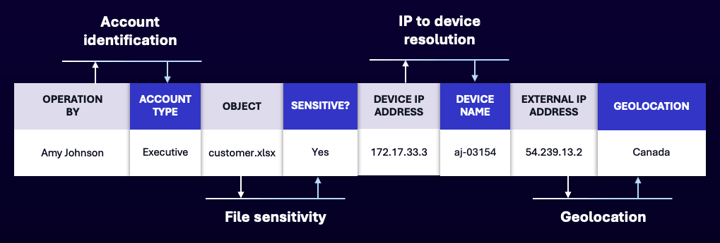

Ereignisse werden mit datenzentriertem Kontext angereichert.

Ereignisse werden mit datenzentriertem Kontext angereichert.

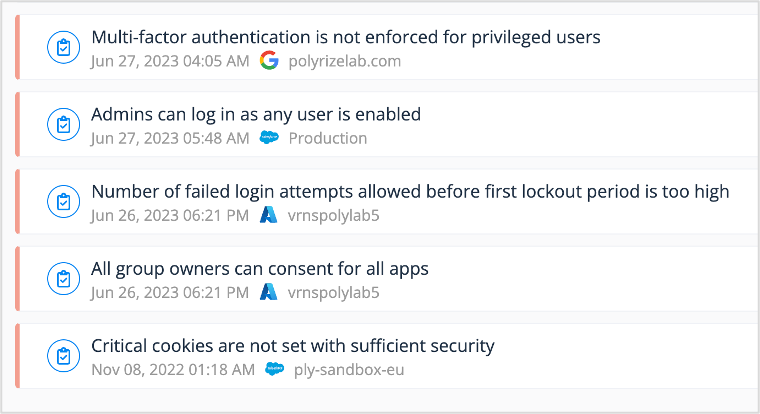

Konfigurationrisiken

Varonis scannt kontinuierlich Systemkonfigurationen in den SaaS- und IaaS-Plattformen Ihres Unternehmens, um riskante Einstellungen zu identifizieren oder festzustellen, ob Konfigurationen von ihrem gewünschten Zustand abgewichen sind. Ihr Team erhält eine Zusammenfassung der fünf schwerwiegendsten Fehlkonfigurationen, die während der Bewertung entdeckt wurden. Ausführliche Details und Empfehlungen zu jeder einzelnen Fehlkonfiguration finden Sie in der Varonis-Benutzeroberfläche.

Kritische SaaS- und IaaS-Fehlkonfigurationen sofort erkennen.

Kritische SaaS- und IaaS-Fehlkonfigurationen sofort erkennen.

Risiko von Drittanbieter-Apps

Auf unserer Drittanbieter-Risikoseite der Bewertung sehen Sie die Apps, die in die von uns analysierten wichtigen Systeme eingebunden sind. In diesem Abschnitt erfahren Sie insbesondere, wie viele Drittanbieter-Apps installiert sind und welche riskant, inaktiv oder nicht verifiziert sind. Je nach Nutzung und Risikograd empfehlen wir, inaktive App-Zuweisungen zu widerrufen.

Identitätsrisiko

Das Verständnis des Identitätsrisikos für Ihre Benutzer und Ihr Unternehmen hat bei Ihrer Risikobewertung ebenfalls oberste Priorität. Varonis analysiert Ihren Sicherheitsstatus für mehrere Systeme, um Ihnen konkrete Beispiele dafür zu geben, wo das Risiko am weitesten verbreitet ist. Dazu gehören:

Sicherheitslage und Überwachung von Active Directory: Varonis scannt die Cloud- und On-premise-Directory-Dienste Ihres Unternehmens und erkennt schwache Konfigurationen, die Angreifern Einfallmöglichkeiten bieten können. Diese Risiken werden in Echtzeit auf Ihren Varonis-Dashboards aktualisiert und helfen dabei, AD-Härtungsbemühungen zu priorisieren.

Wir überwachen Ereignisse in Directory-Diensten und korrelieren diese Aktionen mit den datenzentrierten Ereignissen, die auf Kollaborationsplattformen und Datenspeichern gesammelt wurden. In Ihrer Bewertung heben wir hervor, welche Änderungen außerhalb des Änderungskontrollfensters vorgenommen wurden.

Sicherheitslage von Entra ID: Die Sicherheitslage von Entra ID wird von Varonis kontinuierlich überwacht und bewertet. Riskante Fehlkonfigurationen erscheinen in Ihren Dashboards und Berichten, wo Sie nicht verifizierte App-Berechtigungen und Datenzugriffe überprüfen können.

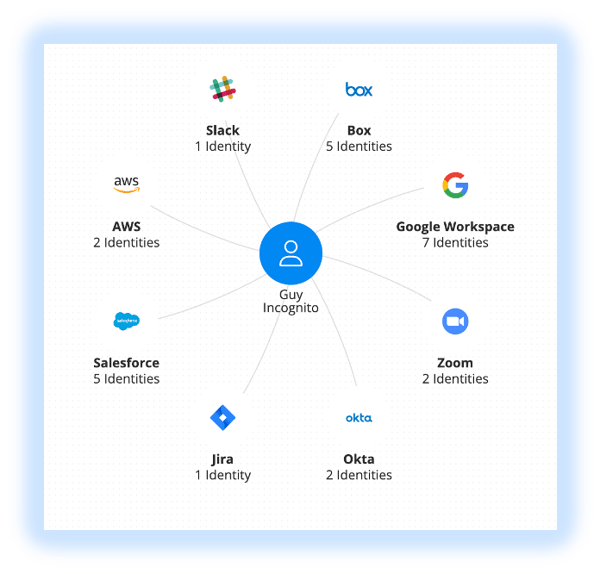

Riskante externe Benutzer und persönliche Konten: Varonis identifiziert automatisch verwandte Konten mithilfe eines proprietären Algorithmus. In dem folgenden Beispiel ist Guy Incognito ein Admin-Benutzer in Google Workspace, der ein persönliches Gmail-Konto ohne MFA verwendet. Er ist mit mehreren Identitäten in den Umgebungen der Umbrella Corp verbunden. Guy hat mehrere Aliasse – eine Mischung aus Firmen- und Privatkonten.

Unsere DRA wird im Rahmen unserer Identitätsrisikoanalyse auch übermäßige Adminkontoberechtigungen und Offboarding-Lücken ans Licht bringen, z. B. inaktive Benutzerkonten, die weiterhin Zugriff auf Daten haben.

Salesforce-Risiko

Weil Salesforce eine so einzigartige Plattform mit einzigartigen Risiken ist, haben wir dem CRM-Tool einen ganzen Abschnitt unserer Risikobewertung gewidmet. Wir bieten auch eine spezielle Datenrisikobewertung für Salesforce für alle Kunden und Interessenten an, die diese Plattform evaluieren möchten.

In unserem Salesforce-Beispielbericht konzentrieren wir uns auf die Exposure von Daten, die externe Freigabe in Salesforce sowie Fehlkonfigurationen und teilen wichtige Erkenntnisse des Varonis Threat Labs-Teams über die CRM-Plattform. Erfahren Sie, wie unsere Salesforce-Datenrisikobewertung funktioniert und laden Sie noch heute den Beispielbericht herunter.

Das sagen Kunden über die DRA von Varonis

Varonis hat unzählige DRAs durchgeführt und genießt das Vertrauen von Tausenden von Unternehmen. Hier sind die Aussagen einiger unserer Kunden:

„Führen Sie eine Datenrisikobewertung durch. Sie gibt Ihnen den nötigen Einblick, um feststellen zu können, wo in Ihrer Umgebung ein Risiko besteht. Sie gibt Ihnen auch einen sichtbaren, greifbaren Wert, um die Lösung gegenüber dem Management zu rechtfertigen, sodass Sie sagen können: 'Hier sind wir ... Und da müssen wir hin.'“ – CISO in der Veranstaltungsbranche.

„Wir wussten, dass es Probleme gab, aber wir hatten nicht die harten Zahlen, um den Vorgesetzten zu zeigen, wovon wir sprachen. Die Datenrisikobewertung von Varonis gab uns die Munition, die wir brauchten, um unserem Vorstand zu zeigen, welche Risiken wir in unserer Umgebung tatsächlich hatten.“ – Information Security Manager in der Fertigungsindustrie.

Führen Sie eine Datenrisikobewertung durch. Sie werden sehen, wie sehr Sie davon profitieren, Varonis in den Security Stack aufzunehmen. Wir dachten, bei uns sei alles abgedeckt, aber die Bewertung hat uns Bereiche aufgezeigt, die nach wie vor gefährdet waren. Außerdem half sie uns, die erforderlichen Schritte in Angriff zu nehmen, um diese Risiken zu beheben.

„Wir haben versucht, alle Daten auf unseren Servern in den Griff zu bekommen. Wir dachten, wir wüssten, wo sie sich befinden, aber eine Datenrisikobewertung brachte eine Menge Daten zum Vorschein, von denen wir nichts wussten. Wir wussten nicht, dass wir so viele Ordner mit offenen Berechtigungen hatten.“ – Analyst für Informationssicherheit in der Regierung eines US-Bundesstaates.

„Varonis hat all diese Daten, die fast ein Jahrzehnt alt waren, gekennzeichnet und uns auf Risikobereiche aufmerksam gemacht. Die Risikobewertung hat uns bewusst gemacht, wie viele PII-Daten und andere Daten wir gespeichert haben.“ – Admin für Sicherheitssysteme in der Bildungsbranche. Vollständige Fallstudie lesen.

Über die Bewertung hinaus

Ihre Datenrisikobewertung ist völlig kostenlos und ermöglicht Ihnen die Nutzung mehrerer einzigartiger Funktionen der SaaS-Datensicherheitsplattform von Varonis.

Zu unseren Mehrwertdiensten gehört unser globales proaktives Incident Response Team, das Bedrohungen für Sie untersucht, eindämmt und beseitigt und Ihnen mitteilt, wenn es Handlungsbedarf Ihrerseits gibt. Wir leiten Probleme im Hintergrund an unser Forensik-Team und Varonis Threat Labs weiter und kontaktieren Sie nur, wenn es nötig ist, damit Sie und Ihre Teams sich auf das Tagesgeschäft konzentrieren können.

Varonis bietet seinen Kunden neben vierteljährlichen Service-Reviews auch fortlaufende Risikobewertungen, um gegen Ransomware geschützt zu sein, Support vor Audits und Angriffsflächentests.

Als Varonis-Kunde steht Ihnen ein dediziertes Kundenerfolgsteam zur Seite, das sich mit Ihnen trifft, um Ihre Ziele zu besprechen, den Wert zu quantifizieren und Ihren Fahrplan zur ständigen Verbesserung Ihrer Datensicherheit zu erörtern. Wir überwachen außerdem proaktiv, um Bedrohungen zu stoppen und führen routinemäßige Systemüberprüfungen durch.

Darüber hinaus bietet Varonis Online-Schulungen für eine unbegrenzte Anzahl von Benutzern sowie Zertifizierungskurse und CPE-Credits an und wir heißen Sie in einer Community von über 40.000 Varonis-Benutzern willkommen.

Varonis ist die erste Wahl für Unternehmen, die Wert auf umfassende Datentransparenz, Klassifizierungsfunktionen und automatisierte Sanierung für den Datenzugriff legen.

Wenn Sie Ihre Datenrisikobewertung mit Varonis durchführen, erhalten Sie viel mehr als nur ein Dokument, in dem die möglichen Risiken aufgeführt sind. Wir sind der einzige Anbieter von Datensicherheitslösungen, der bereit ist, seine Beispielbewertung weiterzugeben, weil wir davon überzeugt sind, dass alle anderen auf dem Markt erhältlichen Bewertungen nicht mit unserer vergleichbar sind.

Reduzieren Sie Ihr Risiko, ohne eines einzugehen, und führen Sie noch heute unsere kostenlose Risikobewertung durch.

Wie soll ich vorgehen?

Im Folgenden finden Sie drei Möglichkeiten, wie Sie das Datenrisiko in Ihrem Unternehmen verringern können:

Vereinbaren Sie eine Demo mit uns, um Varonis in Aktion zu erleben. Wir passen die Session an die Datensicherheitsanforderungen Ihres Unternehmens an und beantworten alle Fragen.

Sehen Sie sich ein Beispiel unserer Datenrisikobewertung an und erfahren Sie, welche Risiken in Ihrer Umgebung lauern könnten. Varonis DRA ist völlig kostenlos und bietet einen klaren Weg zur automatischen Sanierung.

Folgen Sie uns auf LinkedIn, YouTubeund X (Twitter), um kurze Einblicke in alle Themen der Datensicherheit zu erhalten, einschließlich Data Security Posture Management (DSPM), Bedrohungserkennung, KI-Sicherheit und mehr.

-1.png)