La maggior parte delle aziende non ha un quadro chiaro dell'ubicazione dei dati sensibili, né sa da dove iniziare per raggiungere una migliore postura sicurezza. È qui che entra in gioco la Data Risk Assessment (DRA).

Un DRA è una revisione completa delle risorse di dati che può aiutare la tua organizzazione a individuare, classificare ed etichettare dati critici creati, archiviati e spostati negli ambienti cloud e on-prem.

In sostanza, possiamo considerare i DRA e le soluzioni di sicurezza del cloud come una pizza (in fondo, a chi non piace la pizza?). La maggior parte delle persone ha accesso agli ingredienti di base necessari per creare questa ricetta (come farina, sale e acqua) e un forno in cui cuocerla, ma è ciò che si fa con gli ingredienti e la loro qualità a fare la differenza tra la pizza servita alla mensa di una scuola elementare e quella di un ristorante a quattro stelle.

Questa analogia si può applicare alla sicurezza del cloud e alla conduzione di un Data Risk Assessment. Ciò che conta è la qualità della valutazione, della preparazione e della presentazione.

La valutazione del rischio di Varonis riunisce diverse caratteristiche, come gli accessori costituiti dalle informazioni private e il sapore dei principi Zero-Trust, in modo accurato e appetitoso. Un DRA Varonis colloca la sensibilità dei dati parallelamente all'esposizione. È il Data Risk Assessment più avanzato del settore e lo offriamo gratuitamente.

In meno di 24 ore, avrai una visione basata sul rischio dei dati che contano di più e un percorso chiaro per la remediation automatica. Inoltre, al tuo team viene assegnato un analista dedicato alla risposta agli incidenti e riceverai accesso completo alla piattaforma Varonis SaaS durante il processo, senza alcun vincolo.

In questo articolo del blog, approfondiremo i dettagli del funzionamento del DRA di Varonis per mostrare come scopriamo dove i tuoi dati sono maggiormente a rischio e come riusciamo a dare consigli pratici per un percorso chiaro verso la remediation. Ecco un esempio della nostra DRA.

Affrontare le sfide e i punti deboli che giustificano una DRA

Se aspetti che si verifichi una violazione dei dati per intraprendere una valutazione del rischio, ti metterai in una situazione difficile.

In effetti, le aziende devono già affrontare molte sfide nel creare un solido programma di sicurezza. Tra queste:

- Difficoltà a classificare ed etichettare i dati sensibili e correggere l'esposizione che potrebbe portare a una violazione

- Impegno per la remediation dei dati, difficile se si dispone di un team di dimensioni ridotte

- Monitoraggio efficiente dell'utilizzo dei dati e alert per attività anomale

- Quantificazione del livello di sicurezza dei dati ed esposizione dei progressi al consiglio di amministrazione

- Sottounità che operano in modo indipendente: è necessario creare un programma unificato per la sicurezza dei dati

- Controlli di conformità manuali e incompleti

Scoprire, classificare ed etichettare manualmente i dati sensibili internamente è laborioso. Varonis trasforma i tuoi punti critici in risultati automatizzati. Valutiamo i tuoi sistemi concentrandoci sulla sensibilità, le autorizzazioni e l'attività nei sistemi. Questo ci permette di:

- Consentire visibilità in tempo reale.

- Ridurre la portata dei danni.

- Offrire rilevamento e risposta proattivi alle minacce.

- Semplificare la conformità.

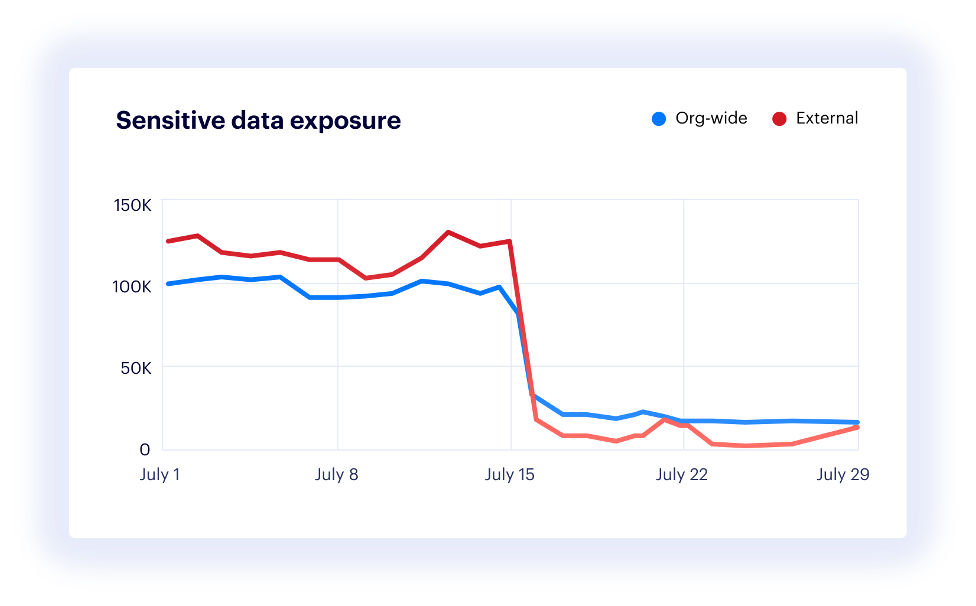

Varonis ha eliminato automaticamente quasi il 100% dell'esposizione dei dati esterni e a livello di organizzazione nei primi 90 giorni di utilizzo della sua Data Security Platform da parte di un cliente.

Un'altra sfida che molte organizzazioni scoprono di dover affrontare nel processo di valutazione consiste nel fatto che i loro dati si trovano in molte posizioni diverse, tra cui app di terze parti, CRM come Salesforce e altro ancora. Con il DRA di Varonis, possiamo connetterci a moltissime fonti di dati aggiuntive e la configurazione richiede solo pochi minuti.

Uno sguardo ai risultati critici della DRA di Varonis

Dopo aver condotto la valutazione ed esaminato la sicurezza dei dati della tua organizzazione, metteremo in evidenza i risultati più critici che potrebbero potenzialmente determinare una violazione dei dati, fornendo in anticipo esempi concreti e specifici.

Nel nostro report di esempio, abbiamo valutato una parte dell'ambiente complessivo di un'azienda fittizia che include Microsoft 365, Active Directory, Entra ID (Azure AD), Salesforce, Windows File Share e Google Workspace.

I primi quattro rischi da noi individuati nel nostro report di esempio sono stati:

- I rapporti sulle retribuzioni delle risorse umane sono stati condivisi pubblicamente tramite collegamenti accessibili da chiunque.

- 332 utenti Salesforce disponevano di privilegi non necessari per l'esportazione dei report.

- Un utente esterno era un super amministratore in Google Workspace.

- Un assistente marketing ha attivato un alert di accesso anomalo ai dati.

Per ogni rischio, Varonis fornisce una panoramica dettagliata del sistema interessato, del tipo di rischio, del controllo NIST, una presentazione dettagliata della nostra osservazione e una raccomandazione su come ridurre ulteriormente il rischio.

Esaminiamo in modo più approfondito l'utente esterno che dispone dell'accesso come super amministratore in Google Workspace, uno dei risultati critici del nostro rapporto di esempio. Durante l'osservazione di Varonis, abbiamo scoperto che un appaltatore esterno utilizzava un account Gmail personale per accedere all'account Google Workspace di Umbrella Corp. Questo utente dispone dei diritti di super amministratore e non ha abilitato l'identificazione a più fattori (MFA). La sua attività ha raggiunto il picco il 4 luglio, cosa che ha fatto scattare un alert e questo account è considerato estremamente rischioso.

La nostra raccomandazione includeva l'applicazione immediata del MFA su questo account e l'aggiunta a una lista di controllo in Varonis. Abbiamo anche consigliato di esaminare gli ultimi 30 giorni di attività, i diritti e le identità correlate dell'utente per decidere se questo utente esterno necessita realmente dei diritti di super amministratore.

Altri fornitori di valutazione del rischio dei dati possono individuare l'ubicazione di un problema, ma a differenza di Varonis, non riescono a fornire raccomandazioni attuabili per correggere i rischi in anticipo. Il nostro processo di valutazione non si limita soltanto a far emergere i rischi: forniamo anche riepiloghi dettagliati sul livello di sicurezza dei dati, sugli ambienti cloud, sui rischi di collaborazione, sul rilevamento delle minacce e altro ancora.

Postura di sicurezza dei dati

Per ridurre al minimo il rischio di violazione dei dati, è fondamentale che la tua organizzazione abbia visibilità e controllo in tempo reale del suo patrimonio di dati in rapida evoluzione, con classificazione unificata, rilevamento delle minacce e applicazione delle politiche.

Il Varonis Data Risk Assessment include una panoramica dei tuoi dati sensibili distribuiti su più servizi cloud e data store on prem. Dopo la valutazione, riceverai un report e un grafico gratuiti che mostrano dove i dati sono più esposti.

Dedichiamo parte della valutazione alla scoperta e alla classificazione dei dati, che trasmette i modelli più sensibili e i diversi tipi di dati sensibili presenti nell'ambiente e analizziamo l'esposizione nei tuoi data store. Ciò evidenzia anche i fattori di differenziazione del nostro motore, la sua precisione, la sua scalabilità e tutte le politiche integrate che abbiamo in diverse categorie come PII, credenziali, segreti, modelli federali e politiche.

L'efficacia della classificazione dei dati di Varonis include:

- Attenzione ai quattro principali tipi di dati per volume: PCI-DDS, password, PII statunitensi e numeri di problematica

- Scansione incrementale reale per un'individuazione efficiente e scalabile su set di dati di grandi dimensioni

- Criteri di classificazione unificati in tutti i data store supportati

- Test sul campo in ambienti multi-petabyte

- Oltre 400 regole redatte e testate da esperti (e in crescita) pronte all'uso

- Ambiti di scansione e campionamento personalizzabili

Per le organizzazioni tenute a rispettare politiche governative come HIPAA, GDPR e altre, il nostro impegno di classificazione comporta anche l'individuazione di dati smarriti e dei rischi di conformità. Nel nostro esempio di valutazione del rischio per Umbrella Corp, abbiamo trovato registri privati di cittadini dell'UE su un tenant di Microsoft 365 ospitato negli Stati Uniti.

Il percorso di remediation con Varonis

Dopo aver mostrato dove e quali sono i rischi nella tua organizzazione, è il momento di mostrare specificamente come Varonis può aiutarti.

Rilevamento e risposta alle minacce

Il monitoraggio in tempo reale di Varonis e il rilevamento delle minacce basato sul comportamento sono abilitati in ogni sistema incluso nell'ambito durante il periodo di valutazione. I nostri modelli di intelligenza artificiale sono addestrati su oltre 800 milioni di eventi per apprendere il comportamento unico di utenti e dispositivi nell'ambiente della tua azienda.

La tua organizzazione trarrà vantaggio dalla modellazione delle minacce sviluppata in tutta la nostra base clienti SaaS e, con la nostra piattaforma di sicurezza dei dati, il tuo team può approfondire gli alert ad alta fedeltà e gli incidenti che coinvolgono account di servizio compromessi, file modificati dai servizi di backup, account utente non autorizzati e altro ancora.

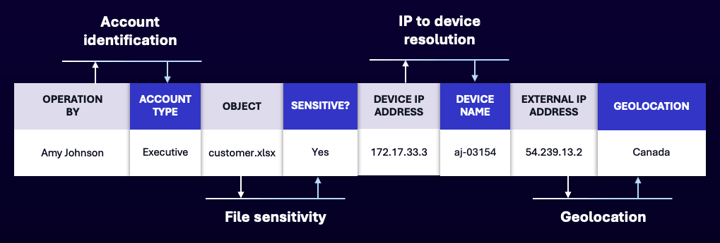

Gli eventi sono arricchiti da un contesto incentrato sui dati.

Gli eventi sono arricchiti da un contesto incentrato sui dati.

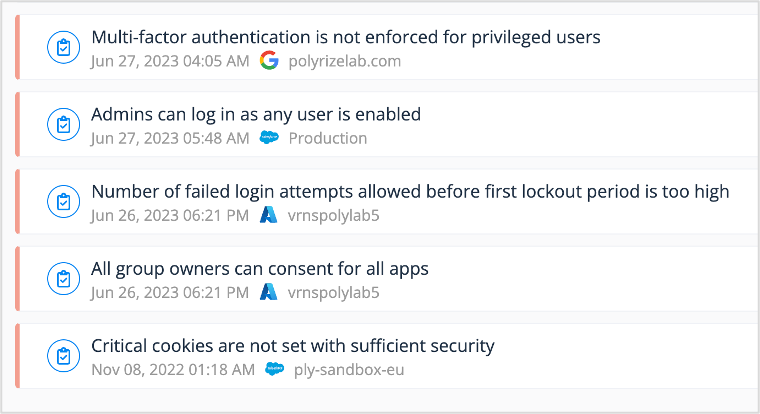

Rischio di configurazione

Varonis analizza costantemente le configurazioni di sistema nelle piattaforme SaaS e IaaS della tua azienda per individuare le impostazioni rischiose o determinare se alcune configurazioni si sono allontanate dallo stato desiderato. Il tuo team riceverà un riepilogo delle cinque configurazioni errate più gravi rilevate durante la valutazione, inoltre tutti i dettagli e i consigli per ognuna di esse sono disponibili nell'interfaccia utente di Varonis.

Visualizza immediatamente errori di configurazione SaaS e IaaS critici.

Visualizza immediatamente errori di configurazione SaaS e IaaS critici.

Rischio delle app di terze parti

La nostra pagina della valutazione relativa ai rischi provenienti da terze parti mostra le app collegate ai sistemi importanti che abbiamo analizzato. In particolare, questa sezione mostra quante app di terze parti sono installate e quali sono rischiose, inattive o non verificate. Consigliamo di revocare le assegnazioni inattive delle app a seconda del loro utilizzo e del livello di rischio.

Rischio di identità

Comprendere il rischio legato all'identità per i tuoi utenti e la tua organizzazione è un'altra priorità assoluta durante la valutazione del rischio. Varonis analizza il tuo livello di sicurezza per più sistemi per fornire esempi concreti dei punti in cui rischio è più diffuso. Tra questi:

Stato di sicurezza e monitoraggio di Active Directory: Varonis esegue la scansione dei servizi di directory cloud e on-prem della tua azienda e rileva configurazioni deboli che possono aprire percorsi agli aggressori. Questi rischi vengono aggiornati in tempo reale sulle dashboard Varonis e ti aiuteranno a definire le priorità nell'impegno di rafforzamento dell'AD.

Monitoriamo gli eventi nei servizi di directory e correliamo tali azioni agli eventi incentrati sui dati raccolti dalle piattaforme di collaborazione e dai data store. Nella valutazione, evidenzieremo le modifiche eseguite al di fuori della finestra di controllo delle modifiche.

Postura di sicurezza di Entra ID: la postura di sicurezza di Entra ID viene costantemente monitorata e valutata da Varonis. Gli errori di configurazione rischiosi si visualizzano nelle dashboard e nei report, dove puoi verificare le autorizzazioni delle app e l'accesso a dati non verificati.

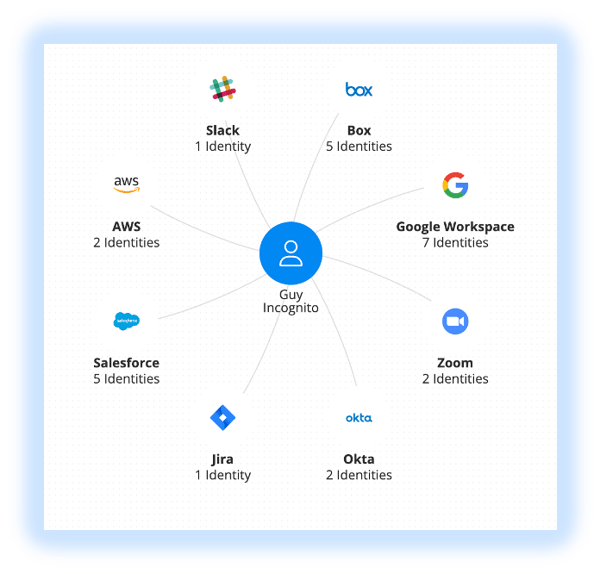

Utenti esterni e account personali rischiosi: Varonis individua automaticamente gli account correlati utilizzando un algoritmo proprietario. Nell'esempio seguente, Guy Incognito è un utente amministratore di Google Workspace che utilizza un account Gmail personale senza MFA. È connesso a diverse identità in tutti gli ambienti di Umbrella Corp. Guy ha diversi alias, un insieme di account aziendali e personali.

Il nostro DRA evidenzierà anche le autorizzazioni eccessive degli account di amministrazione e le lacune di offboarding, come gli account utente inattivi che hanno ancora accesso ai dati, nell'ambito della nostra analisi del rischio di identità.

Rischio Salesforce

Dato che Salesforce è una piattaforma unica con rischi unici, abbiamo dedicato un'intera sezione del nostro risk assessment allo strumento CRM. Offriamo anche un data risk assessment specifico per Salesforce per tutti i clienti esistenti e potenziali che intendono valutare questa piattaforma.

Nel nostro report Salesforce di esempio, ci concentriamo sull'esposizione ai dati, sulla condivisione esterna in Salesforce, su configurazioni errate e su scoperte significative del team Varonis Threat Labs relative alla piattaforma CRM. Scopri come funziona il nostro Data risk assessment per Salesforce e scarica subito il report di esempio.

Le opinioni sulla DRA di Varonis

A oggi, Varonis ha condotto innumerevoli DRA ed è considerato affidabile da migliaia di organizzazioni. Ecco cosa hanno dichiarato alcuni dei nostri clienti:

"Procurati Data Risk Assessment. Potrai disporre di una visione approfondita per confermare dove sei a rischio nel tuo ambiente. La soluzione ti offre anche una risorsa visibile e tangibile per giustificare la soluzione alla dirigenza e spiegare meglio la situazione e gli obiettivi." — CISO nel settore degli eventi.

"Sapevamo che c'erano problemi, ma non avevamo dati concreti per mostrare ai dirigenti di cosa stavamo parlando. Il Data Risk Assessment di Varonis ci ha fornito le informazioni di cui avevamo bisogno per mostrare al nostro consiglio di amministrazione i rischi effettivi del nostro ambiente."— Responsabile della sicurezza delle informazioni nell'industria manifatturiera.

Ottieni Data Risk Assessment. Constaterai i vantaggi di avere Varonis nel tuo stack di sicurezza. Pensavamo di avere tutto sotto controllo, ma la valutazione ci ha mostrato aree in cui eravamo ancora a rischio e ci ha aiutato a mettere in atto gli interventi necessari per ridurlo.

"Stavamo cercando di gestire tutti i dati nei nostri server. Pensavamo di sapere dove fossero, ma un data risk assessment ha rivelato molti dati di cui non eravamo a conoscenza. Non ci rendevamo conto di avere così tante cartelle con autorizzazioni aperte." — Analista della sicurezza informatica nel governo degli Stati Uniti.

"Varonis ha segnalato tutti questi dati risalenti a quasi dieci anni fa e ci ha inviato alert sulle aree a rischio. Il data risk assessment ci ha reso consapevoli della quantità di informazioni personali e di altri dati in nostro possesso."— Amministratore del sistema di sicurezza nel settore dell'istruzione. Leggi il case study completo.

Oltre la valutazione

Il data risk assessment è completamente gratuito e consente di sperimentare diverse funzionalità della Data Security Platform SaaS, esclusive di Varonis.

I nostri servizi a valore aggiunto includono il nostro Team di risposta proattiva agli incidenti, che indaga, contiene ed elimina le minacce per te e ti avviserà quando sarà necessaria una tua risposta. Segnaleremo i problemi al nostro team forense e ai Varonis Threat Labs in background e ti contatteremo solo quando necessario, in modo che tu e il tuo team possiate concentrarvi sulla vita quotidiana.

Varonis fornisce inoltre valutazioni del rischio costanti per la preparazione al ransomware, l'assistenza pre-audit e test della superficie di attacco per i clienti, oltre a revisioni aziendali trimestrali.

In qualità di cliente Varonis, avrai un team dedicato al successo del cliente che ti incontrerà per esaminare i tuoi obiettivi, quantificare il valore e discutere della tua tabella di marcia per rafforzare costantemente la tua postura di sicurezza dei dati. Effettueremo inoltre un monitoraggio proattivo per bloccare le minacce ed eseguire controlli di routine sullo stato del sistema.

Inoltre, Varonis offre formazione online per un numero illimitato di utenti, corsi di certificazione Varonis e crediti CPE, oltre a una community di oltre 40.000 utenti Varonis.

Varonis è una scelta eccellente per le organizzazioni che attribuiscono priorità alla visibilità approfondita dei dati, alle capacità di classificazione e alla remediation automatica per l'accesso ai dati.

Completando il tuo data risk assessment con Varonis, otterrai molto di più di un documento che indica dove potrebbero trovarsi i rischi. Siamo l'unico fornitore di sicurezza dei dati disposto a condividere il nostro campione di valutazione, perché siamo certi che qualsiasi altra valutazione disponibile sul mercato odierno non sarà paragonabile alla nostra.

Quindi, riduci il rischio senza assumerne nessuno e inizia subito con il nostro risk assessment gratuito.

O que devo fazer agora?

Listamos abaixo três recomendações para reduzir os riscos de dados na sua organização:

Agende uma demonstração conosco Veja a usabilidade de Varonis em uma sessão personalizada com base nas necessidades de segurança de dados da sua organização. Responderemos a todas as suas perguntas.

Veja um exemplo do nosso Relatório de Risco de Dados Conheça as ameaças que podem permanecer no seu ambiente. O Relatório da Varonis é gratuito e demonstra claramente como realizar a remediação automatizada.

Siga-nos no LinkedIn, YouTube et X (Twitter) Obtenha insights detalhados sobre todos os aspectos da segurança de dados, incluindo DSPM, detecção de ameaças, segurança de IA, entre outros.

-1.png)