La plupart des entreprises ne savent pas vraiment où se situent leurs données sensibles ni par où commencer pour améliorer leur posture de sécurité. C’est là qu’une évaluation des risques sur les données peut être utile.

Une évaluation des risques sur les données est un examen complet de vos données qui peut aider votre entreprise à découvrir, classer et étiqueter les données critiques créées, stockées et en transit dans vos environnements cloud et sur site.

Pour faire simple, comparons les évaluations des risques sur les données et la sécurité du cloud à la recette de la pizza (d’ailleurs qui n’aime pas la pizza ?). La plupart des gens ont accès aux ingrédients de base nécessaires pour créer cet incontournable de la gastronomie italienne (la farine, le sel et l’eau) et un four pour la faire cuire, mais c’est ce que vous faites des ingrédients et leur qualité qui fait la différence entre une pizza surgelée vendue en grande surface et une pizza artisanale à la carte d’une trattoria traditionnelle.

Cette image est aussi valable avec la sécurité du cloud et l’évaluation des risques liés aux données. Ce qui compte, c’est la qualité de l’évaluation, la préparation et la présentation.

L’évaluation des risques effectuée par Varonis rassemble différents ingrédients, comme les informations privées et les principes du Zero Trust de manière digeste et bien présentée. Une évaluation des risques sur vos données de Varonis place la sensibilité des données en face de leur degré d’exposition. C’est l’évaluation la plus avancée du secteur et nous vous la proposons gratuitement.

En moins de 24 heures, vous disposerez d’une vision basée sur les risques de vos données les plus importantes et d’un chemin clair vers la remédiation automatisée. De plus, votre équipe bénéficiera d’un analyste dédié à la réponse aux incidents et aura un accès complet à la plateforme SaaS de Varonis pendant le processus, sans engagement.

Dans cet article, nous expliquerons en détail comment fonctionne l’évaluation des risques de Varonis, pour vous montrer comment nous découvrons là où vos données sont les plus à risque, et comment nous pouvons vous fournir des recommandations concrètes pour mettre en place une remédiation. Suivez l’article avec un extrait d’une évaluation type.

Relever les défis et les difficultés qui justifient une évaluation des risques

Si vous attendez une violation de données pour lancer une évaluation des risques, vous vous retrouverez dans une situation épineuse.

En fait, les entreprises rencontrent déjà de nombreux défis lorsqu’elles veulent créer un programme de sécurité solide, parmi lesquels :

- La difficulté à classifier et étiqueter les données sensibles et à corriger l'exposition qui pourrait entraîner une faille

- La remédiation des données est difficile avec une petite équipe

- La surveillance efficace de l'utilisation des données et des alertes en cas d'activité anormale

- La quantification de la posture de sécurité des données et transmission de la progression au conseil d'administration

- Des sous-unités qui fonctionnent de manière indépendante : besoin de créer un programme unifié de sécurité des données

- Des audits de conformité manuels et incomplets

La découverte, la classification et l’étiquetage manuels de vos données sensibles en interne sont des processus très laborieux. Varonis transforme vos difficultés en résultats automatisés. Nous évaluons vos systèmes en nous focalisant sur la sensibilité, les autorisations et l’activité, ce qui nous permet de :

- Vous fournir une visibilité en temps réel.

- Réduire votre rayon d'exposition.

- Offrir une détection et une réponse proactives aux menaces.

- Simplifier votre mise en conformité.

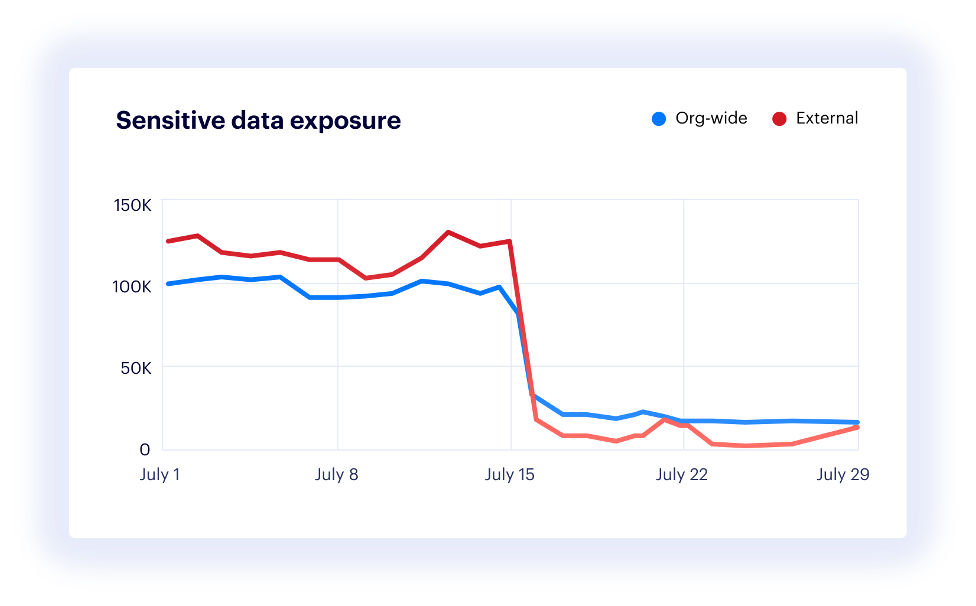

Varonis a éliminé automatiquement près de 100 % de l’exposition des données en externe et à l’échelle de l’entreprise, au cours des 90 premiers jours d’utilisation de notre plateforme de sécurité des données par un client.

Au cours du processus d’évaluation, de nombreuses entreprises réalisent aussi que leurs données se trouvent à divers endroits, notamment des applications tierces, des solutions de CRM comme Salesforce, et plus encore. Grâce à la solution de Varonis, nous pouvons nous connecter à des dizaines de sources de données supplémentaires et la configuration ne prend que quelques minutes.

Un aperçu des éléments critiques mis au jour par Varonis

Une fois que nous avons effectué votre évaluation et examiné la sécurité des données de votre entreprise, nous mettons en évidence les découvertes critiques qui pourraient potentiellement entraîner une fuite de données, avec des exemples spécifiques et concrets.

Dans notre exemple de rapport, nous avons évalué une partie de l’environnement global d’une entreprise fictive qui comprend Microsoft 365, Active Directory, Entra ID (Azure AD), Salesforce, Windows File Share et Google Workspace.

Les quatre principaux risques que nous avons trouvés dans notre rapport type sont les suivants :

- Des rapports de rémunération du personnel ont été partagés publiquement via des liens accessibles à « Tout le monde ».

- 332 utilisateurs de Salesforce avaient des privilèges d’exportation de rapports inutiles.

- Un utilisateur externe était un super administrateur dans Google Workspace.

- Un assistant marketing a déclenché une alerte d’accès anormal aux données.

Pour chaque risque, Varonis fournit un aperçu détaillé du système affecté, le type de risque, le contrôle du NIST, un aperçu détaillé de notre observation et une recommandation sur la façon de minimiser davantage ce risque.

Voyons de plus près l’utilisateur externe qui dispose d’un accès super administrateur dans Google Workspace, l’une des principales découvertes de notre rapport type. Lors de l’observation de Varonis, nous avons découvert qu’un sous-traitant externe avait utilisé un compte Gmail personnel pour accéder au compte Google Workspace d’Umbrella Corp. Cet utilisateur avait des droits de super administrateur et l’authentification multifacteur (MFA) n’était pas activée. Son activité a fortement augmenté le 4 juillet (jour férié aux États-Unis), ce qui a déclenché une alerte, et ce compte est considéré comme extrêmement risqué.

Notre recommandation : mettre en place immédiatement la MFA sur son compte et l’ajouter à une liste de surveillance dans Varonis. Nous avons également recommandé de passer en revue les 30 derniers jours d’activité de l’utilisateur, ses droits et ses identités reliées pour vérifier s’il avait effectivement besoin du statut super administrateur pour travailler.

D’autres fournisseurs d’évaluation des risques liés aux données vous indiqueront où se situe le problème, mais contrairement à Varonis, ne fourniront pas de recommandations concrètes pour remédier aux risques dès le départ. Notre processus d’évaluation ne se limite pas à l’identification des risques. Nous fournissons également des résumés détaillés de votre situation en matière de sécurité des données, de vos environnements cloud, des risques liés à la collaboration, de la détection des menaces, etc.

Posture en matière de sécurité des données

Pour minimiser le risque de fuite de données, il est essentiel que l’entreprise dispose d’une visibilité et d’un contrôle en temps réel sur son patrimoine de données, qui évolue rapidement, avec une classification unifiée, la détection des menaces et l’application de politiques.

L’évaluation des risques liés aux données de Varonis comprend un aperçu de vos données sensibles réparties sur plusieurs services cloud et dépôts de données sur site. Après l’évaluation, vous recevrez un rapport et un graphique gratuits vous indiquant où vous êtes le plus exposé.

Nous consacrons une partie de l’évaluation à la découverte et à la classification des données, qui indiquent les tendances les plus sensibles et différents types de données détectées dans l’environnement. Nous illustrons le niveau d’exposition parmi vos dépôts de données. Cela met également en évidence les éléments différenciants de notre moteur, sa précision, son échelle et toutes les politiques intégrées que nous avons dans différentes catégories telles que les données à caractère personnel, les informations d’identification, les secrets, les modèles fédéraux et les politiques.

La puissance de la classification des données de Varonis comprend :

- Distinction des quatre principaux types de données par volume : PCI-DDS, mots de passe, données à caractère personnel aux États-Unis et chiffres importants

- Véritable analyse incrémentielle pour une détection efficace et évolutive sur des ensembles de données volumineux

- Politiques de classification unifiées pour tous les dépôts de données pris en charge

- Test dans des environnements de plusieurs pétaoctets

- Plus de 400 règles conçues par des experts et testées (et ce n'est pas fini) disponibles dès le départ

- Portée et échantillonnage de l'analyse personnalisables

Pour les entreprises qui doivent respecter des règles gouvernementales telles que la loi HIPAA, le RGPD, etc., nos efforts de classification incluent également la localisation des données stockées au mauvais endroit et l’identification des risques de conformité. Dans notre exemple d’évaluation des risques pour Umbrella Corp, nous avons trouvé les dossiers privés de citoyens de l’UE sur un tenant Microsoft 365 hébergé aux États-Unis.

Le parcours vers la remédiation avec Varonis

Une fois que nous vous avons montré où se trouve le risque dans votre entreprise et quelle est sa nature, il est temps de vous montrer précisément comment Varonis peut vous aider.

Détection des menaces et réponse

La surveillance en temps réel et la détection des menaces basée sur le comportement de Varonis ont été activées sur chaque système concerné au cours de la période d'évaluation. Nos modèles d'IA ont été entraînés sur plus de 800 millions d'événements afin de connaître le comportement unique des utilisateurs et des appareils dans l'environnement d'Umbrella Corp.

Votre entreprise bénéficiera de la modélisation des menaces que nous avons développée sur l’ensemble de notre base de clients SaaS. Grâce à notre plateforme de sécurité des données, votre équipe peut analyser les alertes précises et les incidents impliquant des comptes de service compromis, les fichiers modifiés par les services de sauvegarde, les comptes utilisateur non autorisés et plus encore.

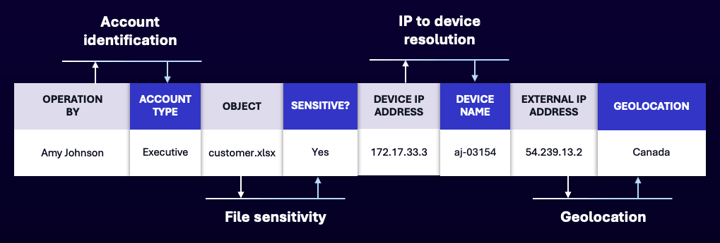

Les événements enrichis avec du contexte centré sur les données

Les événements enrichis avec du contexte centré sur les données

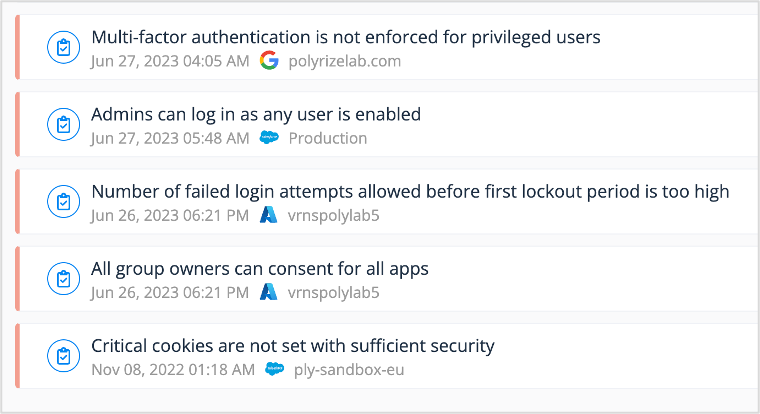

Risque de configuration

Varonis analyse en permanence les configurations système dans les plateformes SaaS et IaaS de votre entreprise pour identifier les paramètres à risque ou déterminer si certaines configurations se sont écartées de l’état souhaité. Votre équipe recevra un résumé des cinq erreurs de configuration les plus graves découvertes au cours de l’évaluation, et tous les détails et recommandations pour chacune d’entre elles sont disponibles dans l’interface utilisateur de Varonis.

Découvrez instantanément les erreurs de configuration critiques SaaS et IaaS.

Découvrez instantanément les erreurs de configuration critiques SaaS et IaaS.

Risque lié aux applications tierces

Notre page d’évaluation des risques tiers montre les applications connectées aux systèmes importants que nous avons analysés. Cette section vous montre plus précisément le nombre d’applications tierces installées et celles qui sont risquées, inactives ou non vérifiées. Nous pouvons vous conseiller de révoquer les affectations d’applications inactives en fonction de leur utilisateur et de leur niveau de risque.

Risque lié à l'identité

Comprendre le risque lié à l’identité pour vos utilisateurs et votre entreprise est une autre priorité lors de votre évaluation des risques. Varonis analyse votre posture de sécurité pour plusieurs systèmes afin de vous donner des exemples concrets de risques les plus courants :

Posture de sécurité et surveillance Active Directory : Varonis analyse les services d’annuaire cloud et sur site de votre entreprise et détecte les configurations faibles qui peuvent ouvrir la voie aux attaquants. Ces risques sont mis à jour en temps réel sur vos tableaux de bord Varonis et vous aideront à hiérarchiser les initiatives de renforcement d’AD.

Nous surveillons les événements dans les services d’annuaire et corrélons ces actions aux événements centrés sur les données collectées à partir des plateformes de collaboration et des dépôts de données. Au cours de votre évaluation, nous mettrons en évidence les modifications effectuées en dehors de la fenêtre de contrôle des modifications.

Position de sécurité Entra ID : la posture d’Entra ID est surveillée et évaluée en permanence par Varonis. Les erreurs de configuration risquées apparaissent dans vos tableaux de bord et rapports, où vous pouvez passer en revue les autorisations non vérifiées des applications et l’accès aux données.

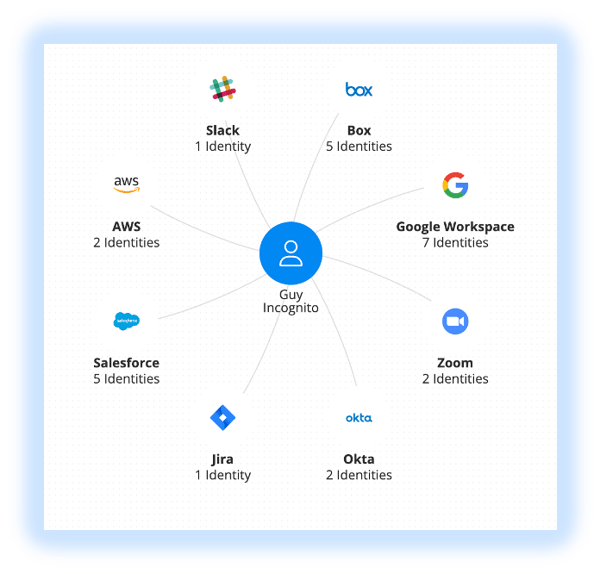

Utilisateurs externes et comptes personnels à risque : Varonis identifie automatiquement les comptes associés à l’aide d’un algorithme propriétaire. Dans l’exemple ci-dessous, Guy Incognito est un utilisateur admin dans Google Workspace et utilise un compte Gmail personnel sans MFA. Il est connecté à plusieurs identités dans les comptes d’Umbrella Corp. Guy a plusieurs pseudonymes, un mélange de comptes personnels et professionnels

Notre évaluation des risques mettra également en évidence les autorisations de compte excessives et les écarts liés aux départs d’employés, tels que les comptes d’utilisateurs inactifs qui ont toujours accès aux données, dans le cadre de notre analyse des risques liés à l’identité.

Risque de Salesforce

Salesforce étant une plateforme unique présentant des risques uniques, nous avons consacré une section complète de notre évaluation des risques à cet outil de CRM. Nous proposons également une évaluation des risques de données spécifique à Salesforce pour tous les clients et prospects qui souhaitent évaluer cette plateforme.

Dans notre rapport type pour Salesforce, nous nous concentrons sur l’exposition des données, le partage externe dans Salesforce, les erreurs de configuration et présentons des découvertes significatives par l’équipe Varonis Threat Labs en lien avec la plateforme CRM. Découvrez le fonctionnement de l’évaluation des risques liés aux données de Salesforce et téléchargez le rapport type aujourd’hui.

Ce que les clients disent de l'évaluation des risques de Varonis

À ce jour, Varonis a réalisé d’innombrables évaluations des risques et des milliers d’entreprises nous font confiance. Voici quelques-uns de leurs témoignages :

« Effectuez une évaluation de vos risques sur les données. Celle-ci vous donne une grande visibilité sur les endroits où vous êtes à risque dans votre environnement. Elle vous permet également d’obtenir une justification concrète de l’intérêt de la solution pour votre direction. Vous pouvez leur dire "Voilà où nous en sommes et voilà ce qui reste à faire". » - RSSI dans le secteur de l’événementiel.

« Nous savions qu’il y avait des problèmes, mais nous n’avions pas les chiffres précis pour montrer à la direction de quoi nous parlions. L’évaluation des risques liés aux données de Varonis nous a fourni les informations dont nous avions besoin pour montrer à notre conseil d’administration les risques réels que nous avions dans notre environnement. » — Responsable de la sécurité de l’information dans l’industrie.

« Demandez une évaluation gratuite des risques sur vos données. Vous découvrirez tout l’intérêt qu’il peut y avoir à intégrer Varonis à votre infrastructure de sécurité. Nous pensions n’avoir rien négligé, mais l’évaluation nous a montré des zones encore exposées et nous a aidés à prendre les mesures nécessaires pour limiter ce risque. »

— Analyste en sécurité de l'information au sein du gouvernement d'un État américain.

« Nous essayions de contrôler toutes les données de nos serveurs. Nous pensions savoir où elles se trouvaient, mais une évaluation des risques liés aux données a révélé de nombreuses données dont nous n’avions pas connaissance. Nous ne savions pas que nous avions autant de dossiers avec des autorisations ouvertes. »— Analyste en sécurité de l’information au sein du gouvernement d’un État américain.

« Varonis a signalé toutes ces données datant de près de dix ans et nous a alertés sur les domaines à risque. L’évaluation des risques nous a permis de connaître la quantité de données à caractère personnel et autres que nous détenions. » — Admin système en sécurité dans le secteur de l’éducation. Lisez l’étude de cas complète.

Après l'évaluation

L’évaluation des risques liés aux données est entièrement gratuite et vous permet de découvrir plusieurs fonctionnalités de plateforme de sécurité des données SaaS uniques à Varonis.

Nos services à valeur ajoutée incluent notre équipe mondiale de réponse proactive aux incidents, qui enquêtera, maîtrisera et éliminera les menaces pour vous, et vous alertera lorsque votre contribution est nécessaire. Nous ferons remonter les problèmes à notre équipe d’investigation et au Varonis Threat Labs en arrière-plan et nous ne vous contacterons qu’en cas de besoin, afin que vous et vos équipes puissiez vous concentrer sur vos activités quotidiennes.

Varonis fournit également des évaluations continues des risques pour la préparation aux ransomwares, un support avant un audit et les tests de surface d’attaque pour nos clients, en plus des examens trimestriels des activités.

En tant que client Varonis, vous disposerez d’une équipe dédiée à la réussite client qui vous permettra de passer en revue vos objectifs, de quantifier la valeur et de discuter de votre feuille de route pour renforcer constamment votre posture de sécurité des données. Nous surveillerons de manière proactive les menaces et effectuerons régulièrement l’intégrité de votre système.

De plus, Varonis propose des formations en ligne pour un nombre illimité d’utilisateurs et des cours de certification Varonis, des crédits CPE, et vous rejoindrez une communauté de plus de 40 000 utilisateurs Varonis.

Varonis est la solution idéale pour les entreprises qui cherchent à visualiser précisément leurs données, exploiter les fonctionnalités de classification et bénéficier d’une remédiation automatisée pour l’accès aux données.

En effectuant votre évaluation des risques liés aux données avec Varonis, vous gagnez bien plus qu’un document vous indiquant où se situent potentiellement vos risques. Nous sommes le seul fournisseur de sécurité des données à vouloir partager notre échantillon d’évaluation, car nous sommes convaincus que les autres évaluations disponibles sur le marché actuel ne valent pas les nôtres.

Alors, réduisez vos risques sans en prendre et commencez dès aujourd’hui avec notre évaluation gratuite.

Comment fonctionne l’évaluation des risques liés aux données de Varonis

Contents

La plupart des entreprises ne savent pas vraiment où se situent leurs données sensibles ni par où commencer pour améliorer leur posture de sécurité. C’est là qu’une évaluation des risques sur les données peut être utile.

Une évaluation des risques sur les données est un examen complet de vos données qui peut aider votre entreprise à découvrir, classer et étiqueter les données critiques créées, stockées et en transit dans vos environnements cloud et sur site.

Pour faire simple, comparons les évaluations des risques sur les données et la sécurité du cloud à la recette de la pizza (d’ailleurs qui n’aime pas la pizza ?). La plupart des gens ont accès aux ingrédients de base nécessaires pour créer cet incontournable de la gastronomie italienne (la farine, le sel et l’eau) et un four pour la faire cuire, mais c’est ce que vous faites des ingrédients et leur qualité qui fait la différence entre une pizza surgelée vendue en grande surface et une pizza artisanale à la carte d’une trattoria traditionnelle.

Cette image est aussi valable avec la sécurité du cloud et l’évaluation des risques liés aux données. Ce qui compte, c’est la qualité de l’évaluation, la préparation et la présentation.

L’évaluation des risques effectuée par Varonis rassemble différents ingrédients, comme les informations privées et les principes du Zero Trust de manière digeste et bien présentée. Une évaluation des risques sur vos données de Varonis place la sensibilité des données en face de leur degré d’exposition. C’est l’évaluation la plus avancée du secteur et nous vous la proposons gratuitement.

En moins de 24 heures, vous disposerez d’une vision basée sur les risques de vos données les plus importantes et d’un chemin clair vers la remédiation automatisée. De plus, votre équipe bénéficiera d’un analyste dédié à la réponse aux incidents et aura un accès complet à la plateforme SaaS de Varonis pendant le processus, sans engagement.

Dans cet article, nous expliquerons en détail comment fonctionne l’évaluation des risques de Varonis, pour vous montrer comment nous découvrons là où vos données sont les plus à risque, et comment nous pouvons vous fournir des recommandations concrètes pour mettre en place une remédiation. Suivez l’article avec un extrait d’une évaluation type.

Relever les défis et les difficultés qui justifient une évaluation des risques

Si vous attendez une violation de données pour lancer une évaluation des risques, vous vous retrouverez dans une situation épineuse.

En fait, les entreprises rencontrent déjà de nombreux défis lorsqu’elles veulent créer un programme de sécurité solide, parmi lesquels :

La découverte, la classification et l’étiquetage manuels de vos données sensibles en interne sont des processus très laborieux. Varonis transforme vos difficultés en résultats automatisés. Nous évaluons vos systèmes en nous focalisant sur la sensibilité, les autorisations et l’activité, ce qui nous permet de :

Varonis a éliminé automatiquement près de 100 % de l’exposition des données en externe et à l’échelle de l’entreprise, au cours des 90 premiers jours d’utilisation de notre plateforme de sécurité des données par un client.

Au cours du processus d’évaluation, de nombreuses entreprises réalisent aussi que leurs données se trouvent à divers endroits, notamment des applications tierces, des solutions de CRM comme Salesforce, et plus encore. Grâce à la solution de Varonis, nous pouvons nous connecter à des dizaines de sources de données supplémentaires et la configuration ne prend que quelques minutes.

Un aperçu des éléments critiques mis au jour par Varonis

Une fois que nous avons effectué votre évaluation et examiné la sécurité des données de votre entreprise, nous mettons en évidence les découvertes critiques qui pourraient potentiellement entraîner une fuite de données, avec des exemples spécifiques et concrets.

Dans notre exemple de rapport, nous avons évalué une partie de l’environnement global d’une entreprise fictive qui comprend Microsoft 365, Active Directory, Entra ID (Azure AD), Salesforce, Windows File Share et Google Workspace.

Les quatre principaux risques que nous avons trouvés dans notre rapport type sont les suivants :

Pour chaque risque, Varonis fournit un aperçu détaillé du système affecté, le type de risque, le contrôle du NIST, un aperçu détaillé de notre observation et une recommandation sur la façon de minimiser davantage ce risque.

Voyons de plus près l’utilisateur externe qui dispose d’un accès super administrateur dans Google Workspace, l’une des principales découvertes de notre rapport type. Lors de l’observation de Varonis, nous avons découvert qu’un sous-traitant externe avait utilisé un compte Gmail personnel pour accéder au compte Google Workspace d’Umbrella Corp. Cet utilisateur avait des droits de super administrateur et l’authentification multifacteur (MFA) n’était pas activée. Son activité a fortement augmenté le 4 juillet (jour férié aux États-Unis), ce qui a déclenché une alerte, et ce compte est considéré comme extrêmement risqué.

Notre recommandation : mettre en place immédiatement la MFA sur son compte et l’ajouter à une liste de surveillance dans Varonis. Nous avons également recommandé de passer en revue les 30 derniers jours d’activité de l’utilisateur, ses droits et ses identités reliées pour vérifier s’il avait effectivement besoin du statut super administrateur pour travailler.

D’autres fournisseurs d’évaluation des risques liés aux données vous indiqueront où se situe le problème, mais contrairement à Varonis, ne fourniront pas de recommandations concrètes pour remédier aux risques dès le départ. Notre processus d’évaluation ne se limite pas à l’identification des risques. Nous fournissons également des résumés détaillés de votre situation en matière de sécurité des données, de vos environnements cloud, des risques liés à la collaboration, de la détection des menaces, etc.

Posture en matière de sécurité des données

Pour minimiser le risque de fuite de données, il est essentiel que l’entreprise dispose d’une visibilité et d’un contrôle en temps réel sur son patrimoine de données, qui évolue rapidement, avec une classification unifiée, la détection des menaces et l’application de politiques.

L’évaluation des risques liés aux données de Varonis comprend un aperçu de vos données sensibles réparties sur plusieurs services cloud et dépôts de données sur site. Après l’évaluation, vous recevrez un rapport et un graphique gratuits vous indiquant où vous êtes le plus exposé.

Nous consacrons une partie de l’évaluation à la découverte et à la classification des données, qui indiquent les tendances les plus sensibles et différents types de données détectées dans l’environnement. Nous illustrons le niveau d’exposition parmi vos dépôts de données. Cela met également en évidence les éléments différenciants de notre moteur, sa précision, son échelle et toutes les politiques intégrées que nous avons dans différentes catégories telles que les données à caractère personnel, les informations d’identification, les secrets, les modèles fédéraux et les politiques.

La puissance de la classification des données de Varonis comprend :

Pour les entreprises qui doivent respecter des règles gouvernementales telles que la loi HIPAA, le RGPD, etc., nos efforts de classification incluent également la localisation des données stockées au mauvais endroit et l’identification des risques de conformité. Dans notre exemple d’évaluation des risques pour Umbrella Corp, nous avons trouvé les dossiers privés de citoyens de l’UE sur un tenant Microsoft 365 hébergé aux États-Unis.

Le parcours vers la remédiation avec Varonis

Une fois que nous vous avons montré où se trouve le risque dans votre entreprise et quelle est sa nature, il est temps de vous montrer précisément comment Varonis peut vous aider.

Détection des menaces et réponse

La surveillance en temps réel et la détection des menaces basée sur le comportement de Varonis ont été activées sur chaque système concerné au cours de la période d'évaluation. Nos modèles d'IA ont été entraînés sur plus de 800 millions d'événements afin de connaître le comportement unique des utilisateurs et des appareils dans l'environnement d'Umbrella Corp.

Votre entreprise bénéficiera de la modélisation des menaces que nous avons développée sur l’ensemble de notre base de clients SaaS. Grâce à notre plateforme de sécurité des données, votre équipe peut analyser les alertes précises et les incidents impliquant des comptes de service compromis, les fichiers modifiés par les services de sauvegarde, les comptes utilisateur non autorisés et plus encore.

Risque de configuration

Varonis analyse en permanence les configurations système dans les plateformes SaaS et IaaS de votre entreprise pour identifier les paramètres à risque ou déterminer si certaines configurations se sont écartées de l’état souhaité. Votre équipe recevra un résumé des cinq erreurs de configuration les plus graves découvertes au cours de l’évaluation, et tous les détails et recommandations pour chacune d’entre elles sont disponibles dans l’interface utilisateur de Varonis.

Risque lié aux applications tierces

Notre page d’évaluation des risques tiers montre les applications connectées aux systèmes importants que nous avons analysés. Cette section vous montre plus précisément le nombre d’applications tierces installées et celles qui sont risquées, inactives ou non vérifiées. Nous pouvons vous conseiller de révoquer les affectations d’applications inactives en fonction de leur utilisateur et de leur niveau de risque.

Risque lié à l'identité

Comprendre le risque lié à l’identité pour vos utilisateurs et votre entreprise est une autre priorité lors de votre évaluation des risques. Varonis analyse votre posture de sécurité pour plusieurs systèmes afin de vous donner des exemples concrets de risques les plus courants :

Posture de sécurité et surveillance Active Directory : Varonis analyse les services d’annuaire cloud et sur site de votre entreprise et détecte les configurations faibles qui peuvent ouvrir la voie aux attaquants. Ces risques sont mis à jour en temps réel sur vos tableaux de bord Varonis et vous aideront à hiérarchiser les initiatives de renforcement d’AD.

Nous surveillons les événements dans les services d’annuaire et corrélons ces actions aux événements centrés sur les données collectées à partir des plateformes de collaboration et des dépôts de données. Au cours de votre évaluation, nous mettrons en évidence les modifications effectuées en dehors de la fenêtre de contrôle des modifications.

Position de sécurité Entra ID : la posture d’Entra ID est surveillée et évaluée en permanence par Varonis. Les erreurs de configuration risquées apparaissent dans vos tableaux de bord et rapports, où vous pouvez passer en revue les autorisations non vérifiées des applications et l’accès aux données.

Utilisateurs externes et comptes personnels à risque : Varonis identifie automatiquement les comptes associés à l’aide d’un algorithme propriétaire. Dans l’exemple ci-dessous, Guy Incognito est un utilisateur admin dans Google Workspace et utilise un compte Gmail personnel sans MFA. Il est connecté à plusieurs identités dans les comptes d’Umbrella Corp. Guy a plusieurs pseudonymes, un mélange de comptes personnels et professionnels

Notre évaluation des risques mettra également en évidence les autorisations de compte excessives et les écarts liés aux départs d’employés, tels que les comptes d’utilisateurs inactifs qui ont toujours accès aux données, dans le cadre de notre analyse des risques liés à l’identité.

Risque de Salesforce

Salesforce étant une plateforme unique présentant des risques uniques, nous avons consacré une section complète de notre évaluation des risques à cet outil de CRM. Nous proposons également une évaluation des risques de données spécifique à Salesforce pour tous les clients et prospects qui souhaitent évaluer cette plateforme.

Dans notre rapport type pour Salesforce, nous nous concentrons sur l’exposition des données, le partage externe dans Salesforce, les erreurs de configuration et présentons des découvertes significatives par l’équipe Varonis Threat Labs en lien avec la plateforme CRM. Découvrez le fonctionnement de l’évaluation des risques liés aux données de Salesforce et téléchargez le rapport type aujourd’hui.

Ce que les clients disent de l'évaluation des risques de Varonis

À ce jour, Varonis a réalisé d’innombrables évaluations des risques et des milliers d’entreprises nous font confiance. Voici quelques-uns de leurs témoignages :

« Effectuez une évaluation de vos risques sur les données. Celle-ci vous donne une grande visibilité sur les endroits où vous êtes à risque dans votre environnement. Elle vous permet également d’obtenir une justification concrète de l’intérêt de la solution pour votre direction. Vous pouvez leur dire "Voilà où nous en sommes et voilà ce qui reste à faire". » - RSSI dans le secteur de l’événementiel.

« Nous savions qu’il y avait des problèmes, mais nous n’avions pas les chiffres précis pour montrer à la direction de quoi nous parlions. L’évaluation des risques liés aux données de Varonis nous a fourni les informations dont nous avions besoin pour montrer à notre conseil d’administration les risques réels que nous avions dans notre environnement. » — Responsable de la sécurité de l’information dans l’industrie.

« Nous essayions de contrôler toutes les données de nos serveurs. Nous pensions savoir où elles se trouvaient, mais une évaluation des risques liés aux données a révélé de nombreuses données dont nous n’avions pas connaissance. Nous ne savions pas que nous avions autant de dossiers avec des autorisations ouvertes. »— Analyste en sécurité de l’information au sein du gouvernement d’un État américain.

« Varonis a signalé toutes ces données datant de près de dix ans et nous a alertés sur les domaines à risque. L’évaluation des risques nous a permis de connaître la quantité de données à caractère personnel et autres que nous détenions. » — Admin système en sécurité dans le secteur de l’éducation. Lisez l’étude de cas complète.

Après l'évaluation

L’évaluation des risques liés aux données est entièrement gratuite et vous permet de découvrir plusieurs fonctionnalités de plateforme de sécurité des données SaaS uniques à Varonis.

Nos services à valeur ajoutée incluent notre équipe mondiale de réponse proactive aux incidents, qui enquêtera, maîtrisera et éliminera les menaces pour vous, et vous alertera lorsque votre contribution est nécessaire. Nous ferons remonter les problèmes à notre équipe d’investigation et au Varonis Threat Labs en arrière-plan et nous ne vous contacterons qu’en cas de besoin, afin que vous et vos équipes puissiez vous concentrer sur vos activités quotidiennes.

Varonis fournit également des évaluations continues des risques pour la préparation aux ransomwares, un support avant un audit et les tests de surface d’attaque pour nos clients, en plus des examens trimestriels des activités.

En tant que client Varonis, vous disposerez d’une équipe dédiée à la réussite client qui vous permettra de passer en revue vos objectifs, de quantifier la valeur et de discuter de votre feuille de route pour renforcer constamment votre posture de sécurité des données. Nous surveillerons de manière proactive les menaces et effectuerons régulièrement l’intégrité de votre système.

De plus, Varonis propose des formations en ligne pour un nombre illimité d’utilisateurs et des cours de certification Varonis, des crédits CPE, et vous rejoindrez une communauté de plus de 40 000 utilisateurs Varonis.

En effectuant votre évaluation des risques liés aux données avec Varonis, vous gagnez bien plus qu’un document vous indiquant où se situent potentiellement vos risques. Nous sommes le seul fournisseur de sécurité des données à vouloir partager notre échantillon d’évaluation, car nous sommes convaincus que les autres évaluations disponibles sur le marché actuel ne valent pas les nôtres.

Alors, réduisez vos risques sans en prendre et commencez dès aujourd’hui avec notre évaluation gratuite.

Que dois-je faire maintenant ?

Vous trouverez ci-dessous trois solutions pour poursuivre vos efforts visant à réduire les risques liés aux données dans votre entreprise:

Planifiez une démonstration avec nous pour voir Varonis en action. Nous personnaliserons la session en fonction des besoins de votre organisation en matière de sécurité des données et répondrons à vos questions.

Consultez un exemple de notre évaluation des risques liés aux données et découvrez les risques qui pourraient subsister dans votre environnement. Cette évaluation est gratuite et vous montre clairement comment procéder à une remédiation automatisée.

Suivez-nous sur LinkedIn, YouTube et X (Twitter) for pour obtenir des informations sur tous les aspects de la sécurité des données, y compris la DSPM, la détection des menaces, la sécurité de l’IA et plus encore.

Essayez Varonis gratuitement.

Se déploie en quelques minutes.

Continuer à lire

Varonis s'attaque à des centaines de cas d'utilisation, ce qui en fait la plateforme idéale pour stopper les violations de données et garantir la conformité.