Le système de chiffrement Pretty Good Privacy (PGP) permet d’envoyer des e-mails chiffrés et de chiffrer des fichiers sensibles. Depuis son invention en 1991, le chiffrement PGP est devenu l’outil de référence en matière de sécurité des e-mails.

La popularité du PGP repose sur deux facteurs. Premièrement, le système était à l’origine fourni comme logiciel gratuit, et s’est donc répandu rapidement auprès des utilisateurs qui voulaient un niveau de sécurité supplémentaire pour leurs e-mails. Deuxièmement, étant donné que le PGP utilise à la fois un chiffrement symétrique et un chiffrement par clé publique, il permet à des utilisateurs qui ne se sont jamais rencontrés de s’envoyer des messages chiffrés sans avoir à échanger de clés de chiffrement privées.

Obtenir l’e-book gratuit sur les tests d’intrusion

dans les environnements Active Directory

Si vous souhaitez améliorer la sécurité de vos e-mails, le PGP offre un moyen relativement simple et rentable d’y parvenir. Nous allons vous montrer comment procéder dans ce guide.

Comment fonctionne le chiffrement PGP ?

Le PGP a certaines caractéristiques en commun avec d'autres systèmes de chiffrement dont vous avez peut-être entendu parler, comme le chiffrement Kerberos (qui est utilisé pour authentifier les utilisateurs du réseau) et le chiffrement SSL (utilisé pour sécuriser les sites Web).

À un niveau basique, le chiffrement PGP utilise une combinaison de deux types de chiffrement : le chiffrement à clé symétrique et le chiffrement à clé publique.

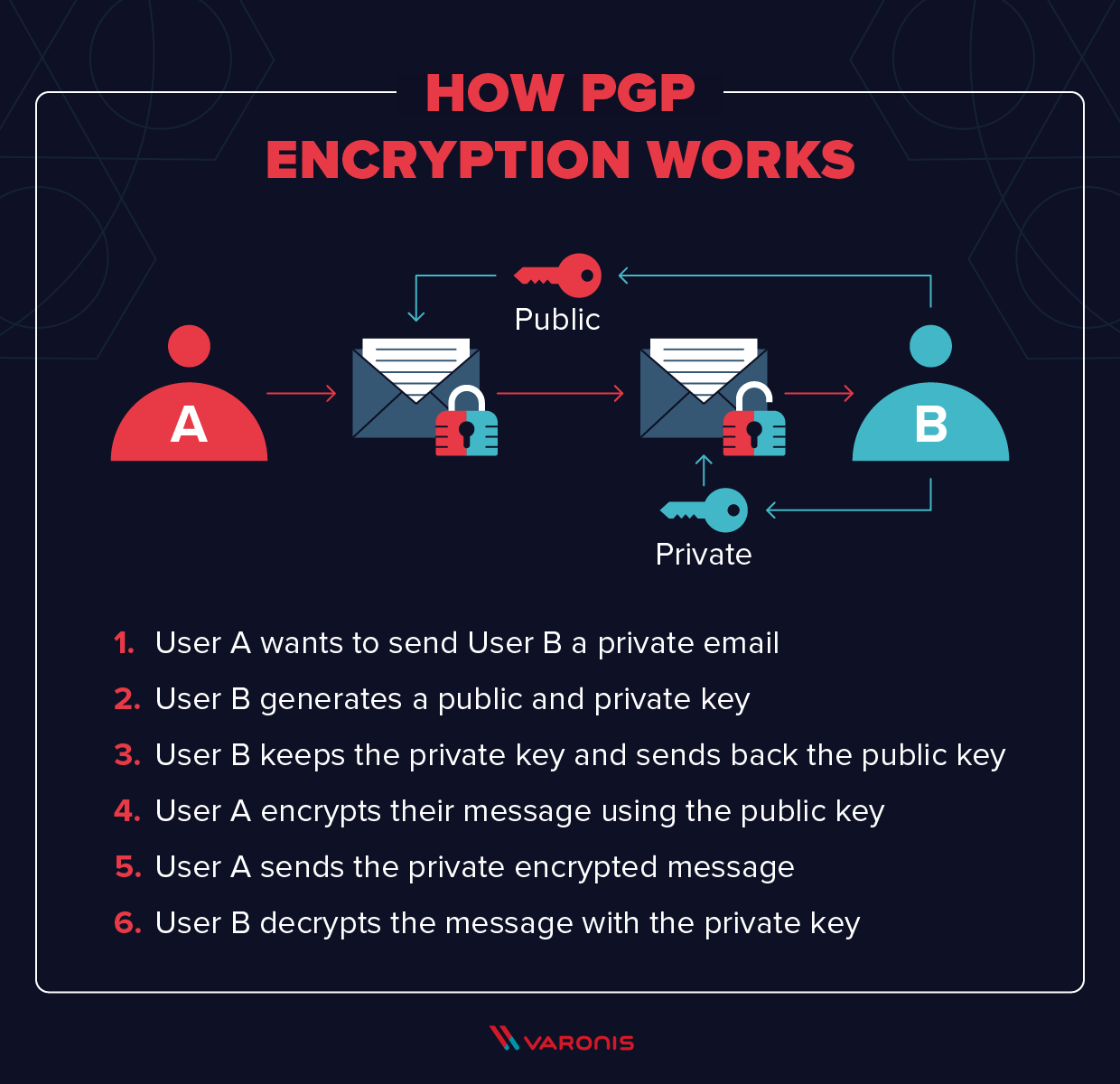

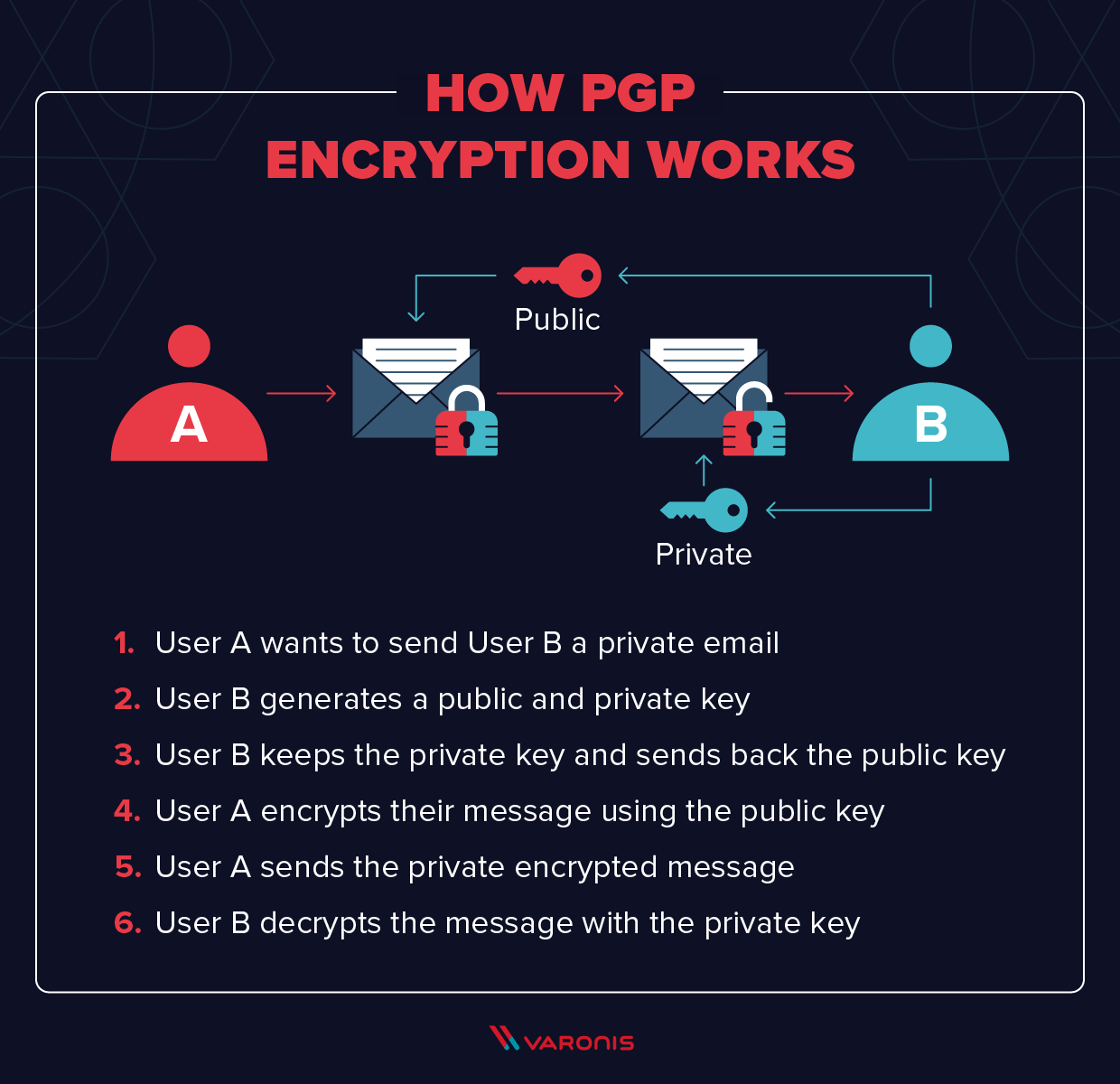

Pour comprendre le fonctionnement de PGP, un graphique est peut-être plus parlant :

Les maths à l’origine du chiffrement peuvent s’avérer complexes (vous pouvez tout de même y jeter un œil si cela vous dit), nous nous limiterons ici aux concepts de base. De manière très générale, voici une explication du fonctionnement du PGP :

- Premièrement, le PGP génère une clé de session aléatoire à l’aide de l’un des deux algorithmes (principaux). Cette clé est un nombre long, impossible à deviner et ne sert qu’une seule fois.

- Ensuite, cette clé de session est chiffrée. Cette opération est réalisée à l'aide de la clé publique du destinataire du message. La clé publique est liée à l'identité d'une personne particulière et n'importe qui peut l'utiliser pour lui envoyer un message.

- L’expéditeur envoie sa clé de session PGP chiffrée au destinataire, qui peut la déchiffrer à l’aide de sa clé privée. À l’aide de cette clé de session, le destinataire peut alors déchiffrer le message.

Cela peut sembler étrange de procéder ainsi. Pourquoi chiffrer la clé de chiffrement elle-même ?

La réponse est plutôt simple. La cryptographie à clé publique est beaucoup plus lente que le chiffrement symétrique (dans lequel l'expéditeur et le destinataire ont la même clé). Toutefois, l'utilisation du chiffrement symétrique exige que l'expéditeur partage la clé de chiffrement avec le destinataire en texte brut, ce qui n'est pas sûr. Ainsi, en chiffrant la clé symétrique à l'aide du système (asymétrique) à clé publique, le PGP combine l'efficacité du chiffrement symétrique avec la sécurité de la cryptographie à clé publique.

Un exemple du chiffrement PGP en pleine action

En pratique, l’envoi d’un message chiffré via PGP est plus simple que ce qu’il paraît dans l’explication ci-dessus. Prenons par exemple ProtonMail.

ProtonMail prend en charge le PGP de façon native, il suffit de sélectionner Sign Mail pour chiffrer un e-mail. Une icône de cadenas apparaîtra sur la ligne d'objet des e-mails. L'e-mail ressemblera à ceci (les adresses e-mail ont été floutées pour des raisons de confidentialité) :

ProtonMail, comme la plupart des clients de messagerie qui proposent le PGP, masque toute la complexité du chiffrement et du déchiffrement du message. Si vous communiquez avec des utilisateurs hors de ProtonMail, vous devez d’abord leur envoyer votre clé publique.

Ainsi, bien que le message ait été envoyé en toute sécurité, le destinataire n'a pas à se soucier de la complexité de la procédure.

Utilisations du chiffrement PGP

On dénombre généralement trois utilisations du chiffrement PGP :

- Envoyer et recevoir des e-mails chiffrés.

- Vérifier l’identité de la personne qui vous a envoyé ce message.

- Chiffrer des fichiers stockés sur vos appareils ou dans le cloud.

Sur ces trois utilisations, la première – l’envoi d’e-mails sécurisés – est de loin l’application la plus fréquente du PGP. Mais passons tout de même en revue ces 3 utilisations.

Chiffrement des e-mails

Comme dans l’exemple ci-dessus, la plupart des gens utilisent le PGP pour envoyer des e-mails chiffrés. À ses tout débuts, il était principalement utilisé par les activistes, les journalistes et d’autres personnes qui traitaient d’informations sensibles. En fait, le système PGP a été initialement conçu par un activiste politique et pacifiste nommé Phil Zimmermann, qui a récemment rejoint Startpage, l’un des moteurs de recherche privés les plus populaires.

Aujourd’hui, le PGP est devenu est très populaire. Les utilisateurs ayant réalisé combien d’informations les grandes entreprises et les gouvernements récoltaient sur eux, un grand nombre de gens utilisent désormais ce chiffrement pour que leurs informations privées le restent.

Vérification de signature numérique

Le PGP peut aussi être utilisé pour la vérification d'adresses e-mail. Par exemple, si un journaliste n'est pas sûr de l'identité de la personne qui lui envoie un message, il peut utiliser une signature numérique avec PGP pour le vérifier.

Les signatures numériques fonctionnent via un algorithme qui combine la clé de l’expéditeur avec les données envoyées. Cela génère une « fonction de hachage », un autre algorithme qui peut convertir un message en un bloc de données d’une taille fixe. Ce bloc est ensuite chiffré à l’aide de la clé privée de l’expéditeur.

Le destinataire du message peut alors déchiffrer ces données à l'aide de la clé publique de l'expéditeur. Si un seul caractère du message a été modifié pendant le transit, le destinataire le saura. Cela peut indiquer que l'expéditeur n'est pas la personne qu'il prétend être, qu'il a essayé de falsifier une signature numérique ou que le message a été falsifié.

Chiffrer des fichiers

Enfin, troisième utilisation possible du PGP : le chiffrement de fichiers. Étant donné que l'algorithme utilisé par le PGP - normalement l'algorithme RSA - est essentiellement inviolable, le PGP est un moyen très sûr de chiffrer les fichiers au repos, surtout lorsqu'il est utilisé avec une solution de détection et de réponse aux menaces. En fait, cet algorithme est tellement sécurisé qu'il a même été utilisé dans des logiciels malveillants de haut niveau tels que le logiciel malveillant CryptoLocker.

En 2010, Symantec a racheté PGP Corp, qui détenait les droits du système PGP. Depuis , Symantec est devenu le principal fournisseur de logiciels de chiffrement de fichiers PGP grâce à des produits tels que Symantec Encryption Desktop et Symantec Encryption Desktop Storage. Ce logiciel offre un chiffrement PGP pour tous vos fichiers, tout en dissimulant les complexités des processus de chiffrement et de déchiffrement.

Ai-je besoin d'un chiffrement Pretty Good Privacy ?

Tout dépend du niveau de sécurité dont vous avez besoin pour vos messages ou vos fichiers. Comme pour tout logiciel de protection de la vie privée ou de sécurité, l'utilisation de PGP nécessite un peu plus de travail de votre part lors de l'envoi et de la réception de messages, mais il peut également améliorer considérablement la résistance de vos systèmes lors des attaques.

Voyons cela de plus près.

Avantages du chiffrement PGP

L’avantage principal du chiffrement PGP est qu’il est essentiellement inviolable. C’est pourquoi il est toujours utilisé par les journalistes et les activistes, et pourquoi il est souvent considéré comme le meilleur moyen d’améliorer la sécurité du cloud. En bref, il est essentiellement impossible pour quiconque (qu’il s’agisse d’un hacker ou même de la NSA) de pirater le chiffrement PGP.

Bien que certains articles aient mis en évidence des failles de sécurité dans certaines implémentations de PGP, comme la vulnérabilité Efail, il faut reconnaître que le PGP lui-même reste très sûr.

Inconvénients du chiffrement PGP

Le plus gros inconvénient du chiffrement PGP est sa complexité d’utilisation. C’est en train de changer – notamment grâce aux solutions prêtes à l’emploi que nous mentionnerons plus bas – mais l’utilisation du PGP peut surcharger considérablement votre journée. De plus, les personnes qui utilisent le système doivent savoir comment il fonctionne, au cas où elles introduiraient des vulnérabilités en l’utilisant incorrectement. Cela signifie que les entreprises qui envisagent de passer au PGP devront former leurs employés.

C’est pourquoi de nombreuses entreprises préfèreront d’autres solutions. Certaines applications de messagerie chiffrées comme Signal par exemple, proposent un chiffrement plus facile à utiliser. Au niveau du stockage de données, l’anonymisation peut être une bonne alternative au chiffrement et peut utiliser les ressources de manière plus efficace.

Enfin, il faut savoir que le PGP chiffre vos messages, mais qu’il ne vous rend pas anonyme pour autant. Contrairement aux navigateurs privés qui utilisent des serveurs proxy ou qui fonctionnent derrière des VPN pour masquer votre vraie position, les e-mails envoyés via PGP peuvent être reliés à un expéditeur et un destinataire. Leurs lignes d’objet ne sont pas chiffrées non plus, alors veillez à ne rien saisir de confidentiel dans ces champs.

Comment configurer le chiffrement PGP ?

Dans la grande majorité des cas, la mise en place du chiffrement PGP implique le téléchargement d’un module complémentaire pour votre client de messagerie, puis de suivre les instructions d’installation. Des modules complémentaires de ce type sont disponibles pour Thunderbird, Outlook et Apple Mail. Nous les décrivons ci-dessous. Depuis quelques années, nous avons également observé l’émergence d’un certain nombre de systèmes de messagerie en ligne qui incluent le PGP par défaut (le plus célèbre étant ProtonMail).

Pour ceux parmi vous qui souhaitent utiliser le PGP pour chiffrer leurs fichiers, il existe un certain nombre de solutions logicielles à grande échelle. Symantec, par exemple, propose des produits basés sur le PGP tels que Symantec File Share Encryption pour le chiffrement des fichiers partagés sur un réseau et Symantec Endpoint Encryption pour le chiffrement complet des disques sur les ordinateurs de bureau, les appareils mobiles et les supports de stockage amovibles.

Logiciels de chiffrement PGP

Si vous souhaitez commencer à utiliser le chiffrement PGP, vous devrez normalement télécharger un logiciel qui automatise le processus de chiffrement et de déchiffrement. Un certain nombre de produits vous permettent de le faire, mais il faut savoir quels critères rechercher dans ce type de logiciels.

Comment choisir son logiciel PGP

- La raison principale qui vous amène à utiliser le PGP est de garantir la sécurité de vos messages. Lorsque vous comparez les logiciels de PGP, la sécurité doit être votre principale préoccupation. Bien que le PGP soit en lui-même inviolable, il existe des cas où des implémentations spécifiques ont été compromises. À moins d'être un codeur expérimenté, il est quasiment impossible de repérer ces vulnérabilités. La meilleure solution consiste donc à vérifier les vulnérabilités signalées dans le logiciel que vous envisagez d'acheter.

- Outre cette première fonction, le choix de votre logiciel PGP dépend surtout de vos besoins personnels ou professionnels. Il est peu probable, par exemple, que vous deviez chiffrer chaque e-mail que vous envoyez. Par conséquent, télécharger un module complémentaire pour votre client de messagerie quotidien est peut-être superflu. Au lieu de cela, envisagez plutôt d’utiliser un service de PGP en ligne pour envoyer vos e-mails importants.

- Enfin, choisissez un fournisseur de logiciels qui offre également une assistance dédiée, que ce soit par le biais d’une équipe d’assistance client ou d’une communauté d’utilisateurs. Apprendre à utiliser le PGP peut souvent s’avérer frustrant lorsque vous faites vos premiers pas dans le système et vous aurez probablement besoin d’aide à ce stade.

Quelques solutions PGP

En fonction de vos besoins et de la fréquence d'utilisation du PGP que vous prévoyez, vous pouvez le configurer de plusieurs manières. Dans cette section, nous nous concentrerons sur l'utilisation qu'en feront la plupart des utilisateurs, à savoir envoyer et recevoir des e-mails sécurisés, plutôt que le stockage de fichiers chiffrés, qui est plus complexe. Voici donc cinq solutions pour implémenter le PGP sur votre réseau personnel ou d'entreprise.

1. Outlook avec gpg4o

Gpg4o est l’une des solutions PGP les plus populaires pour les utilisateurs Windows et vise à s’intégrer totalement avec Outlook 2010 - 2016.

- Avantages : Gpg4o propose une gestion simple des e-mails et s’intègre bien à Outlook. Pour la plupart des utilisateurs Windows, c’est le module complémentaire PGP le plus simple et le plus convivial.

- Inconvénients : Bien que Gpg4o soit conçu sur la norme OpenPGP, qui est open source et peut être librement examinée, le module complémentaire en lui-même n'est pas gratuit. La licence professionnelle pour le module est relativement chère (56,36 €), bien que ce prix inclut aussi l'assistance dédiée.

2. Apple Mail avec GPGTools

L'implémentation standard du chiffrement PGP sur Mac se nomme GPGTools, une suite de logiciels qui permet de chiffrer toutes les parties de votre système Mac.

- Avantages : GPGTools s'intègre bien avec Apple Mail, comme dans l'exemple ci-dessus. Il propose également un gestionnaire de clés, un logiciel qui vous permet d'utiliser le PGP dans presque toutes les applications, et un outil qui vous permet d'utiliser la ligne de commande pour les tâches les plus courantes de gestion des clés.

- Inconvénients : bien que GPGTools soit le moyen le plus simple pour les utilisateurs Mac de commencer avec le chiffrement PGP, si vous utilisez ce chiffrement pour votre client principal, les performances d’Apple Mail pourraient être ralenties.

3. Thunderbird avec Enigmail

Comme les outils ci-dessus, Enigmail a été conçu pour s’intégrer avec un client de messagerie précis, à savoir, Thunderbird.

- Avantages : Enigmail présente quelques avantages. Le premier étant que, comme Thunderbird, ce module complémentaire fonctionne peu importe la plateforme. Deuxièmement, ce module est entièrement open source et fourni gratuitement. Il est régulièrement mis à jour et l’équipe de développement réagit rapidement aux instances de malware identifiées.

- Inconvénient : comme la plupart des logiciels open source, Enigmail n’a pas d’assistance dédiée. Cependant, la communauté d’utilisateurs est vaste et très active. Une grande quantité de supports de référence ont été compilés pour vous aider à prendre en main ce logiciel.

4. ProtonMail

ProtonMail est l’un des premiers fournisseurs de messagerie sécurisée et reste l’un des plus connus. Contrairement aux solutions ci-dessus, ProtonMail fonctionne via un portail Web, ce qui signifie qu’il peut facilement être utilisé séparément de votre boîte mail quotidienne.

- Avantages : ProtonMail utilise automatiquement le chiffrement PGP pour les messages envoyés entre deux utilisateurs du service, ce qui rend la configuration et l’utilisation de PGP très simple. Des services comme celui-ci – Hushmail et Mailfence sont similaires – constituent un moyen facile d’envoyer des e-mails chiffrés de temps en temps sans avoir à reconfigurer tout votre système.

- Inconvénients : Parce que ProtonMail implémente le PGP via du code JavaScript intégré à un site, pour certains, cette solution n'est pas totalement sécurisée. Cela dit, ProtonMail prend la sécurité de leur système très au sérieux et travaille sans cesse pour l'améliorer.

5. Android et FairEmail

Enfin, il y a FairEmail, qui propose le chiffrement PGP sur téléphones Android. Il s'agit d'une application de messagerie indépendante, gratuite.

- Avantages : FairEmail est la solution la plus simple pour les utilisateurs qui souhaitent utiliser le chiffrement PGP sur leur téléphone Android. Elle vous permet de chiffrer les messages en option, plutôt que de le faire par défaut, vous pouvez donc choisir ce que vous chiffrez.

- Inconvénients : l’utilisation du PGP sur Android étant encore rare, la communauté d’utilisateurs de FairEmail reste limitée.

FAQ Pretty Good Privacy

Même après les explications ci-dessus, il se peut que vous ayez encore des interrogations. Voici les réponses aux questions les plus fréquentes sur le PGP.

Q : Le chiffrement PGP est-il vraiment sécurisé ?

R : Oui. Bien que le PGP ait maintenant plus de 20 ans, aucune vulnérabilité n'a été découverte dans l'implémentation de base du système. Cela dit, chiffrer vos e-mails n'est pas suffisant pour une sécurité totale, et il faudrait toujours utiliser le PGP combiné à une suite complète de cybersécurité qui inclut un logiciel de détection des menaces.

Q : Comment fonctionne le chiffrement PGP ?

R : Le PGP utilise une combinaison de cryptographie symétrique et de clés publiques pour fournir aux utilisateurs un moyen sécurisé de s’envoyer des messages.

Q : Quel est le meilleur logiciel de PGP ?

R : Le « meilleur » logiciel de PGP dépend surtout de vos besoins. La plupart des gens n’ont pas besoin de chiffrer tous leurs e-mails, et donc, pour ces personnes, un fournisseur de messagerie PGP basé sur le Web sera la meilleure solution. Cela dit, si vous envoyez souvent des e-mails devant être chiffrés, vous pouvez envisager de télécharger un module complémentaire PGP pour votre client de messagerie standard.

Q : Ai-je besoin d’un logiciel de chiffrement ?

R : Cela dépend. Si vous stockez des informations client, la réponse est oui. Le chiffrement de vos fichiers personnels n’est pas une nécessité, mais peut améliorer considérablement vos défenses contre une cyberattaque. Les logiciels de chiffrement basés sur PGP sont généralement parmi les plus faciles à utiliser et constituent un bon point de départ pour le chiffrement de vos fichiers.

Le chiffrement PGP peut être un outil puissant pour protéger vos données, votre vie privée et votre sécurité. Il vous fournit une méthode d'envoi d'e-mails relativement simple et entièrement sécurisée et vous permet également de vérifier l'identité des personnes avec lesquelles vous communiquez. Comme des modules complémentaires PGP sont également disponibles pour la plupart des clients de messagerie, cette forme de chiffrement est généralement facile à implémenter.

Cela dit, la sécurité des e-mails n'est qu'un volet de la cybersécurité. Vous devez vous assurer qu'en plus du PGP, vous utilisez également une solide plateforme de sécurité des données et un logiciel de prévention des pertes de données. Utiliser une gamme de solutions aussi vaste que possible est le meilleur moyen de garantir votre confidentialité et votre sécurité.

Que dois-je faire maintenant ?

Vous trouverez ci-dessous trois solutions pour poursuivre vos efforts visant à réduire les risques liés aux données dans votre entreprise:

Planifiez une démonstration avec nous pour voir Varonis en action. Nous personnaliserons la session en fonction des besoins de votre organisation en matière de sécurité des données et répondrons à vos questions.

Consultez un exemple de notre évaluation des risques liés aux données et découvrez les risques qui pourraient subsister dans votre environnement. Cette évaluation est gratuite et vous montre clairement comment procéder à une remédiation automatisée.

Suivez-nous sur LinkedIn, YouTube et X (Twitter) for pour obtenir des informations sur tous les aspects de la sécurité des données, y compris la DSPM, la détection des menaces, la sécurité de l’IA et plus encore.