LEADER DE LA SÉCURITÉ DES DONNÉES, ASSISTÉE PAR IA.

Les données font tourner le monde. Varonis veille sur elles.

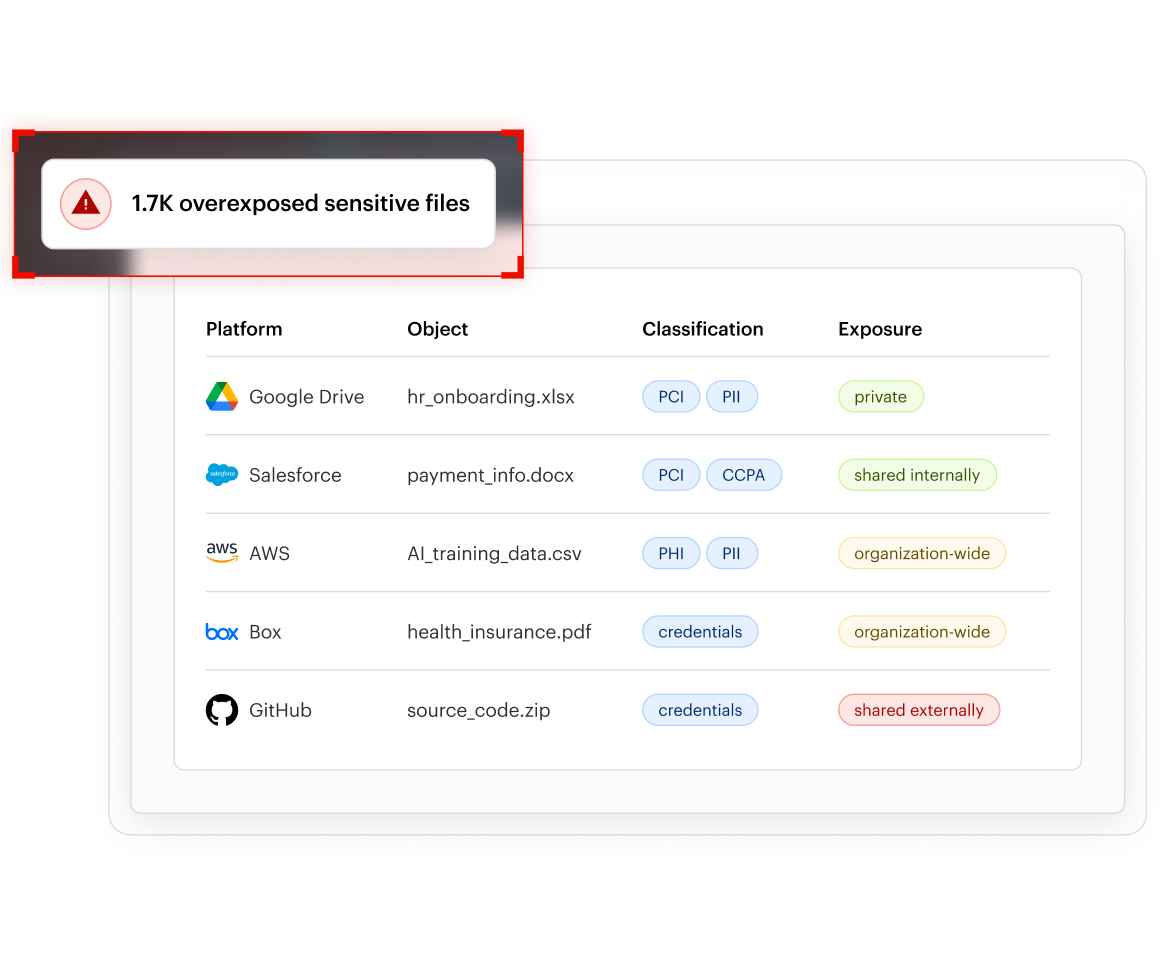

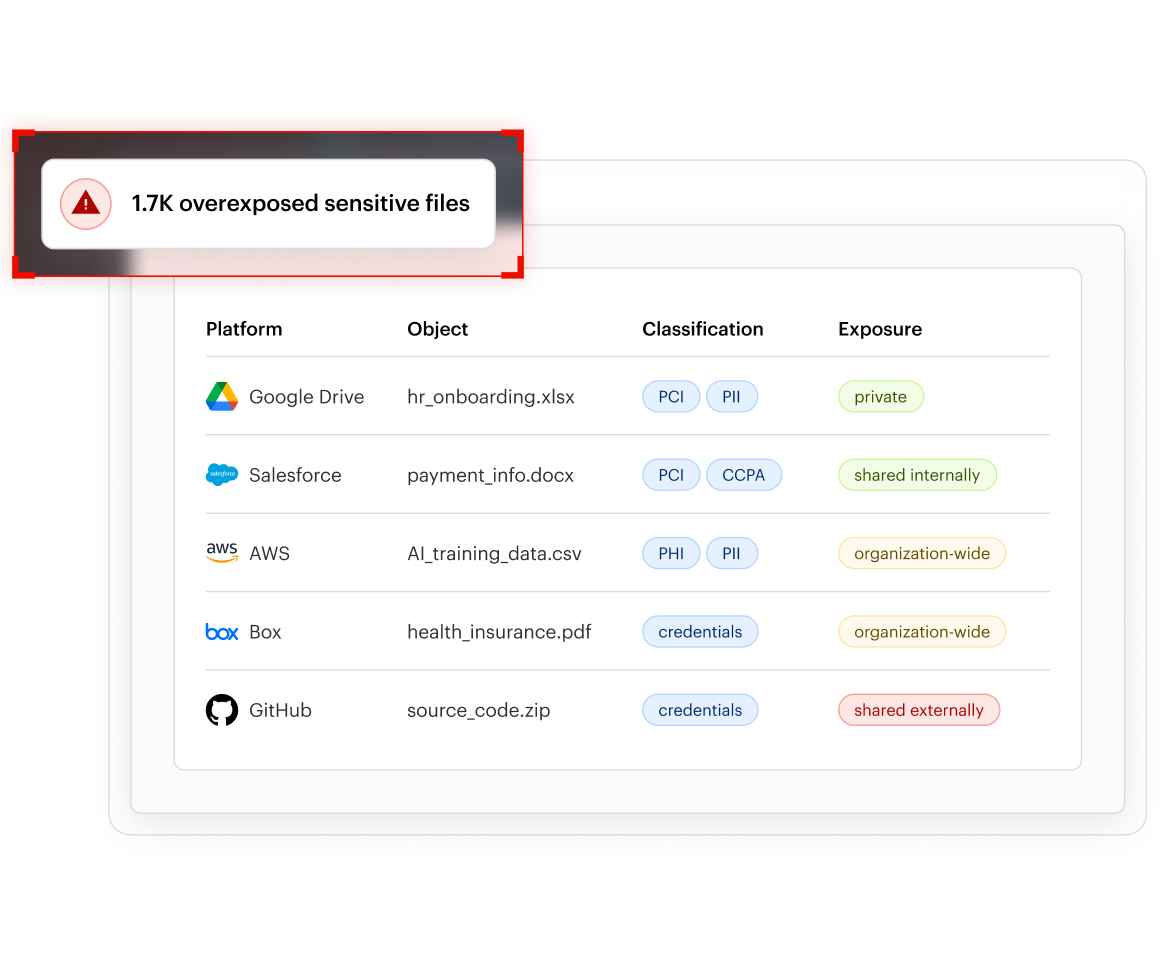

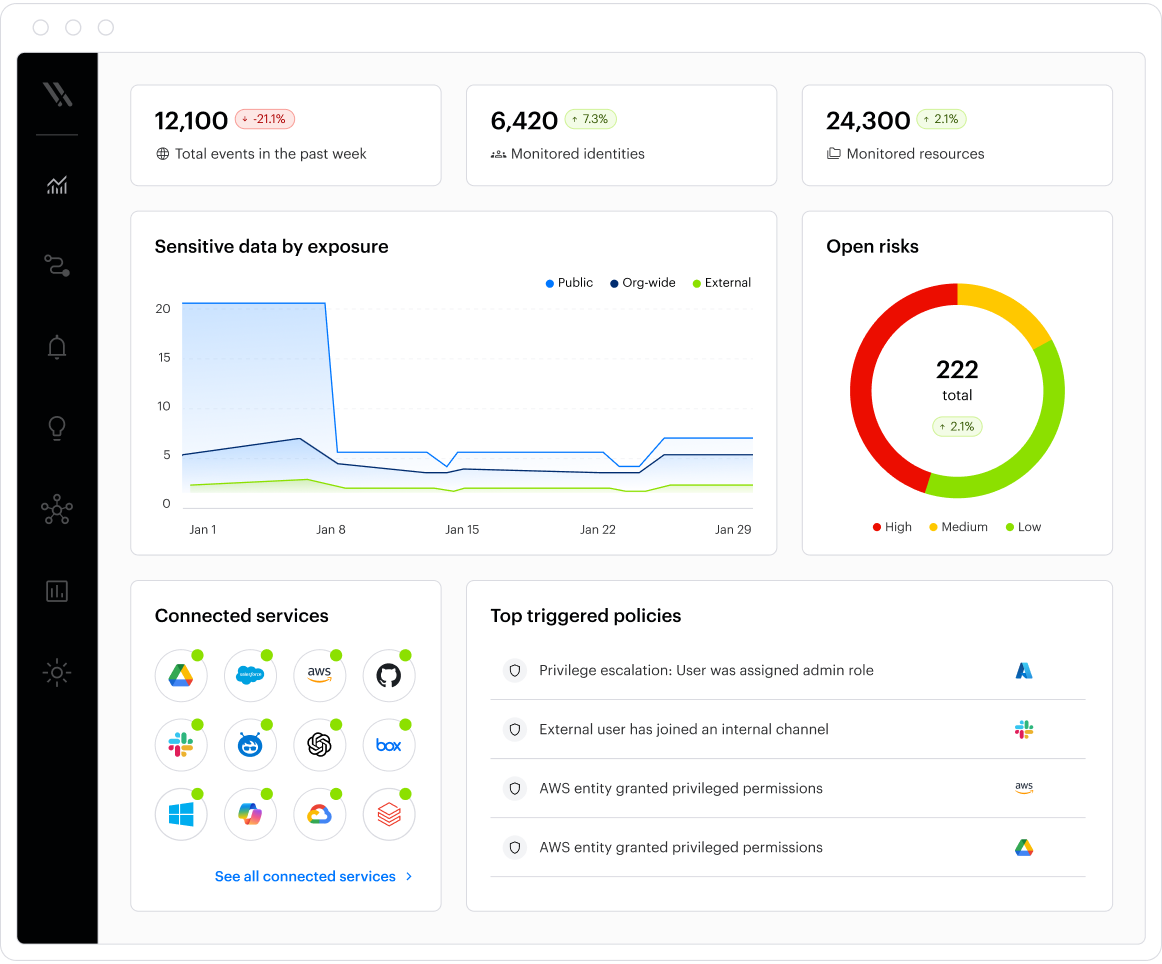

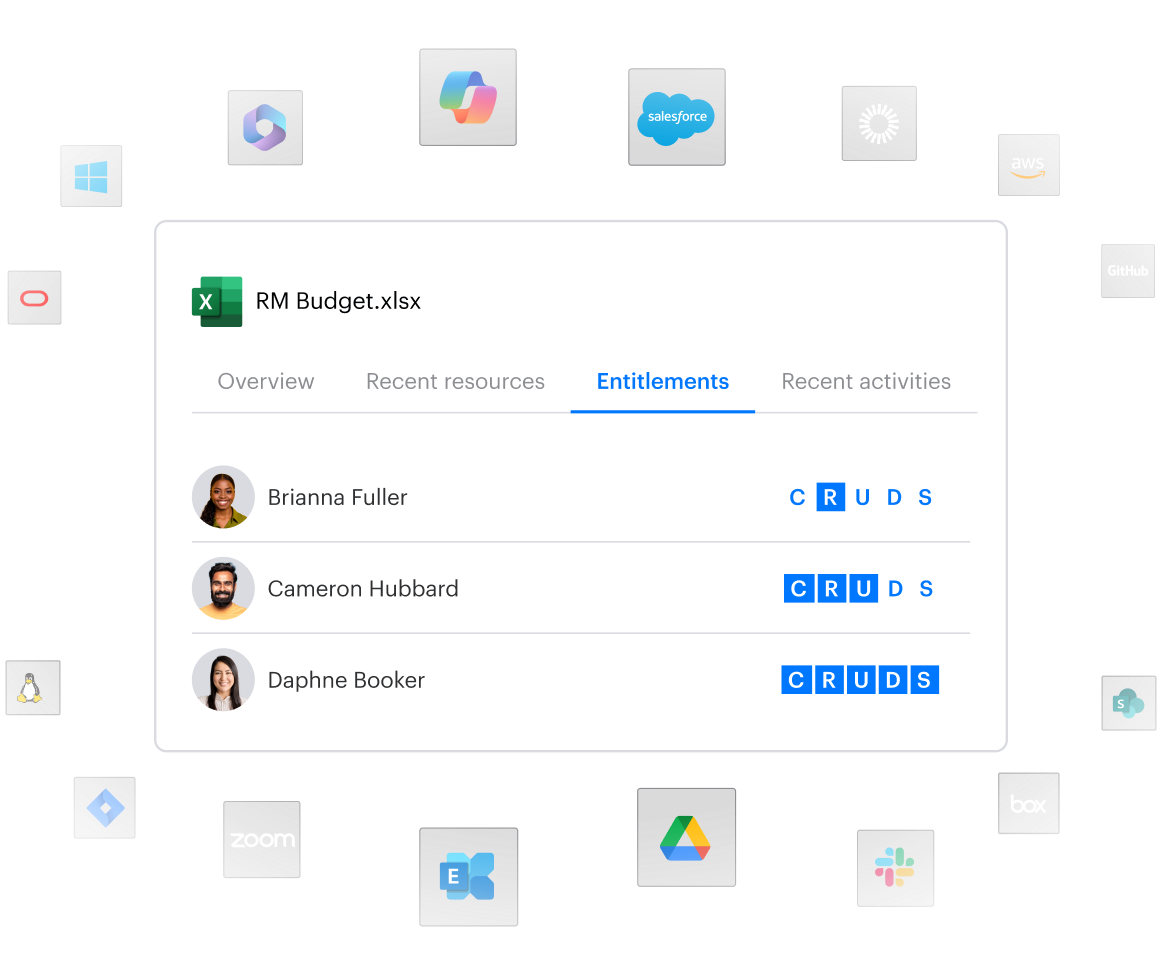

Identifiez, classifiez et appliquez un label à vos données sensibles avec précision.

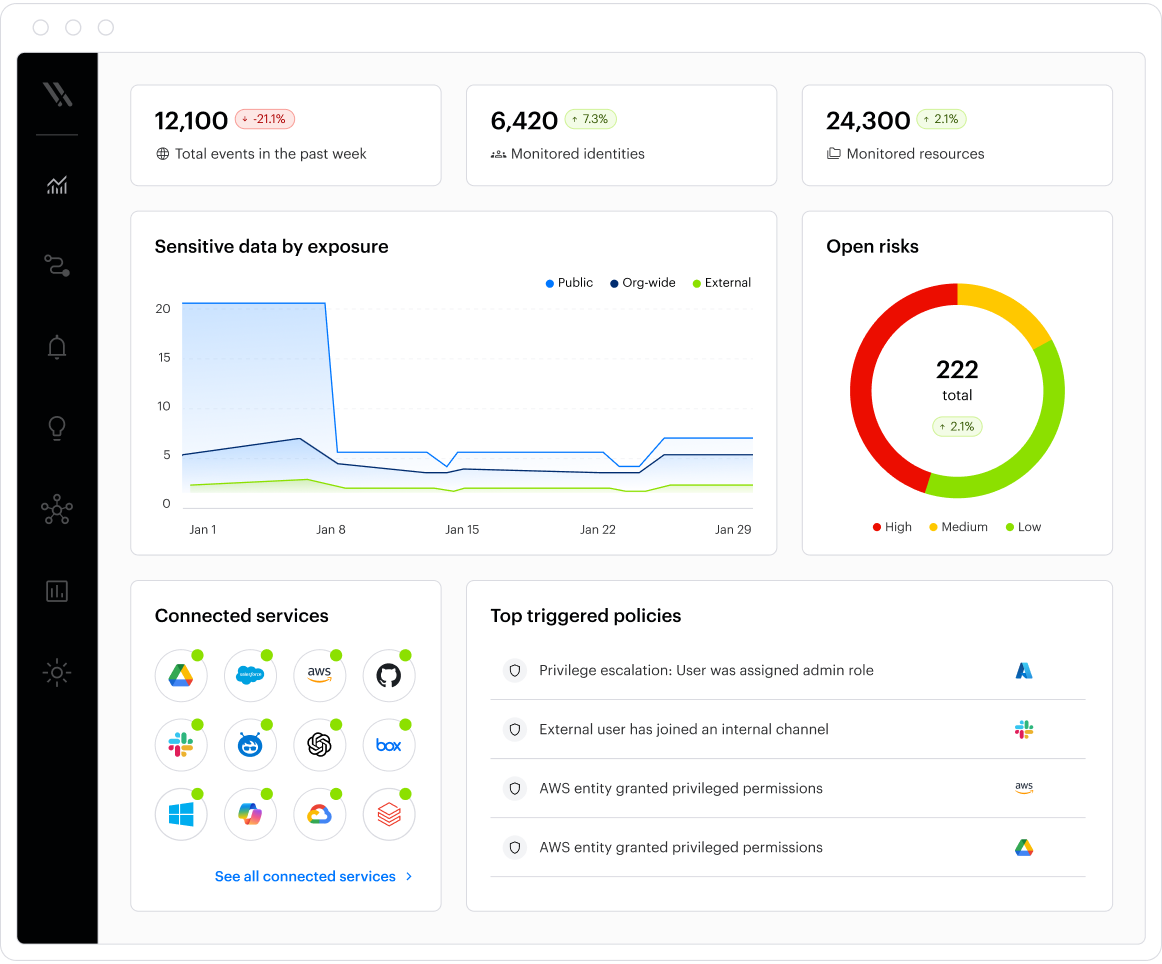

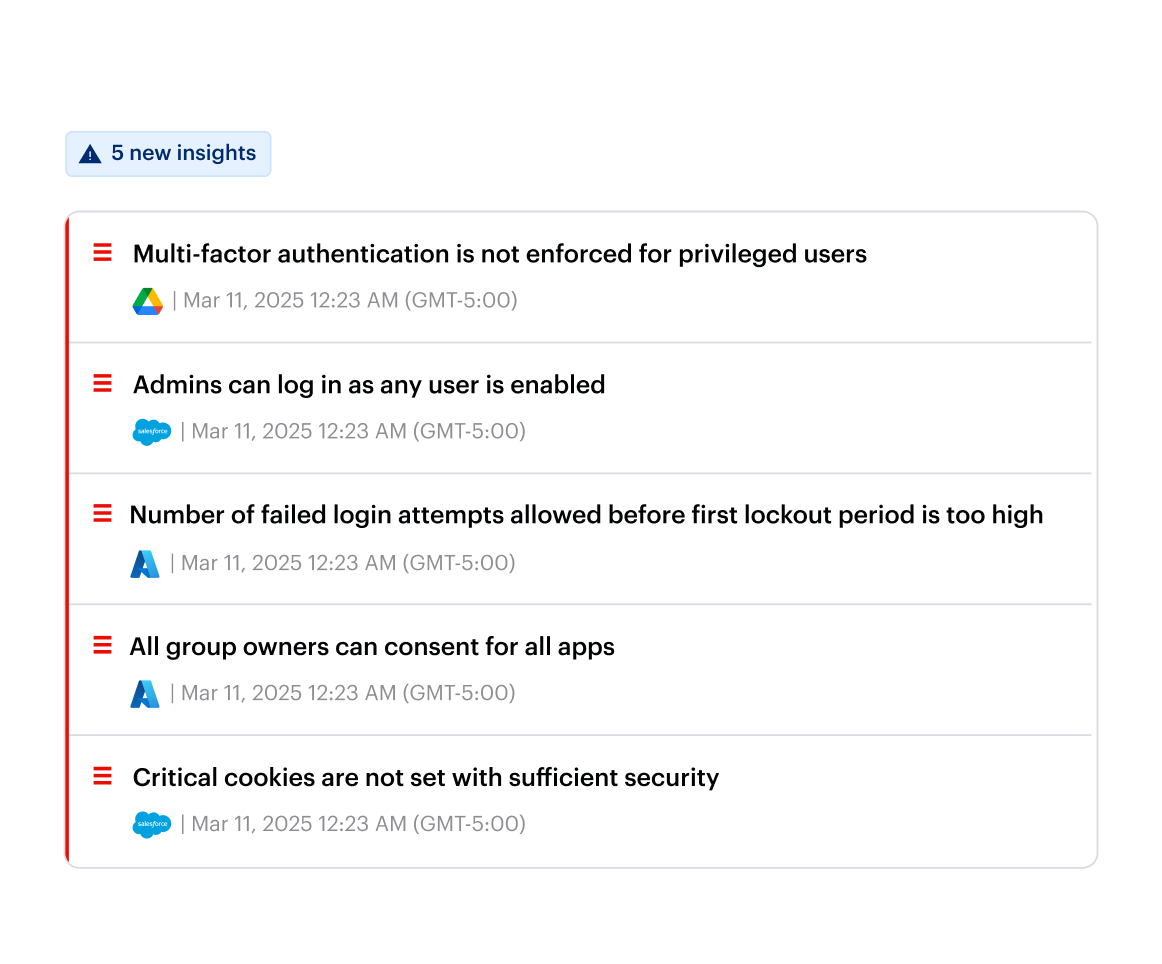

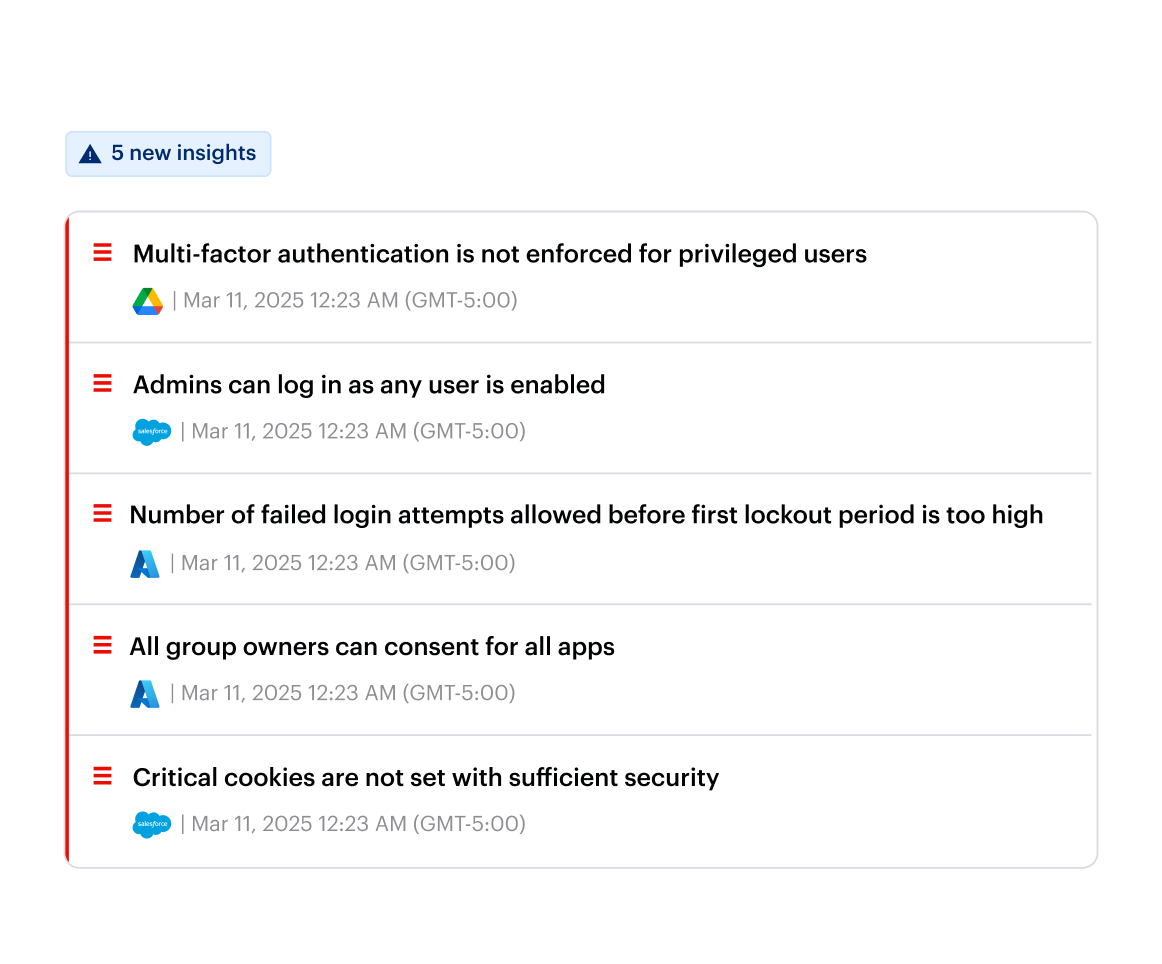

Corrigez automatiquement les erreurs de configuration qui mettent en danger vos données.

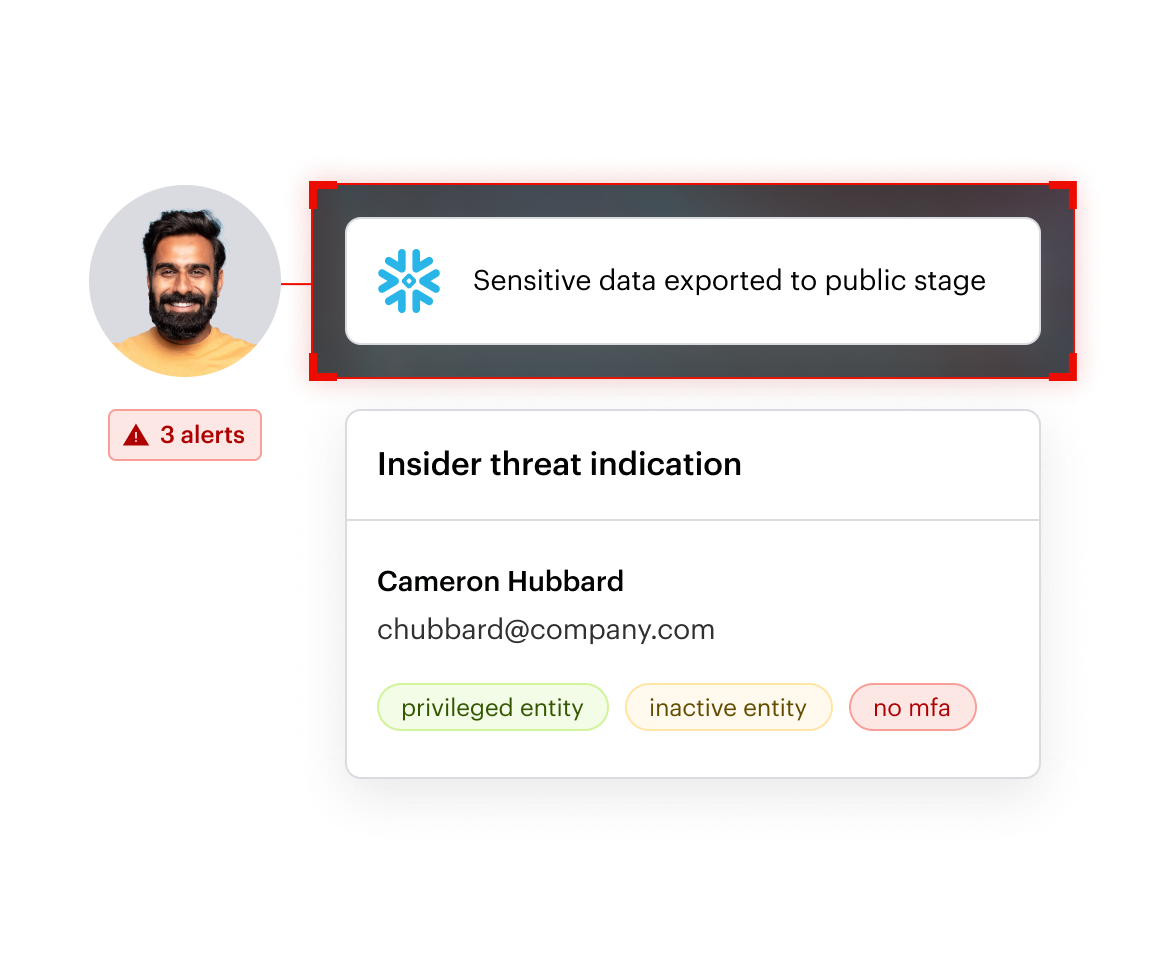

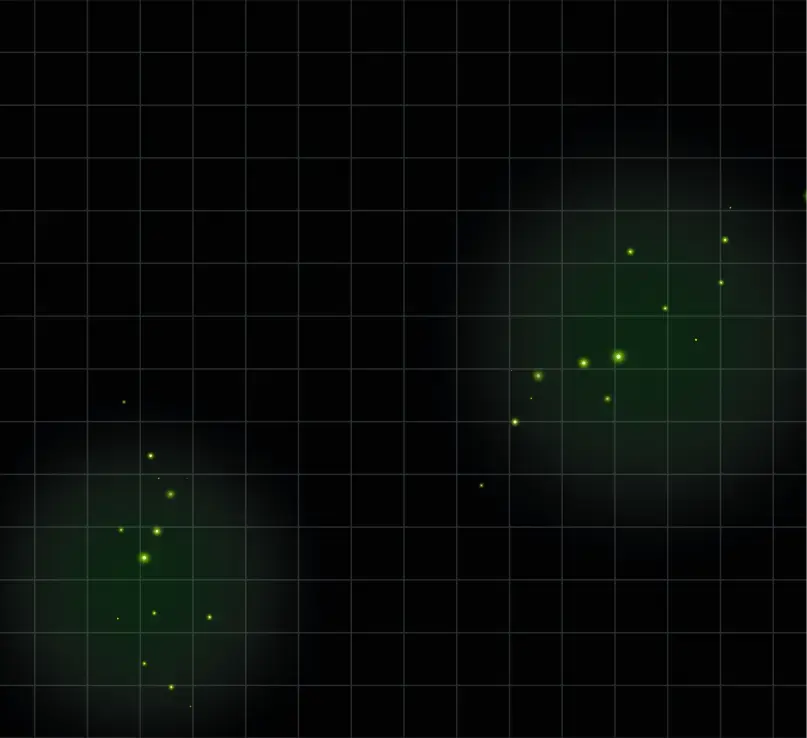

Détection et réponse en temps réel avec couverture MDDR 24 h/24, 7 j/7.

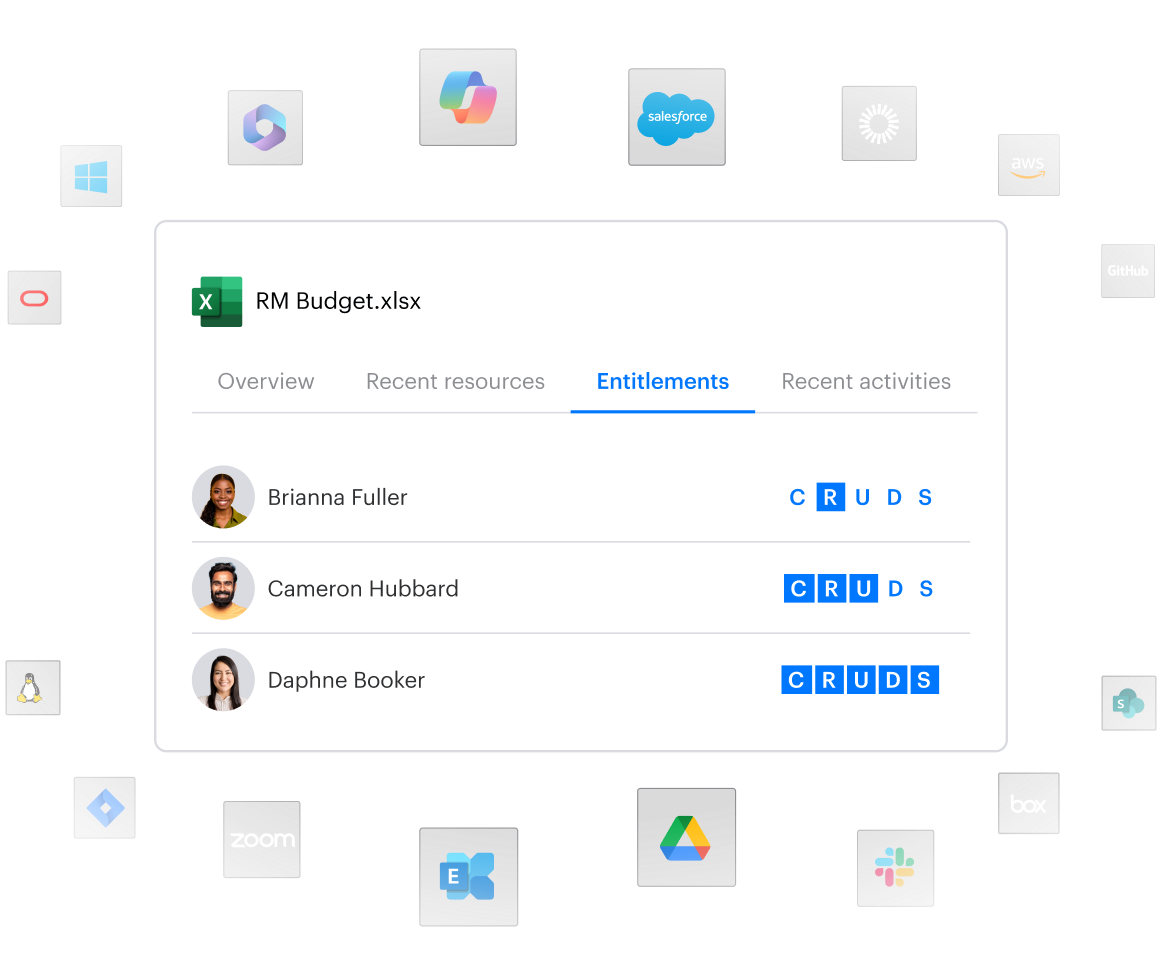

Réduisez continuellement votre surface d’exposition et mettez en œuvre des politiques de sécurité.

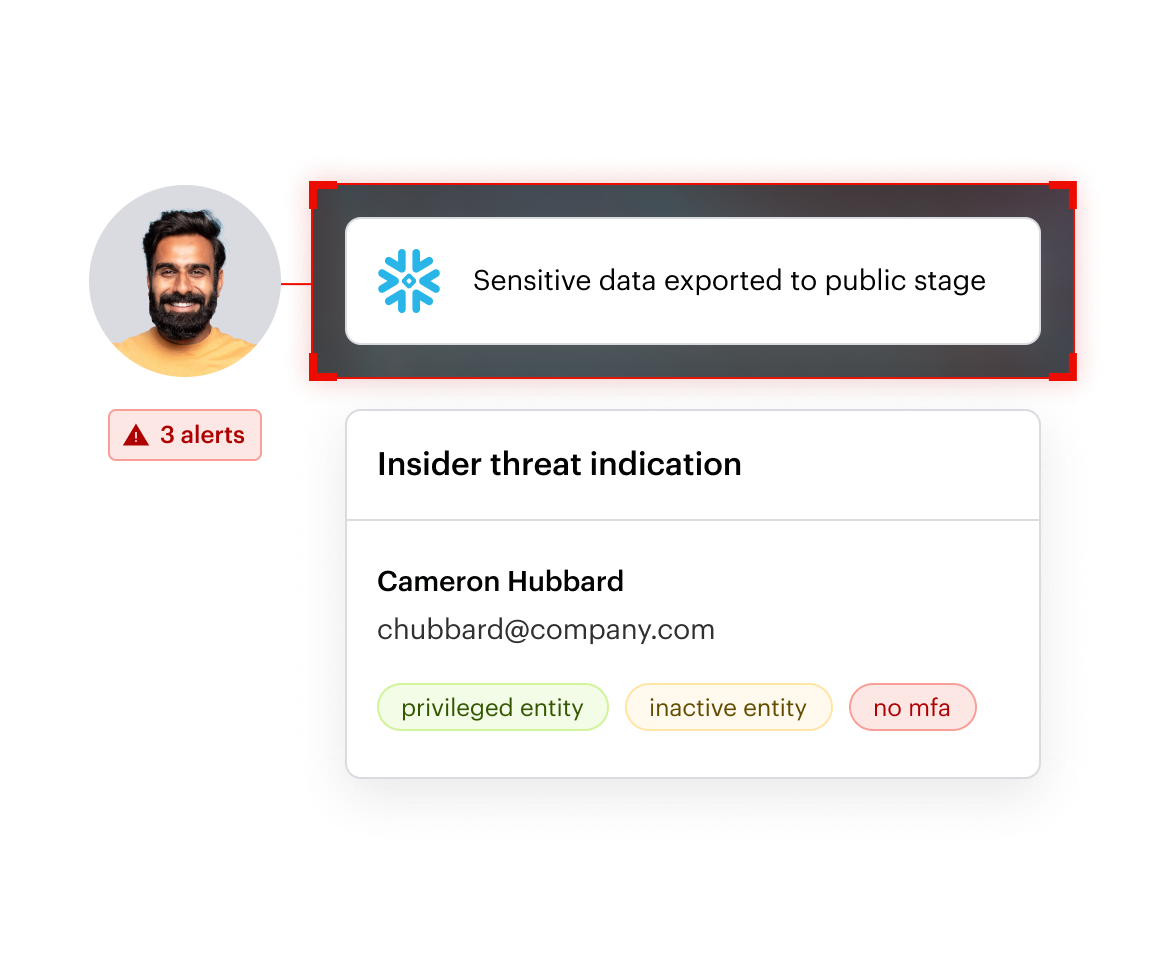

Votre dernière ligne de défense contre l'exfiltration de données.

Identifiez, classifiez et appliquez un label à vos données sensibles avec précision.

Corrigez automatiquement les erreurs de configuration qui mettent en danger vos données.

Détection et réponse en temps réel avec couverture MDDR 24 h/24, 7 j/7.

Réduisez continuellement votre surface d’exposition et mettez en œuvre des politiques de sécurité.

Votre dernière ligne de défense contre l'exfiltration de données.

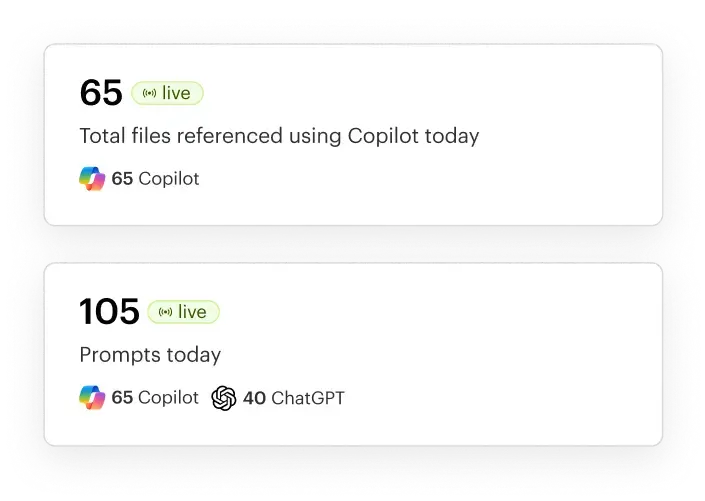

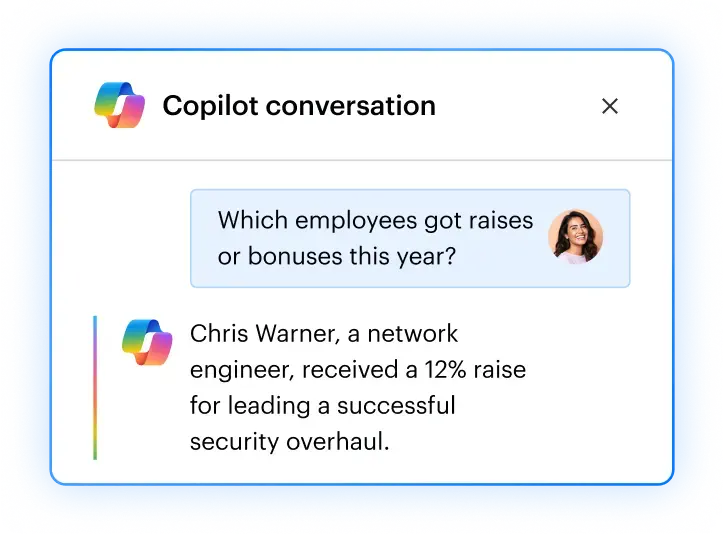

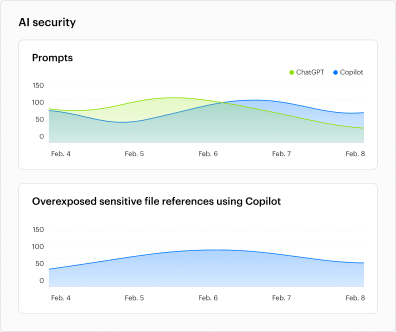

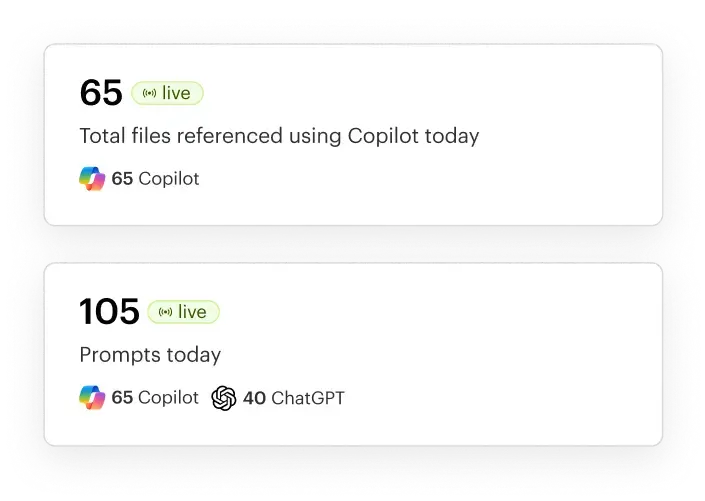

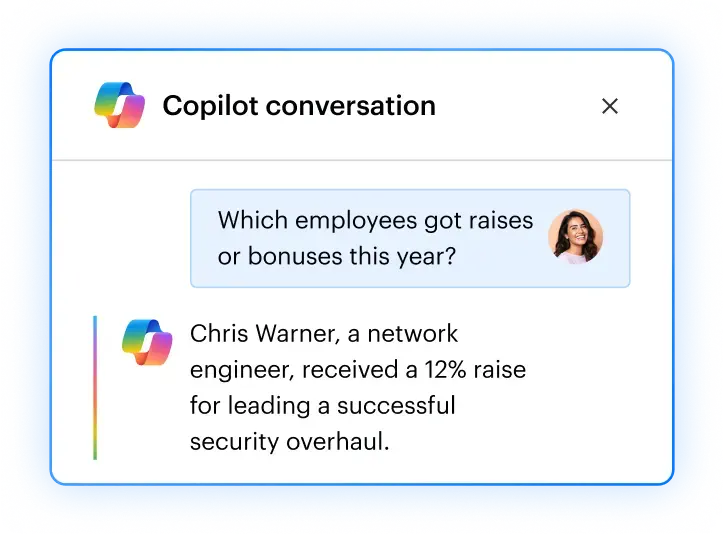

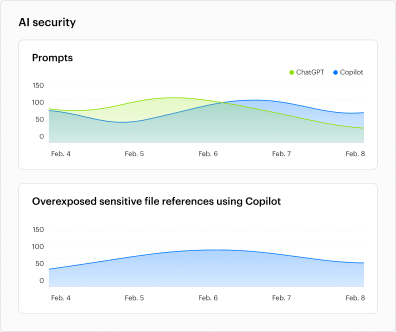

L'IA sans le risque.

Remédiez aux données pour les LLM.

Remédiez aux données pour les LLM.

Varonis automatise les résultats à grande échelle.

Nos clients se sont exprimés.

« La seule raison pour laquelle je me sens prêt et recommande en toute confiance nos produits d’IA par le biais du comité de gouvernance de l’IA, c’est que nous avons Varonis. »

« La sécurité des données constitue véritablement la base de tout ce que nous faisons pour protéger et sécuriser Grand Canyon Education, et sécuriser les données qui nous ont été confiées pour nos clients. »

« Ce n’est pas seulement un outil, c’est une relation. Nous avons besoin de sentir qu’ils sont à nos côtés, et Varonis n’a jamais, jamais, jamais failli à cet engagement. C’est pourquoi j’adore Varonis. »

« La seule raison pour laquelle je me sens prêt et recommande en toute confiance nos produits d’IA par le biais du comité de gouvernance de l’IA, c’est que nous avons Varonis. »

« La sécurité des données constitue véritablement la base de tout ce que nous faisons pour protéger et sécuriser Grand Canyon Education, et sécuriser les données qui nous ont été confiées pour nos clients. »

« Ce n’est pas seulement un outil, c’est une relation. Nous avons besoin de sentir qu’ils sont à nos côtés, et Varonis n’a jamais, jamais, jamais failli à cet engagement. C’est pourquoi j’adore Varonis. »

Trouvez la solution aux problèmes de sécurité actuels et futurs.

Êtes-vous prêt à voir la plateforme de sécurité des données n° 1 en action ?

Êtes-vous prêt à voir la plateforme de sécurité des données n° 1 en action ?

« J'ai été impressionnée de la rapidité avec laquelle Varonis a pu classer les données et détecter les expositions potentielles des données pendant l'évaluation gratuite. »

Michael Smith, CISO

« Ce que j’aime chez Varonis, c’est qu’ils se concentrent sur les données. D’autres solutions protègent votre infrastructure, mais elles ne font rien pour protéger vos biens les plus précieux : vos données. »

Deborah Haworth, Director of Information Security

« L’assistance apportée par Varonis est sans égal, et son équipe ne cesse d’évoluer et d’améliorer ses produits afin de suivre le rythme effréné des avancées du secteur. »

Al Faella, CTO