-

Produits Varonis Sécurité des données

Produits Varonis Sécurité des donnéessept. 09, 2025

Varonis acquiert SlashNext, une solution de sécurité des e-mails native à l’IA

Cette acquisition stratégique ajoute la meilleure détection de phishing et d’ingénierie sociale au monde à la principale plateforme de sécurité des données.

Yaki Faitelson

3 minute de lecture

-

Salesforce Sécurité des données

Salesforce Sécurité des donnéessept. 01, 2025

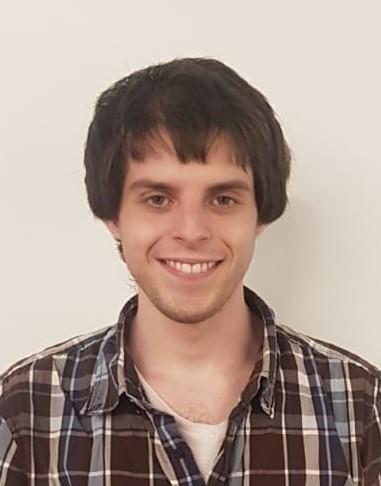

Anatomie d’une fuite de données Salesforce : stopper l’usurpation d’identité des utilisateurs

Comment un acteur malveillant usurpe systématiquement l’identité d’utilisateurs pour exfiltrer des millions d’enregistrements Salesforce.

Nolan Necoechea

3 minute de lecture

-

Sécurité de l’IA

Sécurité de l’IAaoût 18, 2025

ChatGPT DLP : ce que les entreprises doivent savoir

Découvrez comment prévenir les fuites de données depuis ChatGPT grâce à des stratégies DLP spécifiques à l’IA couvrant les risques, les politiques, les contrôles et la conformité pour une utilisation sécurisée de l’IA en entreprise.

Jonathan Villa

10 minute de lecture

-

Sécurité de l’IA Sécurité des données

Sécurité de l’IA Sécurité des donnéesaoût 18, 2025

Varonis annonce un partenariat stratégique avec Microsoft pour aider à sécuriser l’avenir de l’IA

Les entreprises s’associent pour offrir une sécurité, une gouvernance et une conformité évolutives des données à l’ère de l’IA

Yaki Faitelson

1 minute de lecture

-

DSPM Sécurité de l’IA

DSPM Sécurité de l’IAaoût 18, 2025

Deepfakes et clones vocaux : pourquoi la sécurité des identités est cruciale à l’ère de l’IA

L'usurpation d'identité par l'IA et la fraude par deepfake augmentent rapidement. Découvrez comment Varonis protège les identités, sécurise les données et arrête les attaquants avant qu'ils ne causent des dommages.

Daniel Miller

4 minute de lecture

-

Recherche sur les menaces Sécurité du Cloud

Recherche sur les menaces Sécurité du Cloudaoût 11, 2025

Rusty Pearl : exécution de code à distance dans les instances Postgres.

Varonis découvre une vulnérabilité RCE dans PostgreSQL via PL/Perl et PL/Rust. Découvrez comment AWS RDS a réagi et comment sécuriser votre environnement Postgres.

Tal Peleg

8 minute de lecture

-

DSPM Sécurité du Cloud

DSPM Sécurité du Cloudaoût 11, 2025

Gestion des identités multicloud : éléments à prendre en compte

Découvrez comment améliorer la sécurité multicloud grâce à l’authentification, aux informations sur les accès, à la remédiation automatisée, à la surveillance unifiée et aux bonnes pratiques de conformité.

Daniel Miller

6 minute de lecture

-

Produits Varonis

Produits Varonisaoût 11, 2025

Varonis introduit la surveillance de l'activité des bases de données de nouvelle génération

Réinventer la sécurité des bases de données : une solution simple, sans agent, pensée pour la conformité et la sécurité à l’ère de l’IA.

Eugene Feldman

3 minute de lecture

-

Recherche sur les menaces

Recherche sur les menacesjuil. 21, 2025

Cookie-Bite : comment vos miettes numériques permettent aux acteurs malveillants de contourner l’authentification multifacteur et de maintenir l’accès aux environnements cloud

Un accès initial silencieux et indétectable est la pierre angulaire d’une cyberattaque. L’authentification multifactorielle est là pour empêcher tout accès non autorisé, mais les attaquants perfectionnent constamment leurs techniques.

Oren Bahar

16 minute de lecture

-

Sécurité du Cloud

Sécurité du Cloudjuil. 11, 2025

Sécurité des données dans le cloud – Bonnes pratiques

Libérez le potentiel de la sécurité des données dans le cloud : découvrez des conseils sur l’accès, la surveillance, la conformité et plus encore pour garantir la sécurité et la prospérité de votre organisation.

Daniel Miller

6 minute de lecture

-

Sécurité de l’IA Sécurité des données

Sécurité de l’IA Sécurité des donnéesjuil. 11, 2025

Guide de la sécurité des données de l’IA : pourquoi elle est importante et comment la mettre en œuvre correctement

Découvrez ce que signifie réellement la sécurité des données de l’IA, pourquoi elle est importante et comment protéger les données sensibles utilisées par les systèmes et les flux de travail d’IA ou qui y sont exposées.

-1.png)

Lexi Croisdale

11 minute de lecture

-

Sécurité de l’IA Sécurité des données

Sécurité de l’IA Sécurité des donnéesjuil. 11, 2025

Risques cachés de la shadow AI

Parce que les employés adoptent des outils d’IA non autorisés, la shadow AI est en plein essor. Découvrez les risques qu’elle pose à la sécurité et à la conformité, et comment la gérer de manière responsable.

Jonathan Villa

7 minute de lecture

SECURITY STACK NEWSLETTER

Êtes-vous prêt à voir la plateforme de sécurité des données n°•1 en action•?

Êtes-vous prêt à voir la plateforme de sécurité des données n°•1 en action•?

« J'ai été impressionnée de la rapidité avec laquelle Varonis a pu classer les données et détecter les expositions potentielles des données pendant l'évaluation gratuite. »

Michael Smith, DSI, HKS

«•Ce que j'aime chez Varonis, c'est qu'ils se concentrent sur les données. D'autres solutions protègent votre infrastructure, mais elles ne font rien pour protéger vos biens les plus précieux•: vos données.•»

Deborah Haworth, Directeur de la sécurité de l'information, Penguin Random House

«•L’assistance apportée par Varonis est sans égal, et son équipe continue d’évoluer et d’améliorer ses produits pour suivre le rythme effréné des avancées du secteur.•»

Al faella, DSI, Prospect capital