-

Datensicherheit Sichere Cloud Varonis Produkte

Datensicherheit Sichere Cloud Varonis ProdukteOkt 10, 2022

Varonis bietet nun Erkennung von Geheimnissen in lokalen und Cloud-Datenspeichern an

Varonis kann Ihnen dabei helfen, Ihre Umgebungen nach inkorrekt gespeicherten Geheimnissen zu durchsuchen, die direkt in Dateien und im Code offengelegt sind, lokal und in der Cloud.

Michael Buckbee

4 Min. Lesezeit

-

Datensicherheit

DatensicherheitAug 18, 2022

Was ist Zero Trust? Ein umfassender Leitfaden mit Sicherheitsmodell | Varonis

Das Zero-Trust-Framework vertraut niemandem und überprüft jeden – sogar die Benutzer innerhalb Ihrer eigenen Organisation. Erfahren Sie mehr über Zero Trust und wie Sie es in Ihrem Unternehmen implementieren können.

David Harrington

8 Min. Lesezeit

-

Datensicherheit

DatensicherheitJul 05, 2022

98 wichtige Statistiken zu Datenschutzverletzungen [2022]

Diese Statistiken zu Datenschutzverletzungen aus dem Jahr 2022 befassen sich mit Risiken, Kosten, Präventionsmaßnahmen und mehr. Lesen und analysieren Sie diese Statistiken, um selbst Datenschutzverletzungen zu verhindern.

Rob Sobers

14 Min. Lesezeit

-

Datensicherheit

DatensicherheitJun 15, 2022

Was ist Terraform: Alles, was Sie wissen müssen

Terraform ist eine IaC-Lösung (Infrastructure-as-Code), mit der DevOps-Teams Multi-Cloud-Bereitstellungen verwalten können. Erfahren Sie, was Terraform ist, welche Vorteile IaC bietet und wie Sie loslegen können.

David Harrington

5 Min. Lesezeit

-

Datensicherheit

DatensicherheitJun 01, 2022

Und immer wieder Ransomware

Ransomware ist die derzeit wohl größte Herausforderung für Sicherheitsverantwortliche. Kaum ein Tag vergeht, an dem nicht ein weiteres Unternehmen von Attacken betroffen ist. Was können Unternehmen tun, um sicherzustellen, dass sie nicht das nächste Opfer sind? Sind Angriffe unvermeidlich?

Michael Scheffler

2 Min. Lesezeit

-

Datensicherheit Featured

Datensicherheit FeaturedMai 31, 2022

4 Jahre DSGVO: DSGVO-Konformität schützt auch vor Ransomware-Schäden

Was waren das für Zeiten damals 2018, als das Inkrafttreten der DSGVO für die scheinbar größtmögliche Aufregung in der Wirtschaft und IT gesorgt hat.

Michael Scheffler

1 Min. Lesezeit

-

.jpg) Datensicherheit

DatensicherheitMai 24, 2022

Ghidra für das Reverse Engineering von Malware

Eine Übersicht über das Malware-Analysetool Ghidra. In diesem Artikel erfahren Sie, wie Sie die Ghidra-Schnittstelle installieren und navigieren.

Neil Fox

7 Min. Lesezeit

-

Datensicherheit

DatensicherheitMai 10, 2022

Was ist ein Botnet? Definition und Prävention

Erfahren Sie, warum Botnets so gefährlich sein können und was Ihr Unternehmen tun kann, um Ihre IoT-Geräte und Ihr Netzwerk zu schützen.

Josue Ledesma

4 Min. Lesezeit

-

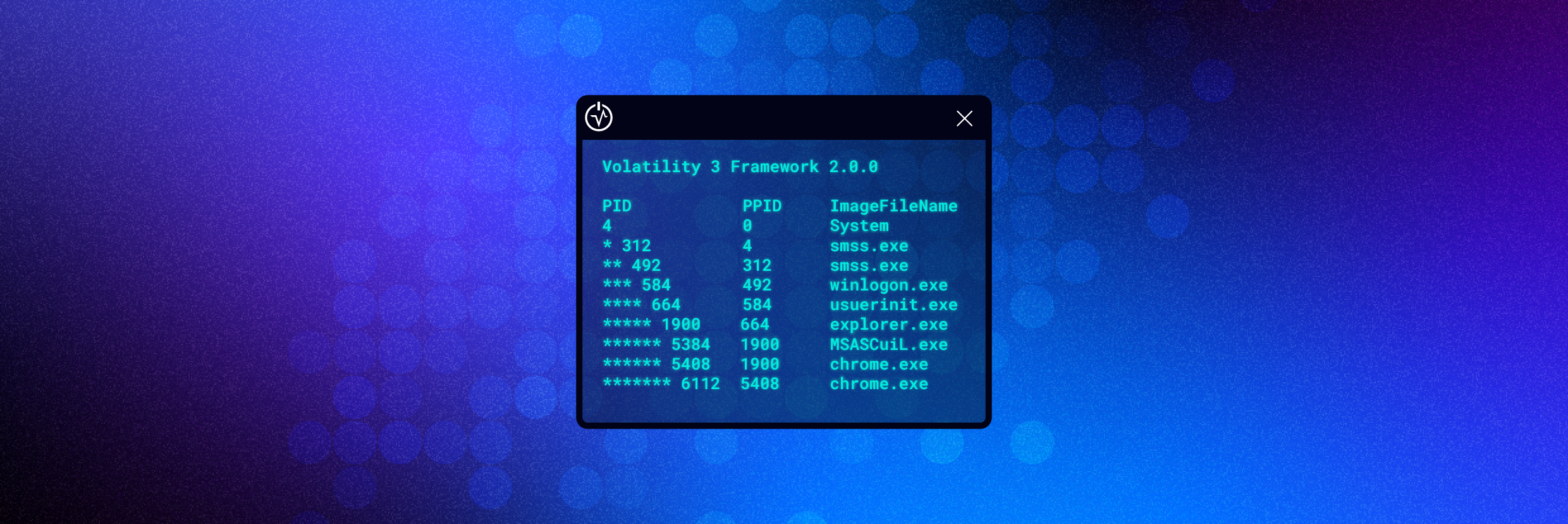

Datensicherheit

DatensicherheitMai 05, 2022

Volatility für die Speicherforensik und -analyse

In diesem Artikel erfahren Sie, was Volatility ist, wie Sie es installieren und vor allem, wie Sie es verwenden.

Neil Fox

7 Min. Lesezeit

-

Datensicherheit

DatensicherheitApr 29, 2022

Ihr Leitfaden für simulierte Cyberangriffe: Was sind Penetrationstests?

Penetrationstests simulieren einen realen Cyberangriff auf Ihre kritischen Daten und Systeme. Hier erfahren Sie, was Penetrationstests sind, welche Prozesse und Tools dahinterstehen und wie man damit Schwachstellen aufdecken kann, bevor Hacker sie finden.

David Harrington

7 Min. Lesezeit

-

Datensicherheit

DatensicherheitApr 14, 2022

CCSP oder CISSP: Welche Zertifizierung soll es werden?

Erhalten Sie einen Überblick über die CCSP- und CISSP-Prüfungen und erfahren Sie, welche Zertifizierung am besten für Sie und Ihre Karriere geeignet ist.

Josue Ledesma

5 Min. Lesezeit

-

Datensicherheit

DatensicherheitApr 13, 2022

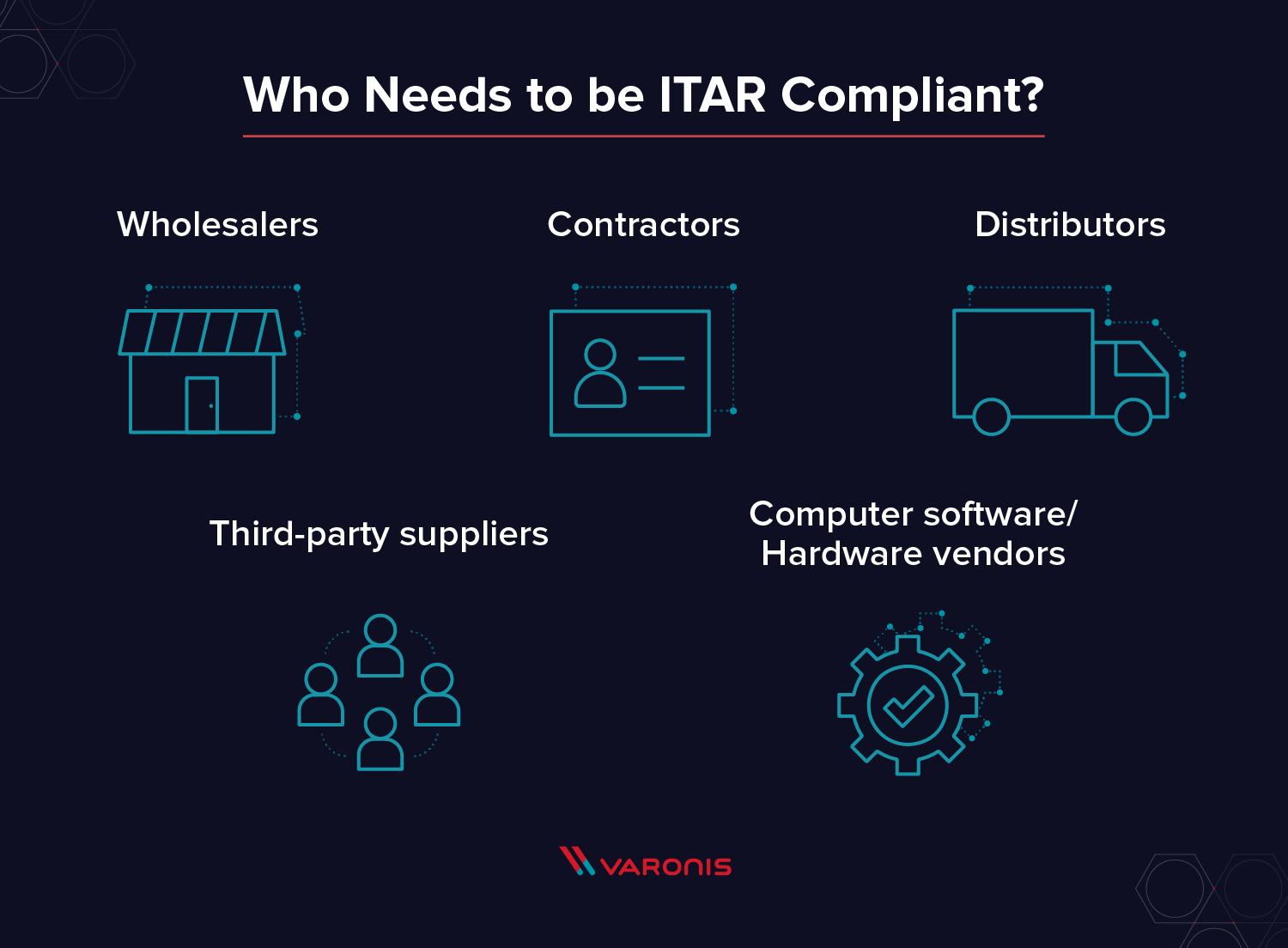

Was bedeutet ITAR-Compliance? Definition und Vorschriften

Die ITAR regelt die Herstellung, den Verkauf und den Vertrieb von Ausrüstung, Daten und Dokumentation für militärische sowie Sicherheits- und Raumfahrtziele. Hier finden Sie eine Liste der ITAR-Compliance-Anforderungen und -Strafen, die Ihnen geläufig sein müssen.

Michael Buckbee

4 Min. Lesezeit

SECURITY STACK NEWSLETTER

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

„Ich war erstaunt, wie schnell Varonis während der kostenlosen Bewertung Daten klassifizieren und potenzielle Datenoffenlegungen aufdecken konnte. Es war wirklich erstaunlich.“

Michael Smith, CISO, HKS

„Was mir an Varonis gefällt, ist die Tatsache, dass sie mit einem datenzentrierten Ansatz arbeiten. Andere Produkte schützen die Infrastruktur, aber sie tun nichts, um Ihr wertvollstes Gut zu schützen – Ihre Daten.“

Deborah Haworth, Direktor für Informationssicherheit, Penguin Random House

“I was amazed by how quickly Varonis was able to classify data and uncover potential „Der Support von Varonis ist beispiellos, und das Team von Varonis entwickelt und verbessert seine Produkte ständig weiter, um mit der rasanten Entwicklung der Branche Schritt zu halten.“data exposures during the free assessment. It was truly eye-opening.”

Al Faella, CTO, Prospect Capital