Algum aplicativo já entrou sorrateiramente em seu ambiente Salesforce sem dar sinal? Isso acontece com mais frequência do que você imagina, e os agentes mal-intencionados contam com isso.

No entanto, o novo recurso Controle de acesso à API da Salesforce impede que aplicativos indesejados se conectem ao seu ambiente. Pense nesse recurso como um ponto de verificação de segurança em que somente aplicativos confiáveis passam, e somente depois do seu consentimento.

Quando o phishing com OAuth acerta em cheio

Em uma recente campanha de phishing, o foco principal não estava nas senhas, mas sim em roubar a confiança. Usuários do Salesforce foram induzidos a autorizar um aplicativo OAuth malicioso que imitava uma ferramenta legítima de produtividade. Uma vez aprovado, o app passou a ter acesso persistente ao Gmail, Drive e outros serviços, contornando a MFA para operar silenciosamente em segundo plano.

Sem o Controle de acesso à API, qualquer usuário pode autorizar um aplicativo que nunca foi verificado ou instalado. É assim que os invasores se infiltram.

É aqui que o princípio do menor privilégio se torna crucial. Quando cada usuário tem a capacidade de conceder acesso amplo, a superfície de ataque se expande drasticamente. Menor privilégio significa limitar o acesso apenas ao que é necessário e apenas para aqueles que realmente precisam dele.

Ao aplicar controles mais rígidos sobre quem pode autorizar aplicativos e o que esses aplicativos podem fazer, as organizações reduzem a janela de oportunidade para os invasores.

Os novos controles do Salesforce invertem o roteiro:

- Os aplicativos devem ser instalados antes de poderem se conectar

- O acesso pode ser delimitado a usuários específicos

- Os administradores devem desbloqueá-los manualmente

O princípio do menor privilégio é uma forma simples, mas poderosa, de impedir ataques baseados em OAuth antes mesmo que comecem. Ele devolve o controle para onde deve estar: nas mãos da sua equipe de segurança.

Agora que apresentamos as mudanças em alto nível, vamos explorar por que elas são importantes e como elas redefinem a governança de aplicativos no Salesforce.

O que o Controle de acesso à API muda

Independentemente da função exercida, qualquer usuário do Salesforce pode atualmente autorizar um aplicativo a agir em seu próprio favor. Essa política aberta pode ser arriscada por vários motivos, especialmente com invasores que visam usuários desavisados e os induzem a conceder acesso a aplicativos maliciosos por meio de fluxos OAuth.

Com acesso concedido, esses aplicativos podem discretamente desviar dados confidenciais da empresa, se passar por usuários ou até mesmo contornar a autenticação multifator. Sem a devida supervisão, as organizações perdem a visibilidade e o controle sobre quais aplicativos estão ativos em seu ambiente, facilitando que as ameaças passem despercebidas.

À medida que os invasores se tornam mais sofisticados, essa falta de supervisão se transforma em uma vulnerabilidade evidente que pode levar a vazamentos de dados, falhas de conformidade e danos à reputação. As ameaças não estão mais usando apenas o Data Loader; elas exploram diversos aplicativos conectados via OAuth para contornar a autenticação tradicional e obter acesso persistente.

O novo comportamento padrão do Salesforce ajuda a fechar essa porta. Veja como funciona:

- Os aplicativos recém-instalados agora exigirão que os usuários sejam pré-autorizados antes de usá-los, mesmo que já tenham sido instalados anteriormente.

- Os aplicativos não gerenciados são bloqueados por padrão. Se um aplicativo tentar se conectar sem estar instalado, ele será automaticamente bloqueado.

- É necessária aprovação manual. Depois da instalação, os administradores devem:

- Aprovar o acesso para uma lista pré-autorizada de usuários

- Desbloquear o aplicativo para confirmar que ele é confiável

- Os aplicativos que foram instalados anteriormente devem ser protegidos por um administrador

Esse processo garante que nenhum aplicativo obtenha acesso sem supervisão administrativa deliberada, uma vitória significativa para as equipes de segurança.

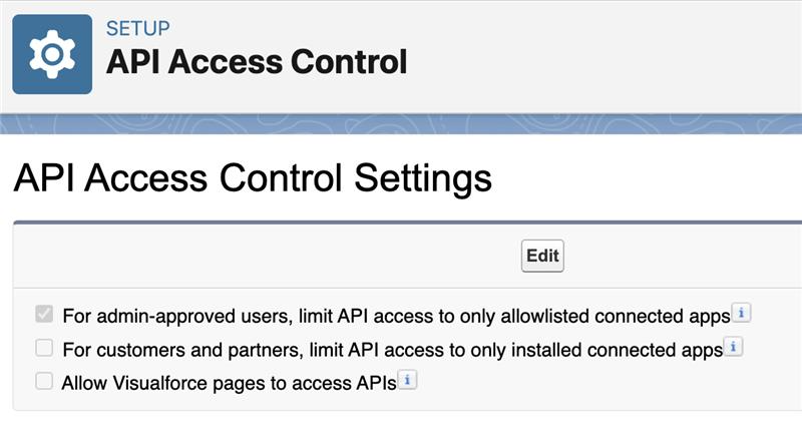

Ao começar a configurar os controles de acesso à API no Salesforce, torna-se essencial entender a mecânica do gerenciamento de aplicativos conectados. As orientações a seguir guiarão você pelos passos para especificar permissões de usuário, conceder aprovação administrativa e ajustar políticas OAuth para atender aos requisitos de segurança da sua organização.

Considerando os riscos e os novos controles, analisaremos agora a configuração do acesso a aplicativos conectados em sua organização do Salesforce.

Gerencie o acesso a um aplicativo conectado após a instalação

Depois de instalar um aplicativo conectado na sua organização Salesforce, para gerenciar o acesso, selecione a configuração Usuários permitidos e defina quais usuários podem acessá-lo. Siga estes passos:

- Na configuração, digite Connected Apps (Aplicativos conectados) na caixa Quick Find (Busca rápida) e selecione Manage Connected Apps (Gerenciar aplicativos conectados).

- Clique em Edit (Editar) ao lado do aplicativo conectado para o qual você está configurando o acesso.

- Em OAuth Policies (Políticas OAuth), clique no menu suspenso Permitted Users (Usuários Permitidos) e selecione uma das seguintes opções.

Todos os usuários podem conceder autorização para si mesmos: essa opção padrão permite que todos os usuários da organização autorizem o aplicativo após o login. Os usuários precisam aprovar o aplicativo na primeira vez que o acessam.

Usuários aprovados pelo administrador estão pré-autorizados: essa configuração permite que apenas usuários com o perfil ou conjunto de permissões relevante acessem o aplicativo sem autorização prévia. Depois de escolher essa opção, para gerenciar perfis para o aplicativo, edite a lista Connected App Access (Acesso a aplicativos conectados) de cada perfil ou edite a lista Assigned Connected App (Aplicativo conectado atribuído) de cada conjunto de permissões.

Você não pode gerenciar o acesso de usuários individuais com perfis em uma organização Group Edition. No entanto, você pode controlar o acesso de todos os usuários modificando as configurações do OAuth de um aplicativo conectado.

Além da configuração, é essencial entender o impacto estratégico do Controle de acesso à API e como ele reforça um modelo de segurança que prioriza os dados.

Mergulho técnico: por que o Controle de acesso à API funciona

Com o objetivo de aprimorar a segurança, o Controle de Acesso à API do Salesforce é uma mudança estratégica que prioriza os dados. Ao fechar as conexões de API e aplicar a validação manual de confiança, o Salesforce está ajudando as organizações a se afastarem das defesas baseadas em perímetros e adotarem os princípios de Zero Trust e de menor privilégio.

Veja como funciona e por que é importante:

- Restrição de IP: quando os administradores instalam um novo aplicativo, eles podem usar o intervalo de IP conhecido do aplicativo de terceiros e permitir que ele se conecte somente a partir desse intervalo especificado, reduzindo o impacto potencial de um ataque ao provedor de terceiros.

- Controle de conexão: os aplicativos devem ser instalados antes de poderem ser desbloqueados. Isso evita conexões de API acidentais e força um processo de instalação deliberado. É uma maneira simples, mas poderosa, de reduzir a exposure a fluxos OAuth não autorizados.

- Controle de acesso de usuários: os administradores podem restringir o acesso de usuários específicos à API. Isso minimiza a superfície de ataque se um aplicativo for comprometido, um recurso essencial à medida que os invasores cada vez mais fazem login com credenciais roubadas.

- Validação manual de confiança: o desbloqueio de um aplicativo é uma ação deliberada, não um padrão. Isso dá aos administradores tempo para examinar o comportamento do aplicativo, as permissões e os riscos antes de conceder acesso. Trata-se de uma mudança da segurança reativa para a proativa.

- Aplicação de linha de base: o Salesforce está avançando para tornar esse comportamento padrão em todas as organizações. Isso reflete uma postura de segurança mais forte em todos os setores, mesmo para equipes que ainda não adotaram o modelo Zero Trust.

Essa defesa em camadas se alinha à crença central da Varonis: os dados são onde os danos acontecem, e proteger esses dados exige mais do que apenas defesas de perímetro. O Controle de acesso à API ajuda a aplicar o princípio do menor privilégio na camada de integração, um ponto cego crítico em muitos ambientes.

Essas mudanças não afetam apenas os administradores; elas também remodelam a experiência dos usuários comuns do Salesforce.

Como isso afeta os usuários finais do Salesforce

Se você é um usuário do Salesforce, veja o impacto do Controle de acesso à API para você:

- Os aplicativos recém-instalados agora exigirão usuários pré-autorizados.

- Talvez você veja menos aplicativos disponíveis no início. Isso ocorre porque os aplicativos não gerenciados agora são bloqueados por padrão. Se você tentar se conectar a um aplicativo que não funciona, é provável que ele esteja aguardando a aprovação do administrador.

- O acesso ao aplicativo não é mais automático. Mesmo que você já tenha usado um aplicativo antes, talvez seja necessário reinstalá-lo e aprová-lo de acordo com a nova política. Isso ajuda a manter seu ambiente seguro.

- Os administradores são o seu ponto de contato para o acesso. Se precisar de um aplicativo específico para fazer seu trabalho, entre em contato com o administrador e informe o nome do aplicativo e por que precisa dele. O administrador avaliará e aprovará o pedido de acesso se for seguro.

- A segurança é um esforço de equipe. Essas alterações ajudam a proteger sua organização contra ataques baseados em OAuth. Ao seguir o novo processo, você está ajudando a manter os dados confidenciais seguros.

Dica: se você não tiver certeza do motivo pelo qual um aplicativo não está funcionando, verifique com o administrador antes de tentar solucionar o problema. O bloqueio pode ter sido imposto pelo Controle de acesso à API.

A mensagem da Salesforce: este é o novo normal

O Salesforce anunciou recentemente que esse comportamento se tornará a linha de base padrão para todas as organizações. Trata-se de uma mudança significativa em relação ao modelo atual opcional — um sinal claro de que a plataforma leva a governança de aplicativos a sério.

Isso também confirma o que temos dito na Varonis: os agentes mal-intencionados exploram fluxos OAuth, e as organizações precisam de controles melhores para detê-los.

Para se manter à frente das ameaças baseadas em OAuth, os administradores do Salesforce devem seguir este plano de ação:

- Faça uma revisão em seus aplicativos conectados e desinstale tudo o que não for gerenciado ou não for usado

- Configure fluxos de aprovação para novas instalações de aplicativos

- Instrua seus administradores e usuários sobre o novo processo e por que ele é importante

Proteja seus dados do Salesforce

Seja você administrador ou usuário final, essas mudanças fazem parte de uma transformação mais ampla em direção à segurança proativa.

Para ajudar você nesse processo, oferecemos avaliações de risco de dados do Salesforce gratuitas. Essas avaliações resumem os riscos de segurança dos seus dados e fornecem recomendações práticas para estruturas de permissões mais simples e seguras.

O que devo fazer agora?

Listamos abaixo três recomendações para reduzir os riscos de dados na sua organização:

Agende uma demonstração conosco: Veja a usabilidade de Varonis em uma sessão personalizada com base nas necessidades de segurança de dados da sua organização. Responderemos a todas as suas perguntas.

Veja um exemplo do nosso Relatório de Risco de Dados: Conheça as ameaças que podem permanecer no seu ambiente. O Relatório da Varonis é gratuito e demonstra claramente como realizar a remediação automatizada.

Siga-nos no LinkedIn, YouTube e X (Twitter): Obtenha insights detalhados sobre todos os aspectos da segurança de dados, incluindo DSPM, detecção de ameaças, segurança de IA, entre outros.