すべての業界はデータに依存しており、このデータが動的なクラウド環境に保存される例は増えています。クラウドで機密データを扱う組織にとって、DSPMは、セキュリティとコンプライアンスを確保するために不可欠です。

ほとんどの企業は複数のクラウドを利用し、大規模で時には外部委託された開発チームが常に新しいリソースを立ち上げています。データベース、オブジェクトストレージ、SaaSアプリケーション、そして最近ではAIトレーニングパイプラインなど、さまざまなデータソースに膨大なデータが存在し、従来の手段ではセキュリティを確保できない攻撃ベクトルが多すぎます。

AWS、Microsoft、Googleの3大クラウドプロバイダーが優れたAPIを提供しているため、従来のオンプレミス環境向けのデータセキュリティ機能の開発よりもDSPM機能の開発が容易になりました。DSPMの機能は急速に進歩し、現在では、ダイナミックなクラウド環境でデータを保護するためにDSPMが不可欠です。

このブログでは、DSPMの主な使用例について説明し、このフレームワークがデータセキュリティに対する総合的なアプローチの一部にすぎない理由を説明します。

DSPMのユースケース

DSPMは、クラウドデータのセキュリティを確保するための3つの主要な課題に対処するのに役立ちます。

機密データはどこにありますか?

データを簡単に作成、複製、移動できるクラウド環境では、データを保護するための第一歩は、データがどこに存在するかを把握することです。DSPMは、環境全体の機密データを自動的にスキャンして検出し、資格情報、PHI、PII、HIPAAデータなどの機密性とタイプに基づいて分類します。

社内のデータはリスクに晒されているのでしょうか?

機密データの場所を特定することは、ほんの始まりに過ぎません。次に、どこでそれが公開され、危険にさらされているかを判断する必要があります。

PIIが含まれ、セキュリティで保護されていないバケットはありますか?機密性の高い人事データへの高リスクのアクセスはありますか?誰かが盗んだ認証情報を使用して、社内環境内で横移動を行っていますか?

リスクとエクスポージャーを理解するには、プラットフォーム、アプリケーション、さらにはオブジェクトレベルに至るまで、機密データを権限やアクセス活動にマッピングするDSPM機能が必要です。この深い理解がなければ、セキュリティ態勢は簡単に危険にさらされる可能性があります。

データの安全性を高めるにはどうすればよいですか?

最後に、データを危険にさらす問題を迅速に修正する必要があります。問題の解決(例:危険な権限の削除、誤った構成の修正、グローバル共有リンクの削除など)に時間がかかるほど、情報漏洩のリスクが高まります。

クラウドで迅速に対処する必要がある問題や設定ミスの数は、すぐに増加し、ITチームやセキュリティチームが手動で修正する能力を超えます。これに対処するためには、DSPMの機能に自動修正を含め、時間の経過とともにより安全な環境を実現することが必要です。

クラウドに機密データを持つ組織は、DSPMをデータセキュリティへのアプローチの中核部分と見なす必要があります。とはいえ、DSPM が特に有用と見なされる場合もあります。

DSPMのビジネスケース

DSPM が必要とされるさまざまなビジネスケースの例をいくつか見てみましょう。

M&A(合併と買収)

M&Aはセキュリティチームに特有の課題をもたらします。さらに多くのクラウド、アプリケーション、データベースにまたがる両社のデータを保護する責任が生じることになります。M&Aにより、異なるデータの保存場所や規制要件、例えば HIPAA、GDPR、CCPA、NIST、ITAR、または新しいEU AI 法の対象となる可能性もあります。

本質的に、合併や買収はクラウド内のデータを保護する課題を倍増させます。このような場合、DSPMは、両社にわたる機密データを特定し、悪用される前にリスクを特定して是正し、規制要件の全体像を提供するために不可欠です。

データプライバシー監査

GDPRやCCPAなどの特定の規制に準拠しようとする場合、組織は個人情報の取り扱いを評価するための包括的なレビュープロセスを実行するのが一般的です。

DSPMは、これらの規制に関連するデータを特定し、リスクを評価するのに役立ちます。Varonisはさらに進んで、クラウドとオンプレミスの両方で、データに対するすべてのアクションの正規化されたレコードを作成します。これにより、ファイル、フォルダー、サイト、アクセス権、メールボックスなどの完全な履歴が提供されます。このアクティビティの監査証跡により、徹底的なデータプライバシー監査の実施がはるかに容易になります。

クラウド移行

オンプレミスからクラウドに移行する場合でも、あるクラウド環境から別のクラウド環境に移行する場合でも、クラウド移行は大きな取り組みです。データセキュリティの観点からは、どの機密データが移動されているかを理解することは困難です。

また、クラウドには、オンプレミスには存在せず、移行中に作成される多数の潜在的な攻撃ベクトルも存在します。たとえば、この移行により、データベーススナップショットやS3バケットが簡単にインターネットに公開され、攻撃者が高リスクの権限を悪用する可能性があります。

DSPMを使用すると、ある環境から次の環境に移動するすべての機密データを追跡できます。DSPMは、移行プロセス中に発生するエクスポージャーとリスクの検出にも役立ちます。

DSPM:氷山の一角

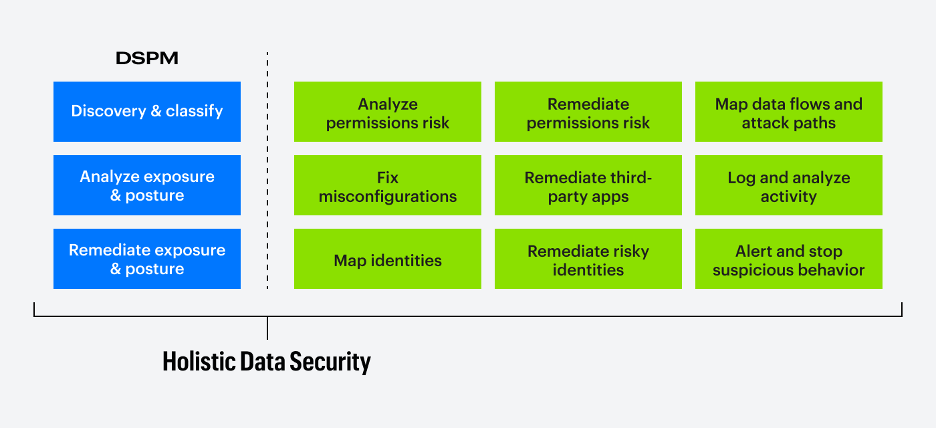

DSPMは、データセキュリティに対する総合的なアプローチの一部です。

DSPMは、データセキュリティに対する総合的なアプローチの一部です。

DSPMはクラウドデータセキュリティに不可欠ですが、包括的なデータセキュリティアプローチの一部にすぎません。他の機能も同様に重要であり、次のようなものが含まれます。

データアクセスのガバナンス

データアクセスのガバナンスは、データへのアクセスの承認と拒否、権限の適切な設定、不要なエクスポージャーの排除、規制の遵守に不可欠です。

データ損失防止(DLP)

データ損失防止(DLP)は、罰金や生産性の低下につながる可能性のある盗難や紛失から情報を保護します。DLPは、データのセキュリティ保護とポリシーの施行に不可欠です。

データ中心の脅威検出

安全な環境であっても、巧妙な攻撃者は侵入方法を見つけます。アクティブな脅威、特にインサイダー攻撃や盗まれた認証情報に起因する侵害など、検出が難しい手法を検出するには、データ中心の脅威検出が必要です。

ユーザーエンティティ行動分析(UEBA)は、脅威モデルを構築し、攻撃を示唆する異常な行動を識別するためにも重要です。

DSPMでさらに多くを実現

セキュリティ態勢を自動的に改善する準備はできましたか?VaronisのDSPM機能についてご興味ある方は、Varonisのデモを予約してください。

次にするべきこと

データリスクアセスメント(DRA) のサンプルを確認し、貴社環境内に潜んでいる可能性のあるリスクを把握してください。VaronisのDRAは、自動化された修正方法を無料で提供します。