-

Featured Privacidade e Conformidade

Featured Privacidade e Conformidadeabr 20, 2023

Ameaça interna: como detectar e prever

Uma ameaça interna é aquela provocada por um funcionário, ex-funcionário ou qualquer outro usuário a dados, ou aplicativos da empresa

Emilia Bertolli

4 min de leitura

-

Featured

Featuredabr 14, 2023

Por que proteger dados de aplicativos SaaS na nuvem?

Proteger dados de aplicativos SaaS exige a implementação de práticas de segurança que reduzam a superfície de ataque

Emilia Bertolli

4 min de leitura

-

.png) Featured Pesquisa de Ameaças

Featured Pesquisa de Ameaçasabr 05, 2023

Neo4jection: segredos, dados e exploit na nuvem

Com o aumento contínuo de bancos de dados gráficos, como o Neo4j, estamos vendo um aumento nos debates entre pesquisadores de segurança sobre os problemas encontrados nesses bancos de dados.

Nitay Bachrach

15 min de leitura

-

Featured Segurança de Dados

Featured Segurança de Dadosmar 22, 2023

Varonis é nomeada líder em plataforma de segurança de dados pela The Forrester Wave™

A plataforma de segurança de dados Varonis foi nomeada líder pela The Forrester Wave no primeiro trimestre de 2023

Avia Navickas

3 min de leitura

-

Featured Produtos Varonis

Featured Produtos Varonismar 17, 2023

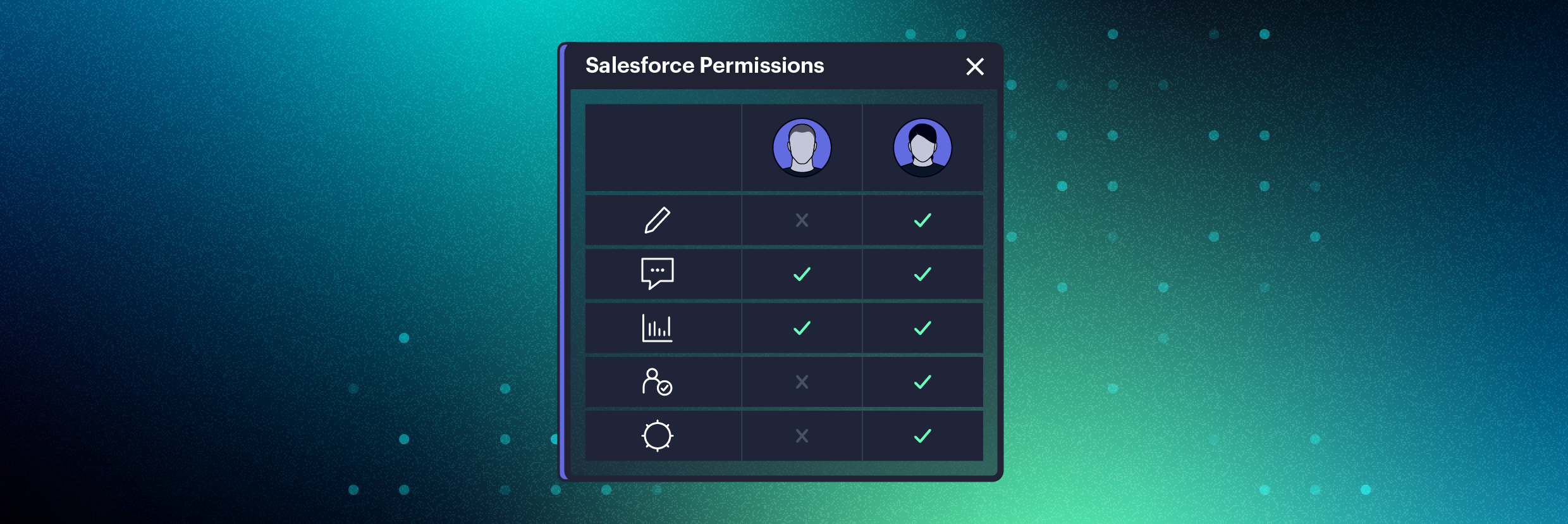

Salesforce: compare as permissões de usuário facilmente

A complexidade do Salesforce gera riscos e deixa administradores de rede com dores de cabeça. Com perfis, funções, conjuntos de permissões e grupos complexos, é extremamente difícil e demorado entender o que um usuário pode ou não fazer com a ferramenta de CRM líder de mercado.

Nathan Coppinger

2 min de leitura

-

Featured Segurança de Dados

Featured Segurança de Dadosjan 26, 2023

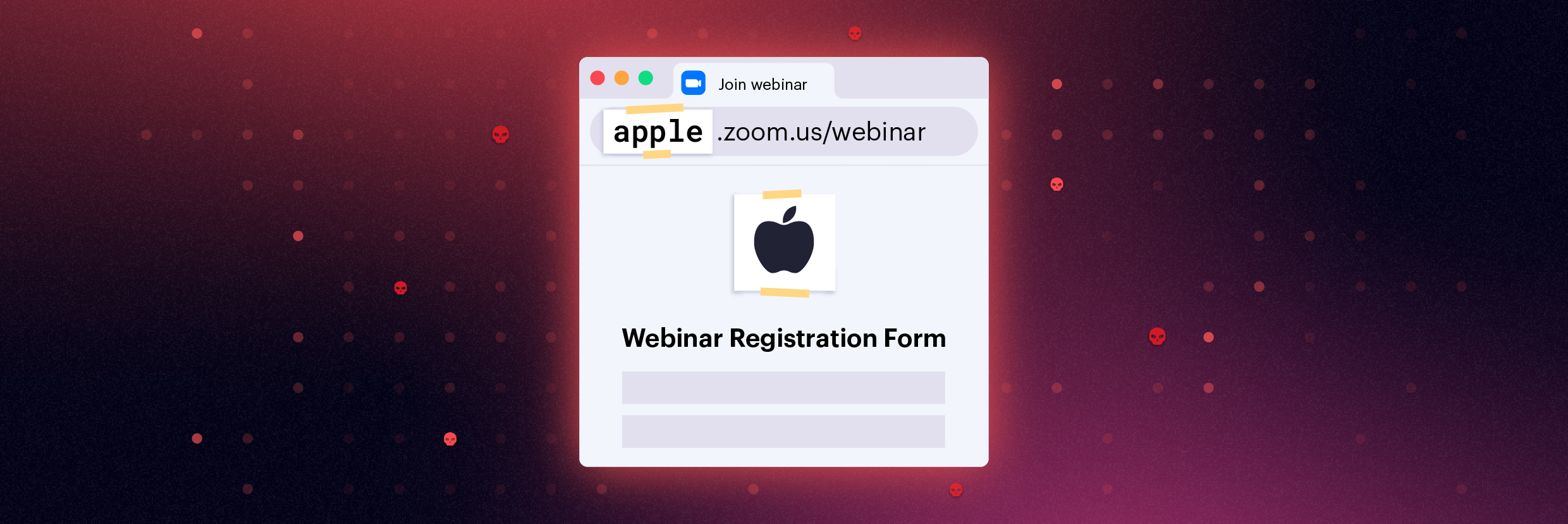

Spoofing de Vanity URL SaaS para ataques de engenharia social

Muitos aplicativos SaaS oferecem o que é conhecido como URLs personalizadas, ou Vanity URLs – endereços da Web personalizáveis para páginas de destino, links de compartilhamento de arquivos, etc. As URLs personalizadas permitem a criação de um link como este:

Tal Peleg

6 min de leitura

-

.png) Featured Produtos Varonis

Featured Produtos Varonisjan 17, 2023

Introducing Least Privilege Automation for Microsoft 365, Windows, Google Drive, and Box

Varonis anuncia a automação de privilégios mínimos para Microsoft 365, Google Drive e Box.

Yumna Moazzam

5 min de leitura

-

Featured Privacidade e Conformidade

Featured Privacidade e Conformidadejan 15, 2023

O que é um vazamento de dados? Definição e prevenção

Um vazamento de dados é o pior pesadelo de uma organização. Seja por negligência do funcionário, uma ameaça interna ou resultado de um hack, um vazamento de dados pode resultar em problemas financeiros, de reputação e legais.

Josue Ledesma

6 min de leitura

-

Featured Segurança de Dados

Featured Segurança de Dadosjan 06, 2023

O que é IDOR (Insecure Direct Object Reference)?

Referências diretas inseguras a objetos são vulnerabilidades comuns e potencialmente devastadoras resultantes de controle de acesso interrompido em aplicativos da web.

Robert Grimmick

6 min de leitura

-

Featured

Featureddez 22, 2022

Dados SaaS expostos representam um risco de US$ 28 milhões para empresas

Algumas pessoas adoram correr riscos – nadar com grandes tubarões brancos, escalar o Everest, acampar em territórios selvagens e, presumir que dados SaaS estejam seguros e protegidos na nuvem, é o mais assustador de tudo.

Emilia Bertolli

2 min de leitura

-

Featured

Featureddez 07, 2022

7 configurações de segurança para uma nova AWS

Se você acabou de criar sua conta Amazon Web Services (AWS) e está preocupado com a segurança de dados, essa é uma preocupação válida – configurações desconhecidas em toda a organização ou simples erros de configuração podem colocar seus dados em riscos de exposição.

Emilia Bertolli

9 min de leitura

-

.webp) Featured Segurança de Dados

Featured Segurança de Dadosnov 30, 2022

Como mitigar ataques Golden Ticket com PAC (Privileged Attribute Certificate)

Tentar realizar um ataque Golden Ticket, conhecido, mas muito difícil de executar, passou a fazer parte, nos últimos anos, das avaliações de segurança e cenários de ataques ao vivo das operadoras.

Emilia Bertolli

5 min de leitura

SECURITY STACK NEWSLETTER

Quer ver a Plataforma Líder de Segurança de Dados em ação?

Quer ver a Plataforma Líder de Segurança de Dados em ação?

“Fiquei impressionado com a rapidez com que a Varonis conseguiu classificar os dados e descobrir a potencial exposição durante a avaliação gratuita. Foi realmente revelador.”

Michael Smith, CISO, HKS

“O que eu gosto na Varonis é que eles focam na localização centralizada dos dados. Outras soluções protegem sua infraestrutura, mas não fazem nada para proteger seus ativos mais valiosos: seus dados.”

Deborah Haworth, Diretora de Segurança da Informação, Penguin Random House

“O suporte da Varonis é incomparável. A empresa tem uma equipe que continua evoluindo e melhorando seus produtos para acompanhar o ritmo acelerado da evolução do setor.”

Al Faella, CTO da Prospect Capital