A complexidade do Salesforce gera riscos e deixa administradores de rede com dores de cabeça. Com perfis, funções, conjuntos de permissões e grupos complexos, é extremamente difícil e demorado entender o que um usuário pode ou não fazer com a ferramenta de CRM líder de mercado.

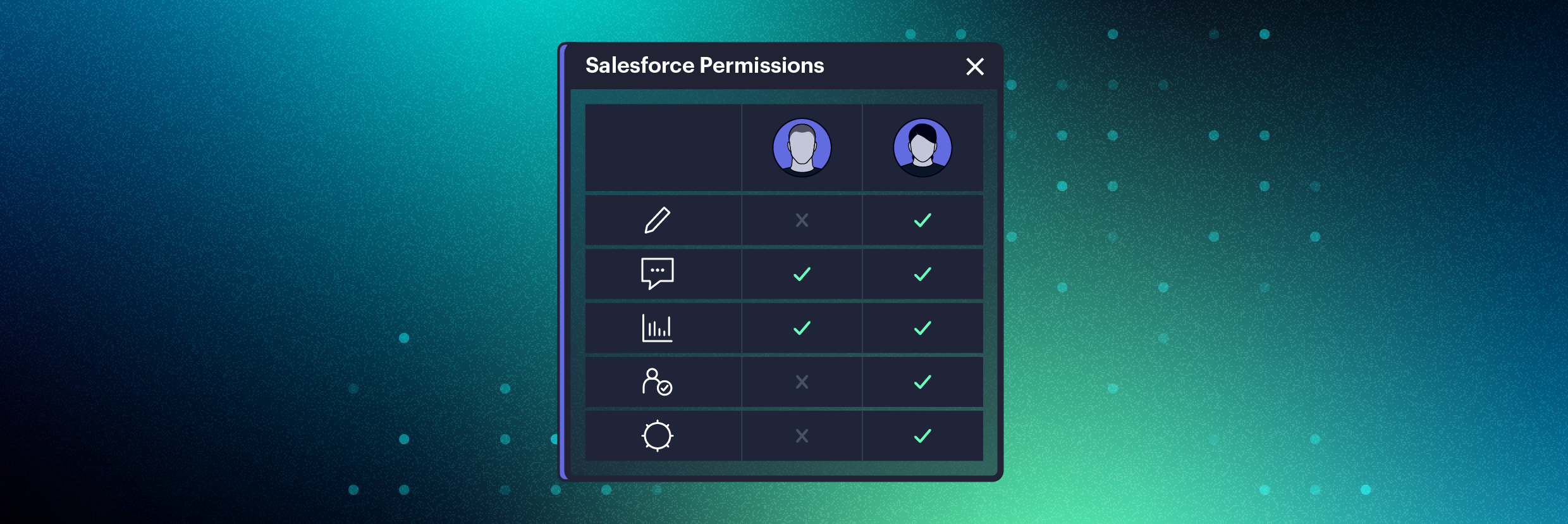

Com o novo recurso de comparação de permissões do Varonis DatAdvantage Cloud, estamos tirando horas de trabalho dos administradores do Salesforce. Com apenas um clique, é possível comparar lado a lado permissões agregadas de dois usuários e identificar discrepâncias rapidamente. Você pode até comparar permissões em diferentes organizações do Salesforce, o que muda o jogo para as equipes que lidam com fusões e aquisições.  (Compare duas permissões de usuários do Salesforce lado a lado)

(Compare duas permissões de usuários do Salesforce lado a lado)

Analisando permissões no Salesforce

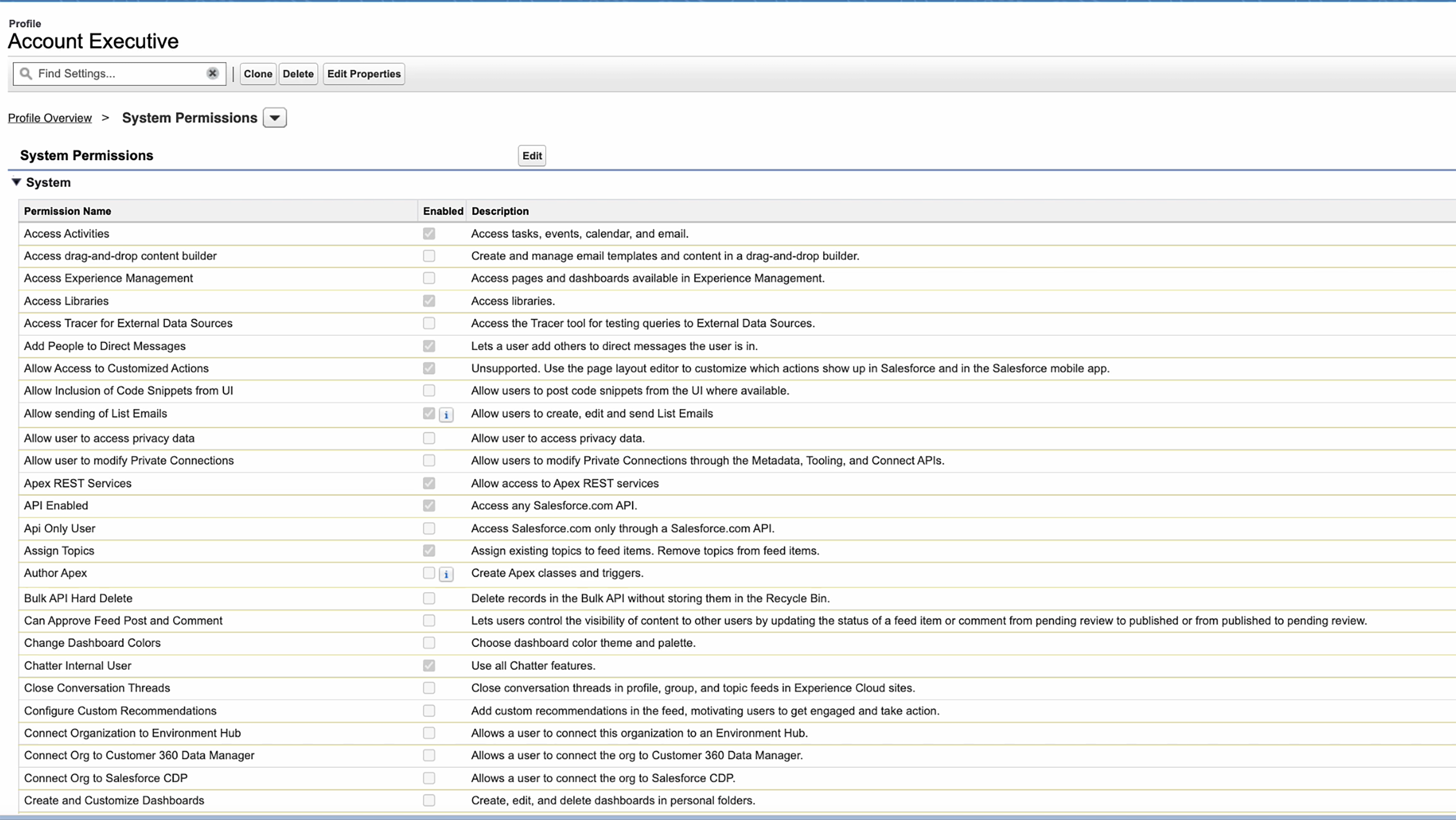

Para entender o que um usuário pode fazer no Salesforce usando apenas as ferramentas nativas da plataforma, os administradores de CRM devem levar em consideração as permissões que um usuário recebeu por meio do seu perfil e adicionar os diferentes conjuntos de permissões para que ele obtenha suas permissões efetivas.

Para aumentar a complexidade, os administradores podem silenciar (excluir) permissões específicas quando atribuem conjuntos de permissões a um usuário. E tudo isso é apenas para que os administradores possam entender quais tabelas e campos os usuários podem acessar. Descobrir quais registros um usuário pode ler e editar é outra batalha complicada.

(Configuração de permissões do sistema no Salesforce)

(Configuração de permissões do sistema no Salesforce)

Para determinar as permissões de nível de registro de um usuário, você precisa revisar os padrões de toda a organização – ou seja, qualquer pessoa pode acessar ou editar um novo registro ou apenas o criador – e analisar a posição do usuário na hierarquia organizacional.

(Configuração de permissões de objeto e campo no Salesforce)

(Configuração de permissões de objeto e campo no Salesforce)

Por padrão, um gerente pode acessar e editar registros de seus funcionários ou qualquer outra pessoa abaixo deles hierarquicamente podem acessar.

(Configurações de hierarquia de papéis no Salesforce)

(Configurações de hierarquia de papéis no Salesforce)

O processo de passar por cada uma dessas telas em conjunto e acompanhar cada uma das configurações, usando o Excel, por exemplo, pode levar a horas de trabalho extra para os administradores de CRM.

Agora tente comparar as permissões efetivas de um usuário com outro usuário. Mesmo se você tiver essas informações em mãos, há uma boa chance de que algo tenha mudando desde a última vez que revisou suas permissões, portanto, provavelmente será necessário recompilar esses dados novamente para ter certeza. Ao usar apenas as ferramentas nativas do Salesforce, isso cria um processo que não se sustenta.

Simplifique a análise e comparação de permissões com a Varonis

A Varonis simplifica radicalmente a análise de permissões no Salesforce, exibindo as permissões efetivas líquidas de um usuário mais a forma como elas foram obtidas, tudo em uma única tela.

No lugar de clicar no perfil de cada usuário e, em seguida, clicar em cada um de seus conjuntos de permissões, é possível ver todas as permissões efetivas do usuário em um só lugar.

(Análise de permissões do sistema no DatAdvantage Cloud)

(Análise de permissões do sistema no DatAdvantage Cloud)

Vá fundo nas permissões de nível de objeto e campo

Além das permissões no nível de sistema, a Varonis estende a visibilidade ao nível o objeto e do campo. Simplificamos o acesso em um modelo CRUDS simples (criar, ler atualizar, excluir, compartilhar) e mostramos exatamente qual o nível de acesso alguém tem a cada campo e registro em seu ambiente.

(Analisar permissões de nível de campo e objeto no DatAdvantage Cloud)

(Analisar permissões de nível de campo e objeto no DatAdvantage Cloud)

Com esta nova atualização da Varonis, os administradores do Salesforce podem dar um passo adiante e comparar as permissões de dois usuários na mesma tela, como demonstramos acima.

Torne-se um herói do Salesforce

Interessado em saber quem pode acessar seus dados do Salesforece e por quê? Leva apenas 15 minutos para começar a usar o Varonis DatAdvantage Cloud. Agende agora mesmo uma demonstração.

O que devo fazer agora?

Listamos abaixo três recomendações para reduzir os riscos de dados na sua organização:

Agende uma demonstração conosco: Veja a usabilidade de Varonis em uma sessão personalizada com base nas necessidades de segurança de dados da sua organização. Responderemos a todas as suas perguntas.

Veja um exemplo do nosso Relatório de Risco de Dados: Conheça as ameaças que podem permanecer no seu ambiente. O Relatório da Varonis é gratuito e demonstra claramente como realizar a remediação automatizada.

Siga-nos no LinkedIn, YouTube e X (Twitter): Obtenha insights detalhados sobre todos os aspectos da segurança de dados, incluindo DSPM, detecção de ameaças, segurança de IA, entre outros.