Unbefugten Netzzugang und Datendiebstahl verhindern Überwachen Sie VPN, DNS, Firewall und Webaktivitäten, um Bedrohungen vom Perimeter bis zu Ihren Daten zurückzuverfolgen.

- Echtzeit

- Ohne Agenten

- Automatisiert

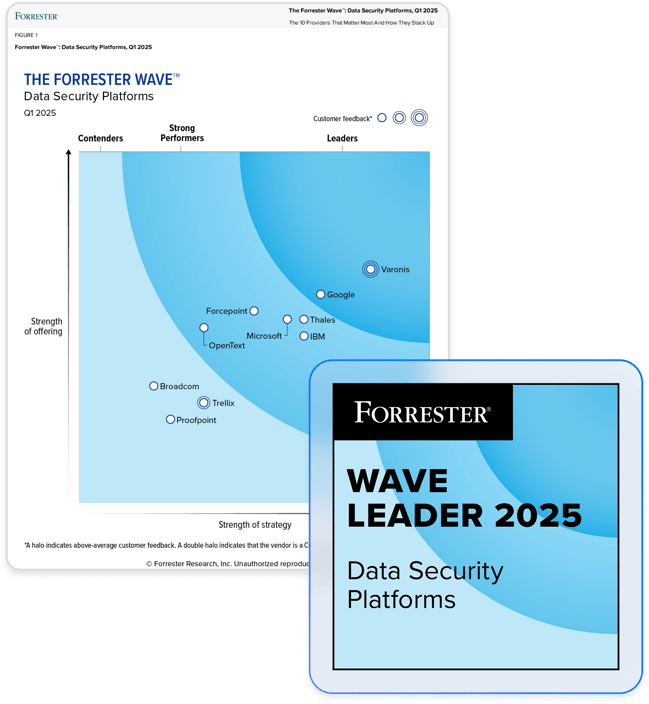

Arbeiten Sie mit dem Marktführer für Datensicherheit zusammen.

Stoppen Sie Bedrohungen, bevor Ihre Daten gestohlen werden.

Erkennen Sie Bedrohungen am Perimeter.

Varonis überwacht Aktivitäten mithilfe von KI-gestützter Verhaltenserkennung, um anormale Aktivitäten am Netzwerkperimeter zu identifizieren, wie z. B. Datenverkehr zu bösartigen Websites, abnormale VPN-Zugriffe oder DNS-Tunneling.

Verfolgen Sie Vorfälle vom Perimeter bis zu Ihren Daten zurück.

Varonis analysiert VPN-, DNS-, Firewall- und Webaktivitäten im Zusammenhang mit Daten, E-Mails und der Identitätsstruktur, um einen umfassenden Prüfpfad der Aktivitäten zu erstellen, der Bedrohungen vom Perimeter bis zu Ihren Daten zurückverfolgt. Mit diesem erweiterten Sichtfeld können Sie die entscheidende Frage „Sind unsere Daten sicher?“ leicht beantworten.

Erweitern Sie Ihr Sicherheitsteam mit MDDR.

Unser globales Team aus Cybersicherheitsexperten überwacht Ihre Daten und Benutzeraktivitäten sowie Ihr Netzwerk rund um die Uhr, um Bedrohungen zu erkennen. So spart Ihr Team Zeit und Ihre Datensicherheit wird gestärkt – und das alles, ohne dass zusätzliche Ressourcen benötigt werden.

Automatisieren Sie die Reaktion auf Bedrohungen.

Mit sofortigen und automatisierten Reaktionen stoppt Varonis Angriffe und begrenzt den Blast Radius. Verbinden Sie Varonis mit Ihren SOAR-Tools für eine automatisierte und effiziente Vorfallsreaktion und Wiederherstellung.

„Wir mussten unsere Daten schützen und sicherstellen, dass wir über die richtigen Berechtigungen verfügen. Wenn sie öffentlich und vertraulich sind, möchte ich darüber informiert werden. Und wenn jemand etwas tut, das als böswillig gilt, möchte ich es stoppen.“

Tony Hamil

Cybersecurity-Ingenieur bei einem führenden Immobilienunternehmen

Zur FallstudieVaronis löst häufige Herausforderungen im Bereich Network Security

Daten-Exfiltration

- Mit integrierten KI-basierten Bedrohungsmodellen abnormale Datei-Uploads, Downloads und Linkfreigaben erkennen

- C2-Traffic in DNS-, Web-Proxy- und VPN-Traffic identifizieren

- Automatisierte Bedrohungsreaktionen auslösen und Alerts an Ihr SIEM/SOC/SOAR senden

Konfuse, ungeordnete und uneinheitliche Logs

- DNS-, Web-Proxy- und VPN-Aktivitäten überwachen und saubere, normalisierte und chronologische Ereignis-Logs erhalten

- Netzwerkaktivitäten mit Daten, E-Mails und Identitätsaktivitäten korrelieren, um ein vollständiges Bild der Ereignisse zu erhalten

- Logs mit wertvollem Kontext wie URL-Reputation, Kontotyp und Datenempfindlichkeit bereichern

Ransomware, Insider-Bedrohungen und APTs

- Ransomware, Insider-Bedrohungen und APTs erkennen, bevor sie Ihre Daten stehlen – mit von Experten entwickelten verhaltensbasierten Bedrohungsmodellen

- Alerts einrichten, um über anormale Zugriffe, Verschlüsselung, laterale Bewegungen und Berechtigungseskalation informiert zu werden

- Kein benutzerdefiniertes Schreiben von Regeln oder statische Erkennungen erforderlich

Ressourcen für Network Security

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

„Ich war erstaunt, wie schnell Varonis während der kostenlosen Bewertung Daten klassifizieren und potenzielle Datenoffenlegungen aufdecken konnte. Es war wirklich erstaunlich.“

Michael Smith, CISO, HKS

„Was mir an Varonis gefällt, ist die Tatsache, dass sie mit einem datenzentrierten Ansatz arbeiten. Andere Produkte schützen die Infrastruktur, aber sie tun nichts, um Ihr wertvollstes Gut zu schützen – Ihre Daten.“

Deborah Haworth, Director of Information Security, Penguin Random House

„Der Support von Varonis ist beispiellos, und das Team von Varonis entwickelt und verbessert seine Produkte ständig weiter, um mit der rasanten Entwicklung der Branche Schritt zu halten.“

Al Faella, CTO, Prospect Capital