Entdecken und klassifizieren Sie vertrauliche Daten in Ihren AWS-Ressourcen und -Workloads, beheben Sie Fehlkonfigurationen, erzwingen Sie das Least-Privilege-Prinzip und erkennen Sie Bedrohungen mit Varonis.

- Skalierbar

- Automatisiert

- Umsetzbar

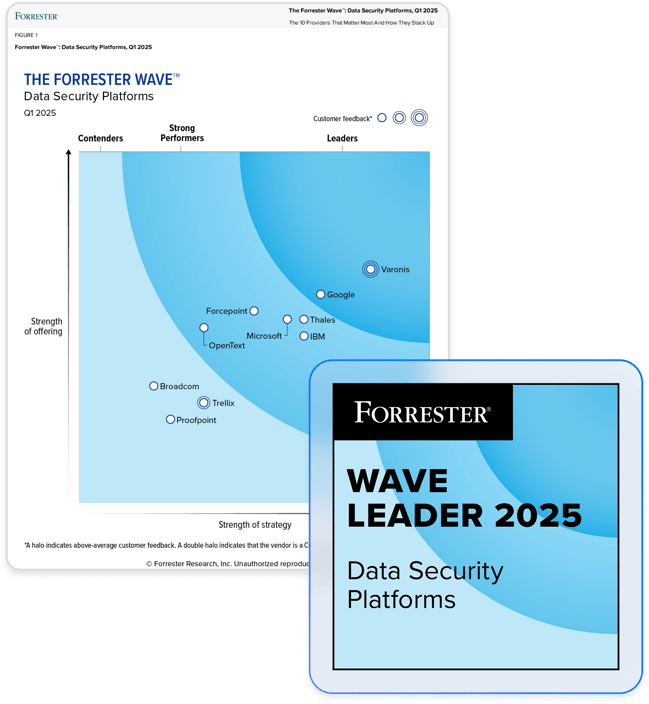

Arbeiten Sie mit dem Marktführer für Datensicherheit zusammen.

Ein proaktiver Ansatz für die AWS-Datensicherheit

Sensitive Daten an schwer zugänglichen Orten identifizieren

Varonis scannt AWS, um sensitive Daten über unstrukturierte und strukturierte Ressourcen hinweg automatisch zu entdecken und zu klassifizieren, und zeigt an, wo Daten durch übermäßigen Zugriff und Fehlkonfigurationen gefährdet sind.

Identitäten mit Daten verknüpfen

Varonis bietet eine bidirektionale Zuordnung des Zugriffs auf Identitätsdaten, sodass Sie den AWS-Blast-Radius visualisieren, Gefährdungen identifizieren und Zugriffspfade auf Daten automatisch blockieren können.

Angreifer und bösartige Insider stoppen

Mit der verhaltensbasierten Erkennung identifiziert Varonis verdächtige Aktivitäten – etwa wenn jemand Buckets löscht, ungewöhnlich darauf zugreift, Berechtigungen eskaliert oder wichtige Updates deaktiviert, die Ihre AWS-Daten gefährden könnten.

Datenexposition in AWS begrenzen

Varonis deckt kontinuierlich Sicherheitsrisiken und Fehlkonfigurationen auf, die Ihre sensitiven AWS-Daten und Ihre Cloud-Umgebung einem Risiko aussetzen könnten. Mit automatisierten Abhilfemaßnahmen behebt Varonis Sicherheitsprobleme, Fehlkonfigurationen und riskante Berechtigungen, um Ihren Blast Radius erheblich zu verringern.

„Ohne eine Lösung wie Varonis hätte das Erreichen des von uns benötigten Datenschutzniveaus viele komplexe Skripte und zusätzlichen Personalaufwand erfordert."

IT Manager

Fallstudie lessenVaronis löst häufige Herausforderungen im Bereich der AWS-Datensicherheit.

Datenfreigabe durch öffentliche AWS-Ressourcen

- Finden Sie automatisch öffentlich zugängliche sensitive Daten in strukturierten und unstrukturierten AWS-Ressourcen.

- Visualisieren Sie die Pfade zu sensitiven Daten und verfolgen Sie den Datenzugriff von Drittanbietern und externen Quellen.

- Erstellen Sie Richtlinien, um öffentliche Zugriffssperren automatisch anzuwenden und Pfade zu sensitiven Daten zu schließen.

Falsch konfigurierte APIs, Buckets und Konten

- Finden und beheben Sie automatisch kritische Fehlkonfigurationen, einschließlich der Offenlegung öffentlicher Daten.

- Verschaffen Sie sich einen klaren Überblick über effektive Berechtigungen in AWS mit Empfehlungen zur Konsolidierung von Berechtigungen.

- Entfernen Sie ungenutzte Administratorkonten, veraltete Benutzer mit Berechtigungen und externe Auftragnehmer, deren Verträge ausgelaufen sind.

Zu viele Protokolle, nicht genügend Bedrohungserkennung

- Korrelieren Sie ganz einfach Benutzeraktivitäten in AWS und Ihrer gesamten Cloud-Umgebung, alles in einer einzigen Schnittstelle.

- Erkennen Sie verhaltensbasierte Bedrohungsrichtlinien, anomale Aktivitäten, unbefugten Zugriff und riskante Fehlkonfigurationen.

- Verfolgen Sie die Registrierung neuer Admins, Änderungen von Admin-Konten und Verstöße gegen die Aufgabentrennung durch Admins nach.

Ressourcen für AWS-Sicherheit

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

„Ich war erstaunt, wie schnell Varonis während der kostenlosen Bewertung Daten klassifizieren und potenzielle Datenoffenlegungen aufdecken konnte. Es war wirklich erstaunlich.“

Michael Smith, CISO, HKS

„Was mir an Varonis gefällt, ist die Tatsache, dass sie mit einem datenzentrierten Ansatz arbeiten. Andere Produkte schützen die Infrastruktur, aber sie tun nichts, um Ihr wertvollstes Gut zu schützen – Ihre Daten.“

Deborah Haworth, Director of Information Security, Penguin Random House

„Der Support von Varonis ist beispiellos, und das Team von Varonis entwickelt und verbessert seine Produkte ständig weiter, um mit der rasanten Entwicklung der Branche Schritt zu halten.“

Al Faella, CTO, Prospect Capital

.png)