Bloquez les intrusions sur le réseau et l’exfiltration de données. Surveillez l’activité des VPN, des DNS, des pare-feu et du web pour retracer les menaces à partir du périmètre jusqu’à vos données.

- En temps réel

- Sans agent

- Automatisé

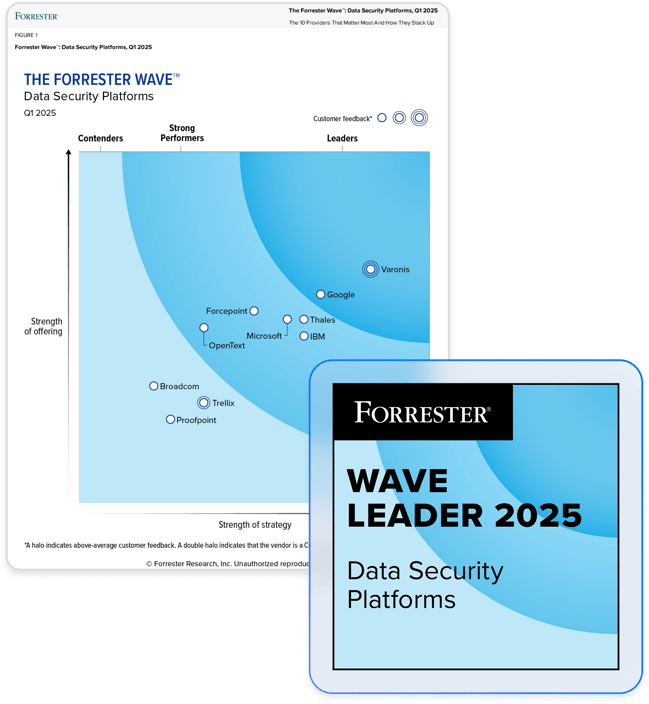

Collaborez avec le leader de la sécurité des données.

Arrêtez les menaces avant que vos données ne soient volées.

Détectez les menaces au niveau du périmètre.

Varonis surveille l’activité en utilisant la détection des menaces basée sur le comportement alimentée par l’IA afin d’identifier les activités anormales au niveau du périmètre du réseau, telles que le trafic vers des sites malveillants, des accès VPN anormaux ou le DNS tunneling.

Retracez les incidents à partir du périmètre jusqu’à vos données.

Varonis analyse l’activité des VPN, des DNS, des pare-feu et du web dans le contexte des données, des e-mails et de la structure d’identité afin de fournir une piste d’audit complète qui retrace les menaces du périmètre jusqu’à vos données. Grâce à cette vision élargie, vous pouvez facilement déterminer si vos données sont en sécurité.

Élargissez votre équipe de sécurité avec le MDDR.

Notre équipe internationale d’experts en cybersécurité surveille vos données, l’activité de vos utilisateurs et le réseau 24 h/24, 7 j/7 et 365 j/an afin de détecter les menaces. Ainsi, votre équipe gagne du temps et la sécurité de vos données est renforcée, le tout sans ressources supplémentaires.

Automatisez la réponse aux menaces.

Grâce à des réponses instantanées et automatisées, Varonis arrête les attaques et limite les dégâts potentiels. Connectez Varonis à vos outils SOAR pour une réponse et une récupération automatisées et efficaces après un incident.

« Nous devions protéger nos données et nous assurer d'avoir les autorisations nécessaires. Si elles sont publiques et sensibles, je veux en être informé. Et si quelqu'un commet une action considérée comme malveillante, je veux l'arrêter. »

Tony Hamil

Ingénieur en cybersécurité chez un grand promoteur immobilier

Lire l'étude de casVaronis résout les problèmes courants de sécurité réseau

Exfiltration de données

- Détectez les téléchargements de fichiers et les partages de liens anormaux grâce à des modèles de menace intégrés alimentés par l’IA

- Identifiez le trafic C2 au niveau des DNS, des proxys Web et des VPN

- Déclenchez des réponses automatisées aux menaces et envoyez des alertes à votre système SIEM/SOC/SOAR

Logs confus, désordonnés et disparates

- Surveillez l’activité des DNS, des proxys Web et des VPN et obtenez des logs d’événements propres, normalisés et chronologiques

- Corrélez l’activité réseau avec l’activité des données, des e-mails et des identités pour fournir une vue d’ensemble complète des événements

- Enrichissez les logs avec un contexte précieux tel que la réputation des URL, le type de compte et la sensibilité des données

Ransomwares, menaces internes et APT

- Grâce à des modèles de menace basés sur le comportement créés par des experts, détectez les ransomwares, les menaces internes et les APT avant que vos données ne soient volées

- Créez des alertes pour recevoir des notifications en cas d’accès anormal, de chiffrement, de mouvement latéral et d’élévation de privilèges

- Aucune écriture de règles personnalisées ni capacité de détection statique requise

Ressources sur la sécurité réseau

Êtes-vous prêt à voir la plateforme de sécurité des données n° 1 en action ?

Êtes-vous prêt à voir la plateforme de sécurité des données n° 1 en action ?

« J'ai été impressionnée de la rapidité avec laquelle Varonis a pu classer les données et détecter les expositions potentielles des données pendant l'évaluation gratuite. »

Michael Smith, DSI, HKS

« Ce que j'aime chez Varonis, c'est qu'ils se concentrent sur les données. D'autres solutions protègent votre infrastructure, mais elles ne font rien pour protéger vos biens les plus précieux : vos données. »

Deborah Haworth, Responsable de la sécurité des systèmes d’information, Penguin Random House

« L’assistance apportée par Varonis est sans égal, et son équipe continue d’évoluer et d’améliorer ses produits pour suivre le rythme effréné des avancées du secteur. »

Al faella, DSI, Prospect capital