-

Sécurité des données

Sécurité des donnéesavr. 29, 2022

Votre guide sur les simulations de cyberattaques : en quoi consistent les tests d’intrusion ?

Les tests d’intrusion simulent une cyberattaque réelle sur vos données et systèmes critiques. Voici en quoi ils consistent, les processus et outils utilisés et comment ces tests permettent de détecter les vulnérabilités avant que les pirates ne le fassent.

David Harrington

9 minute de lecture

-

Sécurité des données

Sécurité des donnéesavr. 18, 2022

CCSP ou CISSP : quelle certification choisir ?

Découvrez un aperçu des examens destinés à l’obtention des certifications CCSP et CISSP et découvrez celle qui vous correspond le mieux.

Josue Ledesma

6 minute de lecture

-

Sécurité des données

Sécurité des donnéesavr. 14, 2022

Qu’est-ce que la conformité ITAR ? Définition et réglementations

ITAR réglemente la fabrication, la vente et la distribution de matériel, de données et de documentation liés à l’armée, à la défense et à l’espace. Voici une liste des exigences de conformité ITAR et des sanctions que vous devez connaître.

Michael Buckbee

5 minute de lecture

-

Sécurité des données

Sécurité des donnéesavr. 01, 2022

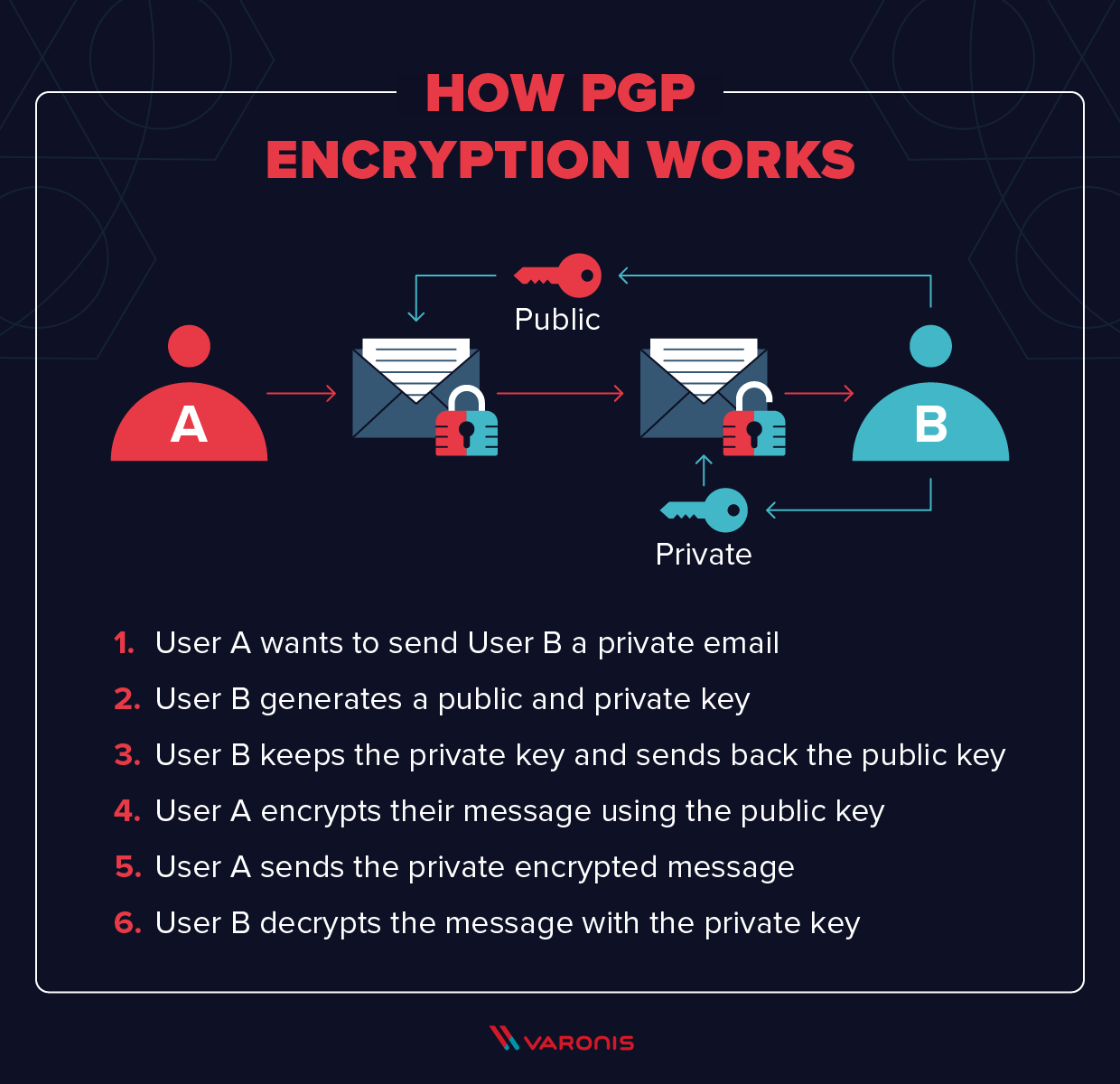

Chiffrement PGP : description et fonctionnement

La méthode de chiffrement PGP fournit sécurité et confidentialité aux communications en ligne. Nous allons découvrir son fonctionnement et son utilisation.

Michael Buckbee

10 minute de lecture

-

Sécurité des données

Sécurité des donnéesnov. 10, 2021

Présentation de Microsoft LAPS : Configuration, installation et sécurité

Microsoft LAPS est une des solutions les plus efficaces pour protéger les mots de passe des administrateurs et empêcher les utilisateurs non autorisés d'accéder à des systèmes ou à des données auxquels ils ne sont pas censés avoir accès.

David Harrington

6 minute de lecture

-

Sécurité des données

Sécurité des donnéesnov. 09, 2021

Cadre MITRE ATT&CK : le guide complet

Les matrices ATT&CK de MITRE sont une ressource inestimable pour les professionnels de la cybersécurité. Lisez la suite pour en savoir plus sur les tactiques et techniques ATT&CK.

David Harrington

8 minute de lecture

-

Sécurité des données

Sécurité des donnéesnov. 08, 2021

Comprendre la vulnérabilité Zero-Day

Une vulnérabilité zero-day est une faille logicielle ou un exploit qui n’a pas fait l’objet d’un correctif. C’est un peu comme un trou dans la semelle de votre chaussure. Vous...

Michael Buckbee

9 minute de lecture

-

Sécurité des données

Sécurité des donnéesoct. 25, 2021

Attaques par pulvérisation de mots de passe : comment réagir et comment les éviter

L'utilisation de mots de passe courants ou trop simplistes peut rendre les utilisateurs et les organisations vulnérables à la pulvérisation de mots de passe. Découvrez ce que sont les attaques par pulvérisation de mots de passe, comment elles fonctionnent et ce que vous pouvez faire pour les éviter.

David Harrington

10 minute de lecture

-

Sécurité des données

Sécurité des donnéesoct. 15, 2021

Guide des gMSA : sécurité et déploiement des comptes de service administrés de groupe

Découvrez comment vous pouvez configurer les gMSA pour sécuriser vos appareils sur site via des comptes de services gérés.

Josue Ledesma

6 minute de lecture

-

Sécurité des données

Sécurité des donnéesoct. 11, 2021

Rapport 2021 sur les risques liés aux données dans le secteur industriel

Les menaces qui pèsent sur le secteur industriel ne cessent de croître, qu'il s'agisse de groupes de ransomware qui volent les données de leurs victimes avant de les crypter, d'attaquants d'État à la recherche de secrets technologiques ou d'initiés d'entreprises à la recherche de...

Rachel Hunt

1 minute de lecture

-

Sécurité des données

Sécurité des donnéesoct. 11, 2021

TLS et SSL : fonctionnement et différences

Les protocoles TLS et SSL permettent de chiffrer les communications privées sur le Web et au-delà. Développé par Netscape, SSL est le protocole le plus ancien. TLS est quant à lui un protocole ouvert, basé sur SSL.

Robert Grimmick

7 minute de lecture

-

Sécurité des données À la une

Sécurité des données À la unesept. 27, 2021

Guide et ressources pour la protection des données Google Workspace

Ce guide pourra vous aider à protéger vos données Google Workspace sur différents niveaux au sein de votre organisation.

Radhe Varun

5 minute de lecture

SECURITY STACK NEWSLETTER

Êtes-vous prêt à voir la plateforme de sécurité des données n°•1 en action•?

Êtes-vous prêt à voir la plateforme de sécurité des données n°•1 en action•?

« J'ai été impressionnée de la rapidité avec laquelle Varonis a pu classer les données et détecter les expositions potentielles des données pendant l'évaluation gratuite. »

Michael Smith, DSI, HKS

«•Ce que j'aime chez Varonis, c'est qu'ils se concentrent sur les données. D'autres solutions protègent votre infrastructure, mais elles ne font rien pour protéger vos biens les plus précieux•: vos données.•»

Deborah Haworth, Directeur de la sécurité de l'information, Penguin Random House

«•L’assistance apportée par Varonis est sans égal, et son équipe continue d’évoluer et d’améliorer ses produits pour suivre le rythme effréné des avancées du secteur.•»

Al faella, DSI, Prospect capital