Voici ce que nous observons régulièrement : les équipes de sécurité des entreprises sont submergées par des dizaines d’outils, chacun signalant un problème différent, sans aucune communication entre eux. Votre sécurité de messagerie détecte quelque chose de suspect. Le DSPM signale des données exposées. Les systèmes d’identité remarquent une connexion suspecte. Mais tous fonctionnent dans leur petit monde.

Que se passe-t-il alors ? Vous jouez au détective, reliant manuellement les points entre les systèmes. Le temps que vous compreniez comment les pièces s’assemblent, soit le mal est fait, soit vous venez de perdre trois heures à courir après une fausse alerte.

Varonis fonctionne différemment.

Nous avons conçu notre plateforme comme une structure de données de sécurité unifiée dès le départ, et non comme un ensemble de produits assemblés à la va-vite. Tout converge vers une couche centrale d’intelligence que nous appelons Varonis Data Fabric (ou plateforme unifiée de sécurité des données). Elle normalise et enrichit les données entre les domaines, corrèle les signaux et ajoute du contexte, une tâche que la plupart des plateformes négligent ou accomplissent mal. Ces données normalisées et agrégées constituent une base à partir de laquelle l’IA peut réellement apprendre et agir. Varonis Data Fabric ne se contente pas de stocker des informations, elle prend également des décisions et agit automatiquement.

Le processus est simple :

- Les données affluent de partout : identité, accès aux données, e-mails, interactions IA, bases de données, applications SaaS, terminaux.

- Une structure de données unifiée qui ingère et enrichit les données avec des métadonnées contextuelles et de classification comportementales, puis les corrèle entre tous ces domaines.

- Une couche d’IA qui prend des décisions en temps réel : elle bloque les actions risquées, signale les menaces hautement probables et applique dynamiquement le principe du moindre privilège.

Voici pourquoi cela est important : un événement dans un domaine peut avoir des répercussions sur tous les autres. Imaginons que la sécurité des e-mails détecte un e-mail anormal. Elle ne se contente pas de générer une alerte et d’en rester là. Il augmente le score de risque de cet utilisateur, ce qui peut déclencher une application plus stricte du DLP en aval, corréler l’activité avec les invites sensibles vers les LLM, ou escalader le cas vers votre analyste Varonis Managed Data Detection and Response (MDDR) pour enquête.

C’est le changement qui se produit lorsque vous passez de solutions ponctuelles à une structure unifiée. Vous ne vous contentez pas de collecter davantage de données, vous transformez des signaux dispersés en résultats de sécurité coordonnés et haute fidélité à grande échelle.

Quelles données Varonis ingère-t-il réellement ?

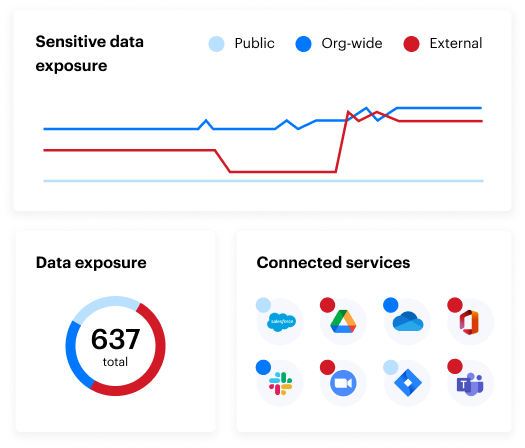

La plateforme Varonis extrait des données télémétriques provenant de quatre domaines de sécurité essentiels : l’identité, l’accès aux données, la messagerie électronique et les interactions avec l’IA. À partir de là, la couverture s’étend à la surveillance de l’activité des bases de données (DAM), aux systèmes de confidentialité et de conformité, à la détection des menaces, etc., mais ces quatre piliers sont à l’origine de la plupart des signaux.

Cela représente beaucoup de télémétrie. Et l’échelle est réelle, nous parlons d’environnements de plusieurs pétaoctets avec des centaines de millions d’événements d’audit par jour. Vous ne connectez pas seulement quelques systèmes. Vous ingérez des métadonnées provenant de bases de données propriétaires, de serveurs de fichiers hérités, d’environnements SaaS distribués et de tout ce qui se trouve entre les deux.

Cela pose deux défis : obtenir des données fiables et les obtenir suffisamment rapidement pour pouvoir agir concrètement.

Nous résolvons ce problème grâce à une architecture de collecteurs distribués. Les collecteurs sont situés à proximité des sources de données (sur site, dans les régions cloud, partout où se trouvent les données) et transmettent les métadonnées en temps réel à la structure de données Varonis. Si un collecteur se déconnecte, les autres continuent de fonctionner. Si vous êtes une multinationale disposant d’une infrastructure dans douze pays, vous déployez des collecteurs au niveau régional, qui gèrent la charge de travail d’ingestion localement avant d’envoyer des signaux enrichis en amont.

Nous prenons également en charge les connecteurs personnalisés pour les systèmes propriétaires. Si vous avez développé votre propre application ou utilisez une base de données spécialisée, Varonis peut en extraire les métadonnées, car une visibilité incomplète va à l’encontre de l’objectif même d’une structure unifiée.

Et voici le point essentiel : il s’agit d’un balayage incrémental, et non d’un nouveau balayage complet. Le système garde en mémoire ce qu’il a déjà vu et ne traite que les nouveautés. C’est ainsi qu’il gère des environnements de l’ordre du pétaoctet sans ralentir.

Comment Varonis évolue réellement

Permettez-moi d’être très précis au sujet de l’échelle, car c’est là que beaucoup de plateformes échouent complètement.

Varonis a fait ses preuves dans les environnements suivants :

- Plusieurs pétaoctets de données sous gestion

- Centaines de millions d’événements d’audit ingérés chaque jour

- Déploiements distribués dans toutes les régions du monde

- Véritable analyse incrémentielle qui ne nécessite pas de réanalyse complète à chaque fois qu’un changement survient

C’est ce que la plateforme Varonis fait actuellement en production pour certaines des plus grandes entreprises au monde. L’architecture qui rend cela possible repose sur quelques principes fondamentaux :

-

Les collecteurs distribués gèrent l’ingestion et le traitement initial à proximité de la source. Vous n’avez pas à tout faire passer par un seul pipeline. Si l’infrastructure d’une région est lente, cela ne ralentit pas les autres.

-

Le suivi incrémental des métadonnées signifie que le système sait ce qu’il a déjà classifié, quelles autorisations il a déjà évaluées et quels comportements il a déjà référencés. Il ne traite que les différences, ce qui permet de maintenir des performances stables même lorsque le volume de données augmente.

-

Évolutivité horizontale à travers les couches de calcul et de stockage. À mesure que votre environnement se développe, vous ajoutez de la capacité sans avoir à tout repenser.

Il ne s’agit pas simplement d’une infrastructure pour l’infrastructure. C’est la base qui permet à Varonis Data Fabric de fonctionner en temps réel. Si votre pipeline de télémétrie est lent ou peu fiable, aucune couche d’intelligence n’a d’importance : vous réagissez toujours trop tard. Nous avons d’abord mis l’accent sur la vitesse et la résilience, puis nous avons ajouté la couche d’intelligence.

Comment Varonis enrichit les données brutes

Les données télémétriques brutes ne sont que du bruit tant que vous ne leur ajoutez pas de contexte. Un journal d’audit indiquant « L’utilisateur a accédé au fichier » ne vous apprend rien d’utile. Vous devez savoir : le fichier X est-il sensible ? Cet utilisateur y a-t-il déjà accédé auparavant ? Ce modèle d’accès est-il normal pour son rôle ? Est-il sur le point de quitter l’entreprise ? Est-il déjà signalé comme présentant un risque élevé pour d’autres raisons ?

C’est ce que fait Varonis Data Fabric. Le système récupère les métadonnées de chaque domaine et les enrichit pour en faire des informations exploitables.

Voici à quoi ressemble l'enrichissement en pratique :

-

Classification contextuelle : le système classe automatiquement les données en fonction de leur contenu (informations personnelles identifiables, informations médicales protégées, informations de paiement, secrets commerciaux, code source). Il ne dépend pas du bon étiquetage des fichiers par les utilisateurs. Il analyse les données au repos et en mouvement, étiquette ce qu’il trouve et suit leur sensibilité au fil du temps.

-

Résolution d’entité : elle met en correspondance les identités entre les différents systèmes. Votre compte AD, votre profil Okta, votre dossier RH, votre adresse e-mail : tous ces éléments sont regroupés en une seule entité afin que la plateforme sache qu’il s’agit de la même personne, même si différents systèmes vous désignent sous des noms différents.

-

Référence comportementale : les modèles de machine learning établissent des profils de comportement normal pour chaque utilisateur, appareil et ressource de données. À quelle fréquence cette personne accède-t-elle au partage financier ? À quelle heure de la journée ? Depuis quel endroit ? Que font ses pairs ? Les écarts par rapport à la référence sont automatiquement signalés.

-

Évaluation des risques en temps réel : chaque entité (utilisateur, fichier, dossier, base de données, application) se voit attribuer une note de risque dynamique qui est mise à jour en permanence en fonction du comportement, des modèles d’accès, de l’exposition et des signaux externes. La note de risque d’un utilisateur peut grimper en flèche en quelques secondes s’il effectue une action anormale.

-

Intégration du threat intelligence : la plateforme recueille des flux externes, des adresses IP malveillantes connues, des domaines de phishing et des indicateurs de compromission. Si un utilisateur adopte un comportement à risque, ce signal est pris en compte dans son score de risque et dans la couche d’alerte.

L’objectif ici est la précision. Vous convertissez des données télémétriques volumineuses et de faible fidélité en informations peu volumineuses et de haute fidélité. La structure de données Varonis filtre le bruit et fait ressortir ce qui importe réellement. Lorsqu’une alerte se déclenche, cela vaut la peine d’enquêter.

Comment le Varonis Data Fabric prend des décisions

L’enrichissement vous fournit un contexte, mais le contexte seul ne suffit pas à bloquer les menaces. Vous avez besoin d’une logique décisionnelle qui agit automatiquement sur celui-ci.

La structure de données Varonis utilise un moteur de corrélation qui associe chaque utilisateur aux données qu’il consulte, à la sensibilité de ces données, à son rôle et à ses droits, ainsi qu’à son comportement de référence. Lorsqu’un événement se produit, le moteur ne l’évalue pas de manière isolée. Il évalue l’écart par rapport au graphique contextuel complet : quel est le degré de sensibilité de ces données ? Dans quelle mesure cet accès est-il inhabituel ? Quelles autres actions cet utilisateur a-t-il récemment effectuées ? Quel est son score de risque actuel ?

Ce système de notation permet d’appliquer les politiques. Vous définissez les règles une seule fois : « empêcher les utilisateurs à haut risque de télécharger des informations personnelles identifiables », « exiger une autorisation pour accéder aux documents relatifs aux fusions-acquisitions », « signaler tout comportement anormal affectant des données sensibles », et Varonis Data Fabric applique ces règles sur tous les domaines connectés. La décision se répercute automatiquement, car tous les points d’application partagent la même couche d’intelligence.

C’est ce qui transforme des signaux dispersés en actions coordonnées. Varonis ne se contente pas d’observer, il décide et agit en temps réel.

Comment fonctionne réellement la corrélation interdomaines

C’est là que le modèle de structure crée un véritable effet de levier. Vous ne vous contentez pas d’enrichir les données, vous les corréliez entre les domaines en temps réel et utilisez cette corrélation pour prendre des décisions automatisées.

Voici le flux bidirectionnel :

-

Domaines → Varonis Data Fabric : chaque domaine dispose de ses propres agents IA qui envoient des métadonnées en amont. La sécurité des e-mails envoie des signaux de phishing. La protection d’identité envoie des anomalies de connexion. Le DLP envoie des événements de mouvement de données. Ces agents sont spécialement conçus pour leur domaine, mais ils parlent tous le même langage lorsqu’ils communiquent avec Varonis Data Fabric.

-

Varonis Data Fabric → Domaines : Varonis Data Fabric traite toutes les données, établit des corrélations entre elles et renvoie un contexte enrichi. Un e-mail de phishing ne déclenche pas seulement une alerte par e-mail, il augmente également le score de risque global de l’utilisateur, qui se propage au DLP, à la sécurité IA, au DSPM et au TDR. Ces systèmes peuvent désormais prendre des décisions plus intelligentes, car ils connaissent les informations dont dispose la couche e-mail.

Une logique décisionnelle automatisée vient s’ajouter à cela. Vous définissez une seule fois les politiques : « Si un utilisateur à haut risque tente de télécharger des informations personnelles identifiables, bloquez-le », et la plateforme applique cette politique dans tous les domaines concernés. L’utilisateur ne peut pas envoyer le fichier par e-mail, l’importer sur un disque cloud personnel, le coller dans un prompt LLM ou le rechercher dans une base de données. La décision se répercute automatiquement, car tous ces points d’application sont connectés à la même couche d’intelligence.

Permettez-moi de vous donner des exemples concrets de ce à quoi cela ressemble aujourd’hui.

Exemple 1 : importation de données sensibles vers un LLM

Un commercial télécharge une feuille de calcul contenant des informations personnelles identifiables (PII) sur les clients provenant du service financier, telles que les noms, les adresses e-mail et les numéros de compte. Dix minutes plus tard, il ouvre ChatGPT et colle une partie de ces données dans un prompt demandant au LLM de rédiger des e-mails de prospection personnalisés.

Voici ce qui se passe :

- Le DLP détecte le téléchargement du fichier et le marque comme contenant des informations personnelles identifiables (PII) en fonction de la classification du contenu

- La sécurité IA détecte les contenus sensibles dans le prompt LLM et les bloque avant leur soumission

- Le DSPM indique que l’utilisateur dispose d’un accès en lecture au partage financier, mais qu’il y accède rarement, ce qui ne correspond pas à son comportement habituel

- Varonis Data Fabric met en corrélation ces signaux : téléchargement récent d’informations personnelles identifiables + tentative d’importation vers un LLM non approuvé + accès inhabituel aux données = comportement à haut risque

- L’incident est enregistré avec tout le contexte : quel fichier a été consulté, quelles données il contenait, où l’utilisateur a tenté de l’envoyer et si cela correspond à son rôle.

- Le TDR signale cela comme une violation de la politique avec suffisamment de contexte pour que l’équipe de sécurité puisse déterminer s’il s’agit d’un acte malveillant, d’une négligence ou simplement d’un besoin de formation des utilisateurs

Le multiplicateur de force ici : sans Data Fabric, vous auriez trois alertes distinctes provenant de trois outils sans aucun lien entre eux. Le DLP détecte un téléchargement. La sécurité IA détecte un prompt bloqué. Le DSPM détecte un accès inhabituel. Vous devrez déterminer manuellement qu’il s’agit du même incident et, d’ici là, l’utilisateur aura peut-être trouvé un autre moyen d’exfiltrer les données.

Exemple 2 : application du principe du moindre privilège entre domaines

Celui-ci est moins dramatique, mais se produit constamment. Un sous-traitant engagé pour un projet de trois mois a accès au partage ingénierie. Le projet prend fin. Le sous-traitant reste pour d’autres travaux. Six mois plus tard, il a toujours accès aux données d’ingénierie qu’il n’a pas utilisées depuis six mois.

Voici ce que fait Data Fabric :

- Le DSPM suit les modèles d’accès et constate que l’utilisateur n’a pas accédé au partage ingénierie depuis 180 jours

- L’IGA indique que le rôle de l’entrepreneur a changé il y a quatre mois et qu’il n’est plus nécessaire d’avoir un accès ingénierie

- Varonis Data Fabric établit une corrélation entre : autorisations obsolètes + changement de rôle + absence d’utilisation = accès excessif

- La plateforme signale cela comme une violation du principe du moindre privilège et génère un workflow de remédiation

- Le responsable du prestataire reçoit une notification : « Cet utilisateur a accès à des données sensibles dont il n’a plus besoin. Approuvez la suppression ou justifiez la conservation. »

- Si le responsable ne répond pas dans les 7 jours, l’accès est automatiquement révoqué.

Multipliez cela par 10 000 utilisateurs, et vous obtenez une application continue et automatisée du principe du moindre privilège, basée sur le comportement réel, et non sur des suppositions ou des examens trimestriels manuels.

C’est là toute la différence. Chaque domaine remplit bien sa fonction, mais aucun d’entre eux ne serait capable à lui seul de détecter ces schémas avec suffisamment de certitude pour agir. C’est la corrélation entre l’identité, l’accès aux données et le comportement qui transforme des signaux dispersés en actions concrètes.

À quoi ressemble Data Fabric de Varonis en pratique

Laissez-moi vous montrer les résultats concrets que vous obtenez lorsque Data Fabric est à l’œuvre :

Alertes hautement fiables avec beaucoup moins de bruit

Les outils SIEM et UEBA classiques vous inondent d’alertes. La plupart sont des faux positifs. Varonis réduit considérablement le volume d’alertes en filtrant les signaux peu fiables avant qu’ils n’atteignent votre file d’attente. Lorsqu’une alerte se déclenche, elle est étayée par des preuves provenant de plusieurs domaines, ce qui vous évite de perdre du temps à enquêter sur des menaces fantômes.

Des politiques DLP qui s'adaptent réellement

Les politiques DLP échouent généralement parce qu’elles sont trop statiques, trop strictes (bloquant les activités légitimes) ou trop laxistes (laissant passer les menaces réelles). Les politiques Varonis évoluent en fonction du risque utilisateur et du contexte des données. Un utilisateur à faible risque avec un historique irréprochable peut déplacer librement ses données. Un utilisateur à haut risque, ou toute personne accédant à des données particulièrement sensibles, est automatiquement soumis à des contrôles plus stricts. Vous ne gérez pas les exceptions manuellement ; la plateforme ajuste l’application en temps réel.

Le moindre privilège réellement maintenu

La plupart des organisations ne peuvent pas maintenir le principe du moindre privilège, car elles ne savent pas qui a besoin d’accéder à quoi. Varonis élabore un modèle fondé sur des preuves d’utilisation réelle : qui accède à quoi, à quelle fréquence et dans quel but. Il recommande ensuite de supprimer les autorisations qui n’ont pas été utilisées depuis 90 jours, signale les combinaisons toxiques (comme l’accès aux finances + l’accès aux ressources humaines dans le même compte) et automatise les workflows de remédiation. Vous ne faites pas de suppositions, vous agissez sur la base de preuves comportementales.

Les autorisations toxiques sont détectées et corrigées

Les autorisations toxiques sont des combinaisons qui ne devraient pas exister, comme un stagiaire disposant de droits d’administrateur ou un sous-traitant ayant accès à des documents relatifs à une fusion. La plateforme les détecte automatiquement en corrélant les droits avec les données relatives aux rôles RH et le comportement d’accès DSPM. Lorsqu’elle détecte une combinaison toxique, elle peut soit révoquer immédiatement l’accès, soit déclencher un workflow d’approbation en fonction de votre tolérance au risque.

Ce que vous obtenez réellement de Varonis

Voici l’essentiel à retenir sur Varonis en tant que structure IA de données de sécurité :

Vous transformez les données télémétriques dispersées provenant de dizaines de systèmes en informations coordonnées et hautement fiables. Vous adaptez ces informations à des environnements de plusieurs pétaoctets sans dégradation des performances. Vous réduisez considérablement le nombre d’alertes inutiles, car le moteur de corrélation filtre les signaux peu fiables avant qu’ils n’atteignent votre équipe. Et vous automatisez l’application des règles dans tous les domaines. Ainsi, une menace détectée dans un e-mail peut déclencher des changements de politique dans le DLP, des révisions d’accès dans l’IGA et des escalades dans le TDR, le tout en quelques secondes.

Ce n’est pas théorique. C’est ce que la plateforme fait actuellement en production pour certaines des entreprises les plus grandes et les plus complexes au monde, dans des environnements où la corrélation manuelle n’est pas seulement lente, elle est littéralement impossible.

L’alternative ? C’est ce à quoi la plupart des organisations sont confrontées aujourd’hui : des outils qui ne communiquent pas entre eux, des analystes submergés d’alertes et des temps de réponse mesurés en heures ou en jours plutôt qu’en secondes. Soit vous assemblez les éléments à l’aide de règles SIEM en espérant ne pas avoir manqué une corrélation, soit vous acceptez que certaines menaces passent entre les mailles du filet parce que vous ne pouvez pas agir assez rapidement.

Nous avons créé Varonis pour résoudre ce problème, non pas en ajoutant un nouvel outil à la pile, mais en unifiant la pile sous une seule couche d’intelligence qui voit tout, corrèle tout et agit partout.

Télémétrie unifiée. Renseignements centralisés. Action coordonnée. C’est le rôle de Data Fabric.

Veuillez noter que cet article a été traduit avec l'aide de l'IA et révisé par un traducteur humain.

Que dois-je faire maintenant ?

Vous trouverez ci-dessous trois solutions pour poursuivre vos efforts visant à réduire les risques liés aux données dans votre entreprise:

Planifiez une démonstration avec nous pour voir Varonis en action. Nous personnaliserons la session en fonction des besoins de votre organisation en matière de sécurité des données et répondrons à vos questions.

Consultez un exemple de notre évaluation des risques liés aux données et découvrez les risques qui pourraient subsister dans votre environnement. Cette évaluation est gratuite et vous montre clairement comment procéder à une remédiation automatisée.

Suivez-nous sur LinkedIn, YouTube et X (Twitter) for pour obtenir des informations sur tous les aspects de la sécurité des données, y compris la DSPM, la détection des menaces, la sécurité de l’IA et plus encore.

.png)

.png)