-

Datensicherheit

DatensicherheitApr 11, 2016

Penetrationstests, Teil 7: Exfiltration und Schlussfolgerungen

In unserer Blog-Serie haben wir einige Ideen vorgestellt wie man Sicherheitslücken im System mithilfe einfacher Testsoftware identifizieren kann. Es existieren natürlich auch komplexere Tools wie beispielsweise Metasploit, mit denen man...

Carl Groves

3 Min. Lesezeit

-

Datensicherheit

DatensicherheitMär 17, 2016

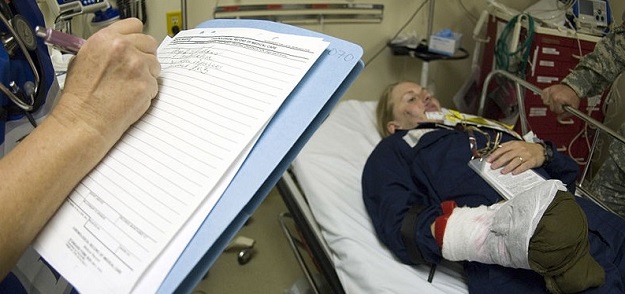

Bei Hackerangriff, OP verschoben – Wie sicher sind Krankenhäuser und Patientendaten wirklich? Teil 2

Im ersten Teil dieses Beitrags haben wir uns damit beschäftigt, wie sicher eigentlich Patientendaten sind, wenn man die jüngsten Datenschutzverstöße Revue passieren lässt. Ende des letzten Jahres veröffentlichte Verizon einen...

Carl Groves

4 Min. Lesezeit

-

Datensicherheit

DatensicherheitMär 14, 2016

Bei Hackerangriff, OP verschoben – Wie sicher sind Krankenhäuser und Patientendaten wirklich? Teil 1

In den letzten Monaten schafften es Krankenhäuser zunehmend mit Datenschutz- und Sicherheitsvorfällen Schlagzeilen zu machen. Ein Beispiel sind Verschlüsselungstrojaner. Wie zuletzt in einem Krankenhaus in Los Angeles hatten auch die...

Carl Groves

3 Min. Lesezeit

-

Datensicherheit

DatensicherheitMär 11, 2016

Geschäftsmodell RATs: AlienSpy und TaaS (Trojans-as-a Service)

Remote-Access-Trojaner (RATs) sind so etwas wie die Mausefallen der Hackerwelt und als solche sind sie kaum noch zu verbessern. Mit Hilfe von RATs gelingt es Hackern in ein Zielsystem einzudringen....

Michael Buckbee

2 Min. Lesezeit

-

Datensicherheit

DatensicherheitMär 08, 2016

Lektionen aus dem „Malware-Museum“

Vielleicht kennen Sie Mikko Hypponens Sammlung historischer Computerviren im Internet Archive schon? Wir empfehlen jedenfalls auch Hypponens knapp 50-minütigen Vortrag über die Entwicklung der Malware seit ihre ersten und vergleichsweise...

Michael Buckbee

2 Min. Lesezeit

-

Datensicherheit

DatensicherheitMär 01, 2016

Von Juristen, Daten und Stunden, die sich verrechnen lassen

Wenn man eine Zeit lang von Anwälten, Richtern und Legal Technologists umgeben ist, werden einem einige Fakten aus dem Rechtswesen verhältnismäßig schnell klar. Eines der obersten Gebote im Anwaltswesen ist...

Michael Buckbee

2 Min. Lesezeit

-

Datensicherheit

DatensicherheitFeb 18, 2016

PoS-Malware in der Hotelbranche

In letzter Zeit häufen sich Datenschutzvorfälle in Hotels, eine nicht ganz unbedenkliche Entwicklung. Hotels sind sich ihrer Verantwortung gegenüber Gästen durchaus bewusst und haben bereits einiges getan, damit Reisende sich...

Michael Buckbee

3 Min. Lesezeit

-

Datensicherheit

DatensicherheitFeb 15, 2016

Die Anatomie einer Datenschutzverletzung: Das Beispiel Sony

Sogenannte „Threat Models“ basieren auf der Analyse des Benutzerverhaltens. Sie orientieren sich dabei am typischen Lebenszyklus einer Datenschutzverletzung auch als „Kill Chain“ bezeichnet. Ziel solcher weitgehend automatisiert ablaufender Modelle ist...

Carl Groves

3 Min. Lesezeit

-

Datensicherheit

DatensicherheitFeb 08, 2016

Der „Jenga-Turm“ der Datensicherheit

Der auf dem Buch von Michael Lewis basierende aktuelle Film „The Big Short“ beschäftigt sich mit dem Platzen der amerikanischen Immobilienblase. Beziehungsweise damit, wie eine Gruppe von Wall-Street-Freaks den Zusammenbruch...

Michael Buckbee

3 Min. Lesezeit

-

Datensicherheit

DatensicherheitFeb 08, 2016

Penetrationstests, Teil 4: Die Seitwärtsbewegung

Wenn Penetrationstester ins System gelangt sind kann man sich ihre Aktivitäten ein bisschen vorstellen wie die einer Armee oder Rebellengruppe, die ein besetztes Land plündert. Man schmarotzt sich durch das...

Michael Buckbee

4 Min. Lesezeit

-

Datensicherheit

DatensicherheitFeb 08, 2016

Penetrationstests, Teil 5: Hashwerte knacken

Im letzten Beitrag dieser Serie haben wir versucht ein lokales Passwort zu erraten und uns im Netzwerk der erfundenen Firma Acme seitwärts weiter zu bewegen. Doch was, wenn man ein...

Michael Buckbee

3 Min. Lesezeit

-

Datensicherheit

DatensicherheitFeb 03, 2016

Zwei mal gekippt, jetzt wieder da: Die Vorratsdatenspeicherung ist durch

Von Cyril Simonnet, Sales Director DACH/NORDICS bei Varonis Der Bundestag hat es beschlossen, das umstrittene Speichergesetz. Es verpflichtet nun Telekommunikationsunternehmen die Kommunikationsdaten ihrer Kunden 10 Wochen lang zu speichern, Handy-Standortdaten...

Michael Buckbee

4 Min. Lesezeit

SECURITY STACK NEWSLETTER

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

„Ich war erstaunt, wie schnell Varonis während der kostenlosen Bewertung Daten klassifizieren und potenzielle Datenoffenlegungen aufdecken konnte. Es war wirklich erstaunlich.“

Michael Smith, CISO, HKS

„Was mir an Varonis gefällt, ist die Tatsache, dass sie mit einem datenzentrierten Ansatz arbeiten. Andere Produkte schützen die Infrastruktur, aber sie tun nichts, um Ihr wertvollstes Gut zu schützen – Ihre Daten.“

Deborah Haworth, Direktor für Informationssicherheit, Penguin Random House

“I was amazed by how quickly Varonis was able to classify data and uncover potential „Der Support von Varonis ist beispiellos, und das Team von Varonis entwickelt und verbessert seine Produkte ständig weiter, um mit der rasanten Entwicklung der Branche Schritt zu halten.“data exposures during the free assessment. It was truly eye-opening.”

Al Faella, CTO, Prospect Capital