Sécurisez vos ressources les plus précieuses et les plus vulnérables grâce à la plateforme de sécurité des données la plus complète du secteur. Réduisez votre surface d’exposition et empêchez les fuites de données.

- Cloud-native

- Précis

- Automatisé

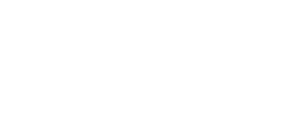

Collaborez avec le leader de la sécurité des données.

Des résultats significatifs sans effort en matière de sécurité.

Visibilité en temps réel

- Identifier et classer les données sensibles

- Cartographiez et visualisez votre rayon d'exposition

- Surveillez et interrogez toutes les activités liées aux données

Prévention automatisée

- Supprimez les autorisations excessives

- Corrigez les erreurs de configuration à risque

- Appliquez des labels et des politiques DLP

Détection proactive

- Recevez une alerte en cas de comportement anormal

- Automatisez les actions de réponse aux menaces

- Assistance pour la réponse aux incidents 24x7x365

Nous sommes beaucoup mieux préparés... non seulement grâce à l’automatisation, mais aussi aux capacités de réponse à incident qui l’accompagnent. Les risques pour la sécurité sont 10 fois plus faibles qu’auparavant.

La plateforme unifiée de sécurité des données

Découverte et classification précises des données

Analysez en continu les données sensibles stockées dans l’ensemble de votre environnement, y compris dans le cloud, le SaaS et les centres d’hébergement de données. La combinaison d’une classification sophistiquée basée sur des règles et d’une classification alimentée par l’IA permet d’atteindre une précision de 99 % à grande échelle et d’obtenir une analyse approfondie des risques et de l’exposition.

Remédiation automatisée

Remédiez automatiquement aux autorisations risquées, aux erreurs de configuration, aux utilisateurs fantômes, aux liens de partage, etc. Varonis propose des politiques de remédiation prêtes à l’emploi que vous pouvez personnaliser pour votre entreprise.

Détection des menaces centrée sur les données

Des centaines de politiques de détection des menaces conçues par des experts détectent automatiquement les anomalies et vous alertent en cas d’activité inhabituelle d’accès à des fichiers, d’actions d’envoi/réception d’e-mails, de modifications d’autorisations, de changement de géolocalisation, et bien plus encore.

Prêt pour l’entreprise

Varonis répond aux besoins des entreprises clientes avec des services de pointe, la prise en charge des cadres de type RBAC, de la multi-tenancy et des standards industriels comme les normes FedRAMP, ISO/IEC, SOC et HIPAA.

Couche d’analyse Forensics performante

Une couche d’analyse Forensics performante facilite les enquêtes et la gestion de la conformité. Elle normalise et enrichit les logs de vos systèmes pour créer une piste d’audit consultable permettant de répondre aux questions en matière de sécurité des données.

Une couverture vaste et approfondie

Varonis couvre les données structurées, non structurées et semi-structurées dans tous les domaines. Cartographiez et surveillez les chemins d’attaque qui permettent d’accéder aux données, y compris les directory services, le trafic réseau, les VPN, les DNS et les pare-feu, ainsi que les connexions API/OAuth.

Nous surveillons vos données, vous n’avez plus rien à faire.

Ressources à la une

NEWSLETTER SECURITY STACK

Recevez les derniers résultats de recherches sur les menaces et les simulations d’attaques directement dans votre boîte de réception.

NEWSLETTER SECURITY STACK

Recevez les derniers résultats de recherches sur les menaces et les simulations d’attaques directement dans votre boîte de réception.

Êtes-vous prêt à voir la plateforme de sécurité des données n° 1 en action ?

Êtes-vous prêt à voir la plateforme de sécurité des données n° 1 en action ?

« J'ai été impressionnée de la rapidité avec laquelle Varonis a pu classer les données et détecter les expositions potentielles des données pendant l'évaluation gratuite. »

Michael Smith, DSI, HKS

« Ce que j'aime chez Varonis, c'est qu'ils se concentrent sur les données. D'autres solutions protègent votre infrastructure, mais elles ne font rien pour protéger vos biens les plus précieux : vos données. »

Deborah Haworth, Directeur de la sécurité de l'information, Penguin Random House

« L’assistance apportée par Varonis est sans égal, et son équipe continue d’évoluer et d’améliorer ses produits pour suivre le rythme effréné des avancées du secteur. »

Al faella, DSI, Prospect capital