Lorsqu'il s'agit de sécuriser les données, la rapidité compte. Alors que de nombreux fournisseurs de DSPM promettent une intégration rapide, leurs déploiements s'étendent souvent sur des jours ou des semaines en raison de prérequis complexes et de configurations manuelles.

La plateforme SaaS de Varonis se distingue comme l’option de déploiement la plus rapide et la plus sécurisée, permettant aux entreprises d’obtenir une visibilité et une protection totales en quelques minutes, et non en quelques jours.

Pourquoi la vitesse est un avantage concurrentiel

La plupart des fournisseurs de DSPM exigent des étapes de configuration approfondies : automatisation des connecteurs cloud, configuration des API et validation des autorisations dans plusieurs environnements. Ces processus impliquent souvent une coordination longue entre les équipes informatiques, de sécurité et de conformité. Varonis élimine ces goulots d'étranglement grâce à :

- Collecteurs de cloud privé légers qui s'installent en quelques minutes et prennent en charge le déploiement de l'infrastructure sous forme de code sur n'importe quel hyperscaler.

- Aucune infrastructure lourde : pas de serveurs SQL, de clusters Solr, ni de moteurs DSP.

- Intégrations automatisées basées sur des API pour des plateformes comme Microsoft 365, AWS et Salesforce.

- Des politiques et des modèles de risque préétablis qui commencent à fonctionner immédiatement.

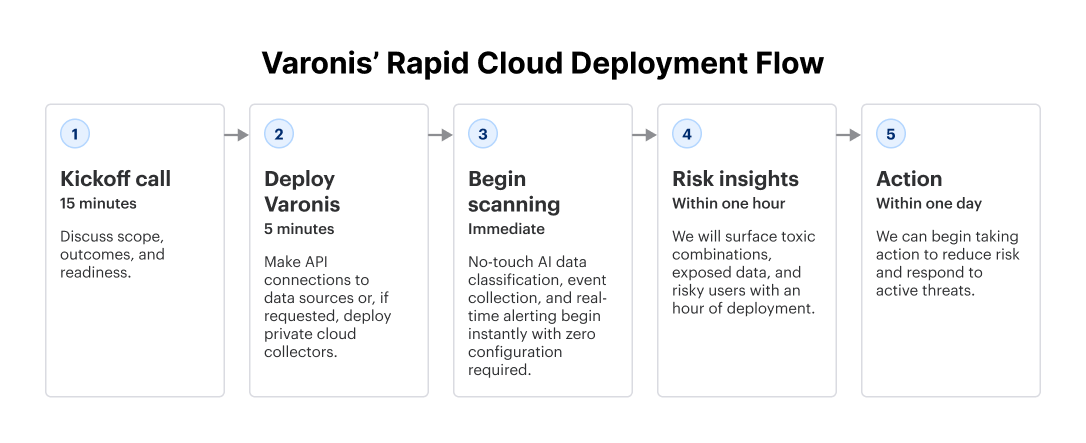

Étapes clés de déploiement avec Varonis

- Lancement et prérequis : contrôles minimaux validés par des outils automatisés.

- Installation de Private Cloud Collector (si nécessaire) : se télécharge depuis le portail SaaS et se déploie en quelques minutes. Garantit que les données sensibles ne quittent pas votre environnement.

- Intégration de domaines et de sources de données : ajoutez Microsoft 365, AWS et d'autres sources à l'aide de flux de travail guidés.

- Protection immédiate : la classification pilotée par grands modèles de langage, la collecte d'évènements, l'inventaire des identités/autorisations et l'alerte en temps réel commencent dès qu'une source de données est connectée. Notre équipe MDDR commence immédiatement à trier les alertes et à y répondre 24 heures sur 24, 7 jours sur 7, même pendant une étude de faisabilité.

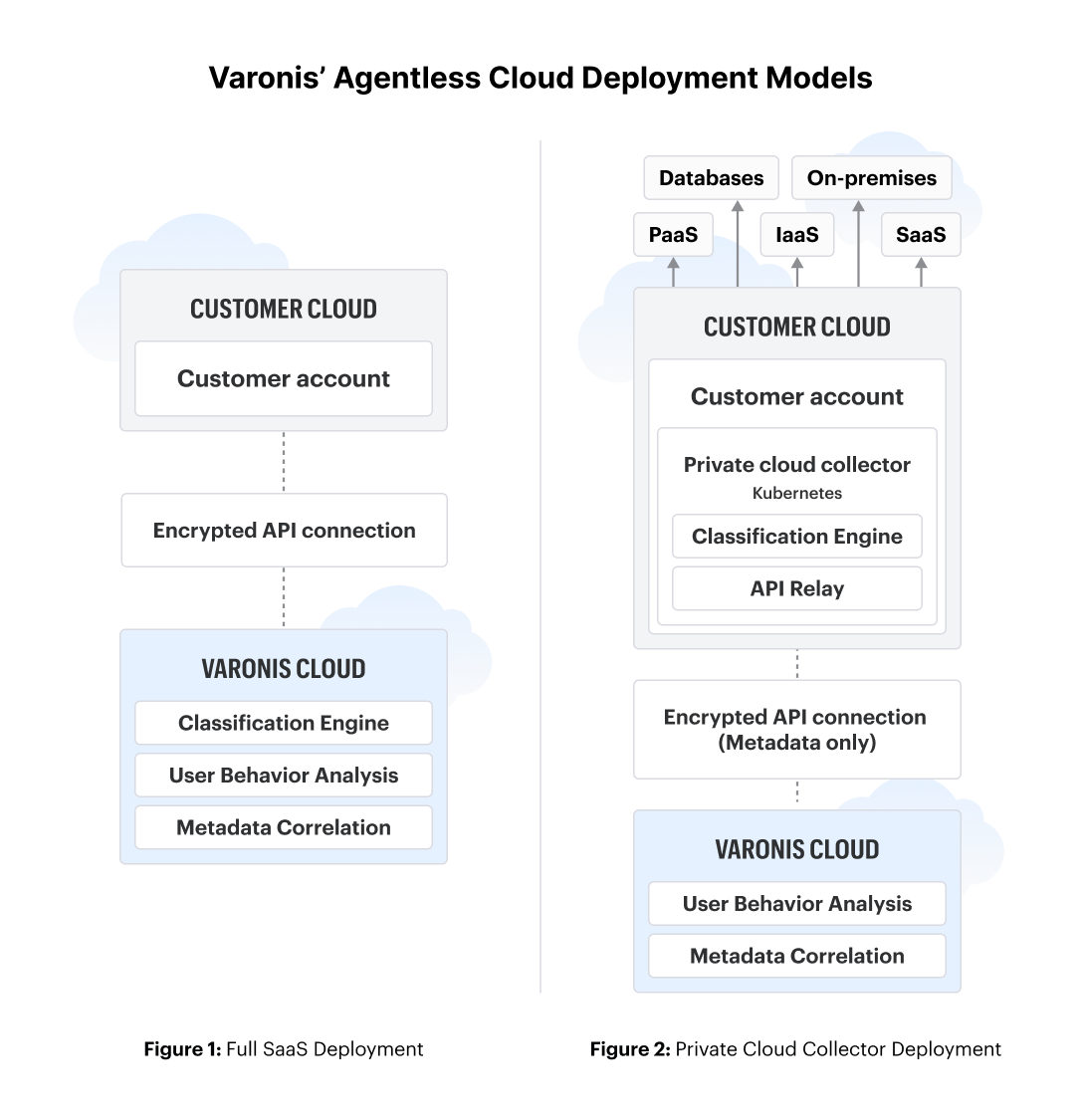

Architecture sans agent et options de déploiement

L'architecture de Varonis, basée sur une API sans agent, se connecte directement aux services cloud pour une visibilité et une action en temps réel. L'architecture de collecte de cloud privé Varonis préserve la souveraineté des données en envoyant uniquement les métadonnées à la plateforme SaaS pour analyse.

Différences concurrentielles :

- Rapidité et rentabilité : le déploiement est simple et rapide, même dans des environnements complexes. Les clients peuvent intégrer un grand nombre de sources de données en même temps et commencer à comprendre et réduire les risques presque immédiatement.

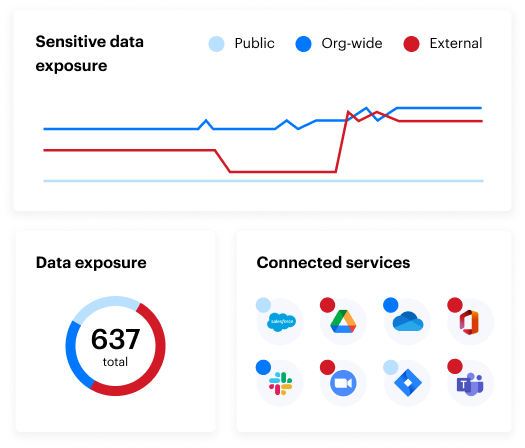

- Couverture : dès que les sources de données sont connectées, nous répertorions instantanément les ressources et utilisateurs cloud et analysons les données à grande vitesse dans des environnements sur site, SaaS et hybrides. Notre couverture donne une image complète de l'endroit où se trouvent les données sensibles et de la manière dont on y accède. D'autres DSPM ont une couverture limitée et s'appuient sur l'échantillonnage, ce qui vous donne une visibilité partielle.

- Des fonctionnalités approfondies pour l'ensemble de vos données : nous ne nous contentons pas de présenter des résultats superficiels. Nous analysons continuellement l’exposition, les autorisations, le comportement et les risques, puis automatisons la correction afin que les équipes ne soient pas obligées de revoir et de résoudre les problèmes un par un. Varonis est la seule plateforme DSPM qui intègre une piste d'audit complète de l'activité pour fournir des alertes en temps réel et une analyse forensique complète.

- Échelle : que vous protégiez quelques systèmes centraux ou un parc de données global couvrant des centaines de sources de données, notre architecture résiste sans ajouter de charge opérationnelle. Nous étendons la couverture et les performances de concert, afin que les clients n'aient jamais à choisir entre la vitesse, la simplicité ou une protection complète à mesure que leur empreinte de données s'agrandit.

- Sécurité des produits : nous répondons à certaines des normes les plus exigeantes du secteur. Notre plateforme native cloud est autorisée chez FedRAMP Moderate, l’un des référentiels les plus élevés en matière de sécurité cloud, et nous l’associons à des certifications telles que SOC 2 Type II, SOC 3, ainsi que plusieurs normes ISO couvrant la sécurité, les contrôles cloud et la confidentialité.

Intégration avec les sources de données

Déploiement et découverte automatisés

- Installation en un seul script : exécutez un seul script qui télécharge automatiquement l’image du collecteur, les artefacts Kubernetes et termine l’installation.

- Détection automatique de l’environnement : le script détecte les environnements Kubernetes existants (K3S, kubectl, MicroK8s) et installe/configure K3S si nécessaire, y compris la détection et la résolution des conflits réseau.

- Soutien à l’airgap : pour les environnements hors ligne, le script récupère tous les fichiers nécessaires depuis un bucket S3 privé et configure les registres locaux.

- Découverte automatique : Varonis découvre automatiquement les ressources en inventoriant ce qui est disponible dans un dépôt de données connecté, comme en répertoriant toutes les bases de données dans un compte Databricks ou en identifiant tous les buckets S3, bases de données RDS et instances EC2 après l’intégration d’un compte AWS. La classification des données, l'analyse des autorisations et la surveillance des évènements peuvent commencer sans effort manuel.

Options de déploiement flexibles

- Prise en charge de plusieurs plateformes : Varonis peut être déployé sur des machines virtuelles, Kubernetes gérés (EKS/AKS), AWS ECS, OpenShift, GCP, OKE et Nutanix.

- Intégrations cloud-native :les déploiements AWS ECS et EKS exploitent les services gérés, réduisant ainsi le besoin de configuration manuelle de clusters et de configuration réseau avancée.

- Prise en charge Terraform : la feuille de route future inclut des déploiements basés sur Terraform pour une automatisation accrue sur AWS, Azure et GCP.

Une équipe de déploiement reconnue mondialement

- Services de déploiement en douceur : programmation juste à temps avec l’assistance d’experts pour obtenir une visibilité sur votre environnement et sur les exigences des clients.

- Assistance internationale : des techniciens dédiés au déploiement sont disponibles dans tous les principaux fuseaux horaires pour s'adapter aux fenêtres de changement, aux empreintes de clients internationaux et à la continuité des activités.

- Déploiement mains libres : Varonis s'occupera de toutes les intégrations, en collaborant avec vos administrateurs à chaque étape.

Après le déploiement

- Affectation simplifiée des services : les collecteurs peuvent être affectés aux services pendant ou après l’intégration via un flux de travail d’interface utilisateur simple.

- Surveillance centralisée : le moniteur de classification offre une vue unifiée de l'activité de balayage de tous les services.

- Auto-guérison : le SaaS de Varonis surveille en permanence l’état du système et met en lumière les problèmes via son centre de notifications de santé système, garantissant que les administrateurs sont alertés en temps réel des diagnostics de la plateforme à haute intensité. Il fournit également une remédiation et des diagnostics automatisés grâce à son architecture cloud-native, qui identifie de manière proactive les mauvaises configurations, les autorisations à risque et les problèmes opérationnels afin de maintenir la stabilité de la plateforme.

Améliorations futures

- Prise en charge plus large de la plateforme : expansion vers d’autres plateformes cloud et sur site.

- Automatisation améliorée : la feuille de route prévoit davantage d'options de déploiement et de capacités de gestion des secrets.

De l'évaluation à la production en un clin d'œil

Le modèle de déploiement clé en main de Varonis permet une transition transparente de l’étude de faisabilité à la production, en éliminant le besoin de réinstallation et en préservant toutes les informations recueillies au cours de l'évaluation.

Contrairement aux concurrents qui nécessitent des environnements séparés et des étapes de configuration en double, Varonis permet aux clients de passer directement en production avec la même configuration, les mêmes connecteurs et les mêmes modèles de risque déjà en place. Cette continuité permet d'accélérer le délai de rentabilité, de réduire les frais généraux et de s'assurer que les entreprises peuvent agir sur les résultats immédiatement après l'achat.

En supprimant les frictions et la complexité, les clients bénéficient d'un retour sur investissement plus rapide, de coûts de déploiement inférieurs et d'une amélioration immédiate de la posture de sécurité, tandis que les concurrents luttent souvent avec une intégration en plusieurs phases et des délais prolongés. Avec des collecteurs privés légers, des intégrations SaaS automatisées et des politiques prédéfinies prêtes dès le premier jour, Varonis offre non seulement une facilité de déploiement mais aussi un avantage concurrentiel qui se traduit par une réduction des risques et une meilleure conformité sans délai.

Déploiement Varonis comparé aux autres fournisseurs DSPM

Voici comment notre déploiement se compare à celui d'autres fournisseurs sur le marché.

Cloud Native

Oui (plateforme SaaS pure)

Non (propose à la fois des options SaaS et auto-hébergées)

Non (propose à la fois des pods SaaS et des machines virtuelles gérées par le client)

Non (SaaS avec options de gestionnaire d’analyse privé auto-hébergé pour AWS et Azure)

Oui (plateforme SaaS pure)

Minimal (entièrement sans agent)

Lourd (nécessite des services)

Lourd (nécessite des services)

Modérées

Minimal (proxy nécessaire sur site)

Couverture hybride

Oui

Partiel (proxy nécessaire sur site)

Surveillance de l'activité des bases de données

Oui (sans agent)

Non

Non

Non

Détection et réponse aux menaces

Non (axé sur la confidentialité, découverte uniquement)

Non (axé sur la confidentialité, découverte uniquement)

Non (axé sur la confidentialité, découverte uniquement)

MANIPULATION DES DONNÉES

Classification locale sécurisée des données IA

Option de classification locale des données

Option de classification locale des données

Option de classification locale des données

Données client envoyées au cloud du fournisseur pour la classification des données IA

FedRAMP

FedRAMP Moderate est autorisé

Aucun

Aucun

Aucun

Aucun

Remédiation native

Oui (flux de travail de correction automatisés, vérifications d'accès, application des politiques intégrée à la plateforme)

Limité (intégrations Jira, ServiceNow et SOAR principalement basées sur la gestion des tickets)

Limité (application et correction des politiques principalement via des flux de travail et des intégrations)

Limité (intégration avec DLP, CASB, DRM pour l’application, pas la correction native)

Limité (s'intègre principalement avec IAM et les systèmes de tickets pour les flux de travail de correction)

Analyse incrémentale

Oui (ne scanne que les données nouvelles ou modifiées après le scan initial)

Non (il faut effectuer un scan complet à chaque fois)

Non (il faut effectuer un scan complet à chaque fois)

Non (il faut effectuer un scan complet à chaque fois)

Non (il faut effectuer un scan complet à chaque fois)

Analyse complète

Oui (analyse continue de chaque objet par défaut)

Échantillonnage par défaut alias « hyperscan »

Analyses complètes programmées

Analyses complètes programmées

Échantillonnage par défaut (analyses complètes sur demande)

Principaux points de différenciation de Varonis :

- Seul fournisseur à proposer une véritable analyse incrémentielle : analyse uniquement les données nouvelles/modifiées en temps réel par rapport aux concurrents nécessitant une nouvelle analyse complète

- Seul fournisseur disposant d’une autorisation FedRAMP Moderate : premier et unique DSPM à obtenir cette certification (mai 2025)

- Seul fournisseur avec une solution de correction automatisée native : moteur de correction intégré contrairement aux concurrents qui s’appuient sur des intégrations tierces de gestion des tickets/SOAR.

- Déploiement véritablement natif du cloud : SaaS pur avec des collecteurs légers par rapport aux concurrents nécessitant une infrastructure gérée par le client (BigID, Securiti, Concentric AI proposent tous des options auto-hébergées)

- Aucune charge d'infrastructure : pas de machines virtuelles, de pods ou d'infrastructure client importante par rapport aux modules de machines virtuelles de Securiti et aux exigences d'auto-hébergement de BigID/Concentric

Récapitulatif

Le SaaS de Varonis offre le déploiement du DSPM le plus rapide du secteur, offrant aux entreprises une visibilité immédiate et une protection sur les risques, tandis que les concurrents prennent des jours voire des semaines.

Veuillez noterque cet article a été traduit avec l'aide de l'IA et révisé par un traducteurhumain.

Que dois-je faire maintenant ?

Vous trouverez ci-dessous trois solutions pour poursuivre vos efforts visant à réduire les risques liés aux données dans votre entreprise:

Planifiez une démonstration avec nous pour voir Varonis en action. Nous personnaliserons la session en fonction des besoins de votre organisation en matière de sécurité des données et répondrons à vos questions.

Consultez un exemple de notre évaluation des risques liés aux données et découvrez les risques qui pourraient subsister dans votre environnement. Cette évaluation est gratuite et vous montre clairement comment procéder à une remédiation automatisée.

Suivez-nous sur LinkedIn, YouTube et X (Twitter) for pour obtenir des informations sur tous les aspects de la sécurité des données, y compris la DSPM, la détection des menaces, la sécurité de l’IA et plus encore.

.png)

.png)