Que votre objectif soit de prévenir les ransomwares, de renforcer votre posture de sécurité ou de permettre à votre organisation d'agir rapidement et en toute sécurité grâce à l'IA, la sécurité des données consiste en fin de compte à obtenir des résultats mesurables. Les résultats nécessitent plus qu'un simple logiciel. Les résultats nécessitent une expertise, une exécution et un partenaire qui reste impliqué bien après la conclusion de l'accord.

C'est pourquoi nous associons notre plateforme de sécurité des données de pointe à des services haut de gamme afin de vous permettre d'atteindre vos objectifs de sécurité. Notre succès se mesure à votre réussite : stopper les violations, répondre aux exigences de conformité et faire progresser les initiatives liées à l'IA.

Varonis Concierge offre une suite complète de services complémentaires qui assurent aux clients des résultats concrets en matière de sécurité. Dès l'intégration personnalisée et les conseils techniques proactifs jusqu'à une veille sur les menaces de niveau international et une exécution concrète pour tout, des enquêtes aux audits complexes, nous vous offrons un service de qualité. Nous sommes une extension de votre équipe.

Dans cet article, nous détaillerons les services inclus dans Varonis Concierge et expliquerons comment nous aidons les organisations à atteindre leurs objectifs en matière de sécurité des données et d'IA.

Il n’y a pas de support meilleur que celui de Varonis. Ce n'est pas juste un outil, c'est une relation. Nous avons toujours senti que Varonis était là pour nous, et ils n'ont jamais faibli. C’est pour ça que j’aime Varonis.

"Brian Valiquette, Directeur, Risques et Conformité de la Sécurité de l’Information, Wyndham Hotels

Les logiciels à eux seuls ne suffisent pas

Le marché de la sécurité des données est saturé de fournisseurs qui promettent monts et merveilles mais disparaissent une fois le contrat signé. En conséquence, les organisations se retrouvent généralement dans l'une des trois situations suivantes :

- Manque de services : De nombreux fournisseurs affirment que leur solution « fonctionne parfaitement », sans tenir compte de la complexité inhérente à la mise en œuvre de la sécurité des données dans un contexte de menaces en constante évolution. Pour obtenir des résultats significatifs, les clients doivent souvent recourir à des services coûteux de tiers.

- Besoin d'ETP à temps plein : Ce qui est omis dans le discours de vente, c'est la nécessité d'embaucher des employés spécialisés à temps plein pour voir quelque résultat que ce soit. Ces besoins en personnel non planifiés font grimper le coût total bien au-delà de ce qui a été vendu à l'origine.

- Des services de base coûteux : Même lorsque les fournisseurs proposent des services, ceux-ci sont souvent limités, basiques et coûteux. Les coûts des services les plus élémentaires dépassent parfois 100 000 dollars pour une valeur minime.

Lorsqu'elles sont confrontées à l'un de ces scénarios, les organisations ne peuvent souvent pas justifier le coût des services externes, des nouvelles embauches ou des services de base surévalués. Au lieu de cela, la solution devient un logiciel inutilisé, ramenant l’équipe au point de départ. Des mois de navigation dans le cycle de vente et d'intégration sont gaspillés avec peu à montrer pour cela.

Conseils d'experts, exécution et partenariat

Chez Varonis, le succès se mesure en fonction des résultats obtenus par les clients. Pour garantir à chaque client des résultats concrets, nous proposons Varonis Concierge, notre service client complet et assuré par des experts, sans frais supplémentaires.

Varonis Concierge propose un accompagnement personnalisé, un partenariat stratégique et une mise en œuvre continue grâce à :

- Mise en œuvre clé en main : Dès le premier jour, notre équipe gère tout — aucune installation, configuration ou paramétrage requis de votre part. Nous adaptons votre déploiement à votre environnement et à vos objectifs, afin de vous assurer une réussite immédiate et durable.

- Un engagement technique proactif : Chaque client est jumelé à un gestionnaire de compte technique (TAM) qui assure une optimisation continue et un soutien stratégique. Grâce à des contrôles de santé réguliers, des QBR prêts à être présentés au conseil d'administration, et une expertise en réponse aux incidents et en analyse forensique toujours active, votre TAM vous assure d'obtenir la valeur maximale de la plateforme Varonis.

- Planification et exécution de cas d’utilisation : Que vous vous prépariez à des initiatives d’IA, amélioriez votre posture de sécurité, réduisiez les risques ou gériez un audit complexe, nos experts travaillent avec vous pour définir, hiérarchiser et exécuter vos objectifs.

- Renseignements de classe mondiale sur les menaces : Grâce au laboratoire de détection des menaces de Varonis, vous bénéficiez de recherches de pointe, de meilleures pratiques et d'informations proactives pour suivre l’évolution des menaces.

Il n'y aurait pas moyen de s'attaquer à ce que nous avons fait au cours des trois dernières années sans la visibilité et les personnes qui sont intervenues de Varonis et ont apporté leurs connaissances et leur expertise.

Megan Danley, consultante en gouvernance de l'information chez Aflac

Notre expertise en action

Varonis Concierge est spécialisé dans l'aide aux organisations pour atteindre ses objectifs en matière de sécurité des données. Nous aidons nos clients à relever des défis complexes. Examinons deux cas d'utilisation pour voir comment Varonis va au-delà des logiciels pour permettre à ses clients d'atteindre des objectifs de sécurité ambitieux.

Permettre un déploiement rapide et sécurisé de Copilot

Une grande entreprise de production alimentaire s’est associée à Varonis pour déployer Microsoft Copilot dans toutes les unités commerciales. Ils avaient besoin d'augmenter la productivité basée sur l'IA tout en maintenant une sécurité des données stricte.

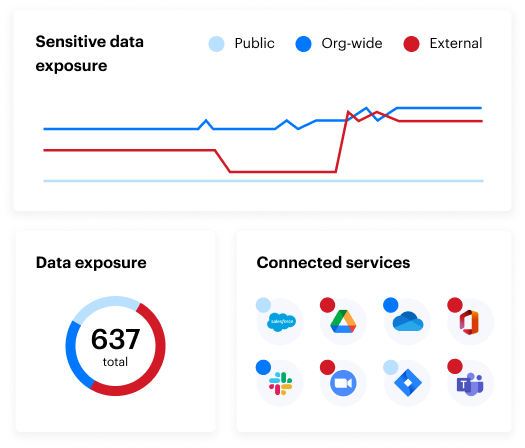

Au cours du projet pilote initial de huit utilisateurs, l'équipe a identifié un niveau préoccupant d'exposure aux données sensibles, en particulier compte tenu de la petite taille du projet pilote. Une évaluation des risques réalisée par Varonis a révélé les éléments coupables : un accès généralisé à SharePoint et une taxonomie de classification complexe couvrant 50 types de données.

Varonis Concierge a élaboré un plan de vol sur mesure : correction des accès excessifs, application des étiquettes Purview, surveillance des interactions Copilot et développement de règles de classification personnalisées. L'équipe a également renforcé la posture de sécurité globale de l'organisation en supprimant les utilisateurs et les permissions obsolètes, ouvrant la voie à une base sécurisée pour le déploiement de Copilot.

Avec Varonis Concierge et les automatisations de la plateforme, l’entreprise a classé 700 000 fichiers sensibles, en Labeling 80 % pour la conformité DLP et CIS. L’exposure au Microsoft 365 a chuté de 97,5 %, la surexposition OneDrive a été éliminée, et 53 000 permissions Tale ont été supprimées. Les tableaux de bord d’activité de Copilot suivaient les références de fichiers sensibles et émettaient des alertes sur les risques potentiels. Les résultats ont non seulement assuré le déploiement, mais ont également démontré la préparation organisationnelle pour Copilot, permettant un déploiement plus large et positionnant l'organisation pour accélérer son utilisation de l'IA.

Passer un audit complexe avec brio

Une organisation de santé de taille moyenne a sollicité l’assistance de Varonis pendant un audit critique. Les systèmes hérités et la propriété floue des données ont rendu difficile la preuve du contrôle sur les informations de santé protégées (PHI). Avec des employés gérant des environnements disparates, l'organisation manquait de visibilité sur les endroits où les informations de santé protégées (PHI) étaient stockées et où elles étaient exposées, créant ainsi un risque de non-conformité.

Varonis Concierge a élaboré un plan opérationnel pour découvrir, classer et analyser les PHI avant l’audit. En 35 jours, Varonis a découvert plus de 12 000 dossiers contenant des PHI exposés et a mis en place une remédiation automatisée, réduisant l’exposure de 87 %. Cela a non seulement permis à l'organisation de mener à bien l'audit, mais aussi d'adopter une posture de sécurité plus résiliente et durable.

Le soutien de Varonis est sans précédent, et leur équipe continue d’évoluer et d’améliorer ses produits pour s’aligner sur le rythme rapide de l’industrie.

AL Faella, DSI, Prospect Capital

Obtenir de vrais résultats avec Varonis

La sécurité des données est complexe. Les organisations ont besoin d'expertise pour obtenir de véritables résultats en matière de sécurité. Varonis met à votre disposition une équipe d'experts qui guident des milliers d'organisations. Avec plus de 20 ans d'expérience dans la sécurité des données, Varonis possède l'expertise et la technologie nécessaires pour vous aider à atteindre vos objectifs de sécurité.

Prêt(e) à atteindre vos objectifs en matière de sécurité des données ? Vous pouvez essayer Varonis gratuitement pour découvrir comment notre programme de concierge permet des résultats plus rapides, plus sûrs et efficaces.

Pour plus d’informations sur l’essai gratuit, consultez https://www.varonis.com/trial.

Veuilleznoter que cet article a été traduit avec l'aide de l'IA et révisé par untraducteur humain.

Que dois-je faire maintenant ?

Vous trouverez ci-dessous trois solutions pour poursuivre vos efforts visant à réduire les risques liés aux données dans votre entreprise:

Planifiez une démonstration avec nous pour voir Varonis en action. Nous personnaliserons la session en fonction des besoins de votre organisation en matière de sécurité des données et répondrons à vos questions.

Consultez un exemple de notre évaluation des risques liés aux données et découvrez les risques qui pourraient subsister dans votre environnement. Cette évaluation est gratuite et vous montre clairement comment procéder à une remédiation automatisée.

Suivez-nous sur LinkedIn, YouTube et X (Twitter) for pour obtenir des informations sur tous les aspects de la sécurité des données, y compris la DSPM, la détection des menaces, la sécurité de l’IA et plus encore.

.png)

.png)