Im übergeordneten Datensicherheitsgeschehen sind DSGVO-Daten nicht unbedingt wichtiger als andere sensible Daten, erfordern aber ganz bestimmte Kontrollen, Richtlinien und Prozesse – wobei Compliance durch die Androhung bedeutender Bußgelder durchgesetzt wird. Nachdem Sie Ihre DSGVO-Daten entdeckt und identifiziert haben, müssen Sie diese Daten sichern und schützen können.

Die Vorschriften für den Schutz von DSGVO-Daten sind in DSGVO Artikel 25:(„Datenschutz durch Technikgestaltung und durch datenschutzfreundliche Voreinstellungen“) festgelegt. Varonis hilft beim Automatisieren und Umsetzen eines Prozesses zum Einführen und Pflegen eines Modells nach dem Prinzip der notwendigsten Berechtigung, mit dem dieser Teil der DSGVO erfüllt werden kann. Sobald Sie den Zugriff auf die Daten beschränkt haben, können Sie DSGVO-Daten aktiv schützen, indem Sie die Dateiaktivität und das Benutzerverhalten analysieren, die Verarbeitung dieser Daten automatisieren und Ihre DSGVO-Daten aktiv überwachen.

Anwenden von Sicherheitsanalysen auf DSGVO-Daten

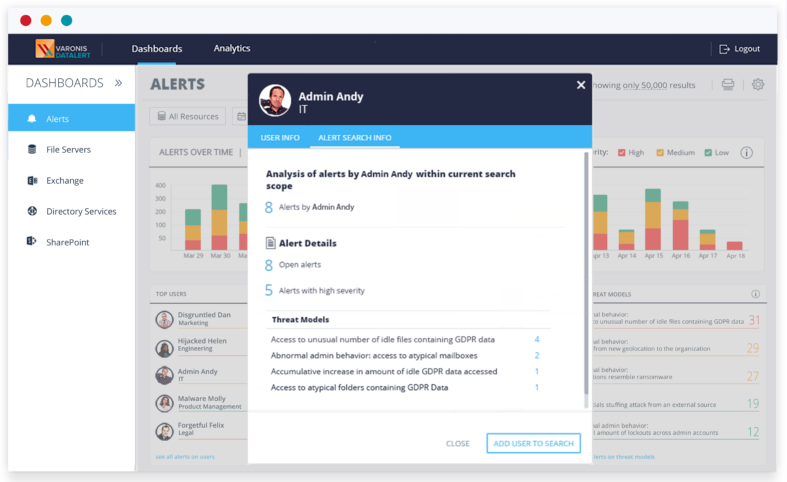

Varonis untersucht die Dateiaktivität und das Benutzerverhalten mit Datensicherheitsanalysen und DatAlert wendet spezifische Bedrohungsmodelle zum Überwachen und Melden verdächtiger Aktivitäten mit DSGVO-Daten an. Nachfolgend finden Sie eine Auswahl einiger unserer DSGVO-Bedrohungsmodelle:

Bedrohungsmodell: Zugriff auf eine ungewöhnliche Anzahl ungenutzter DSGVO-Dateien

Funktionsweise: DatAlert löst Alarm aus, wenn ein Benutzer auf eine statisch signifikante Anzahl von DSGVO-Dateien zugreift, auf die er zuvor nicht zugegriffen hat (d. h. die er nicht erstellt oder geändert hat).

Bedeutung: Das Benutzerkonto sucht nach Dateien mit DSGVO-Daten, auf die es normalerweise nicht zugreift. Bei dem Angriff könnte es sich um einen Infiltrationsversuch, die Übernahme eines Kontos oder einen Hinweis für eine Datenschutzverletzung handeln.

Einsatzorte: Dell Fluid, EMC, Hitachi NAS, HP NAS, NetApp, OneDrive, Sharepoint, SharePoint Online, Unix, Unix SMB, Windows, Nasuni, HPE 3PAR File Persona

Bedrohungsmodell: Ungewöhnlich hohe Anzahl gelöschter oder geänderter DSGVO-Dateien

Funktionsweise: DatAlert erkennt, wenn ein Benutzerkonto im Vergleich zum typischen Verhalten dieses Benutzers eine ungewöhnliche Anzahl von Dateien löscht oder ändert, die DSGVO-Daten enthalten.

Bedeutung: Wenn Benutzer viele Dateien löschen oder ändern, könnte es sich dabei um den Versuch handeln, Spuren zu verwischen, Daten zu stehlen oder Informationen zu ändern. Dieses Verhalten weist häufig darauf hin, dass ein Angreifer versucht, kritische Daten zu beschädigen oder zu zerstören, beispielsweise im Rahmen eines Denial-of-Service-Angriffs. Möglicherweise räumt einfach ein Benutzer seine Datenbestände auf, aber mit größerer Wahrscheinlichkeit ist dies ein Versuch, Daten zu stehlen (oder zu vernichten).

Einsatzorte: Dell Fluid, EMC, Hitachi NAS, HP NAS, NetApp, OneDrive, Sharepoint, SharePoint Online, Unix, Unix SMB, Windows, Nasuni, HPE 3PAR File Persona

Bedrohungsmodell: Ungewöhnlich hohe Anzahl verweigerter Zugriffe auf DSGVO-Dateien

Funktionsweise: DatAlert erkennt einen Anstieg der Anzahl der DSGVO-Dateien, auf die ein Benutzer erfolglos zugreifen wollte.

Bedeutung: Wenn ein Benutzer in einer bestimmten Zeitspanne so häufig erfolglose Zugriffsversuche unternimmt, ist er wahrscheinlich auf der Suche nach Daten, die ihn nichts angehen und auf die er nicht zugreifen soll. Höchstwahrscheinlich sollte er nicht nach solchen Daten suchen. Also versucht jemand, mit diesem Konto auf DSGVO-Daten zuzugreifen, um sie zu exfiltrieren.

Einsatzorte: EMC, Windows, Hitachi NAS

DatAlert kennzeichnet verdächtige Aktivitäten und ungewöhnliches Verhalten in Bezug auf DSGVO-Daten und unterstützt die Untersuchung und Forensik bei potenziellen Bedrohungen. DatAlert gibt Ihnen auch die entscheidende Vorwarnung, die Sie benötigen, um die von der DSGVO vorgesehene Meldefrist von 72 Stunden bei Datenschutzverletzungen einzuhalten.

Zu den bewährten Vorgehensweisen zählt, einen Alarmreaktionsplan in Übereinstimmung mit den Sicherheitspraktiken und -richtlinien Ihres Unternehmens zu entwickeln, der Ihnen einen umsetzbaren Plan zur Untersuchung von auffälligen Verhaltensweisen und verdächtigen Aktivitäten an die Hand gibt.

Automatische Verschiebung von DSGVO-Daten in die Quarantäne

Um im täglichen Geschäft alle Vorschriften einzuhalten, müssen Sie erkennen, wenn neue ungesicherte DSGVO-Daten anfallen, und diese so schnell wie möglich schützen.

Und wenn Benutzer neue Dateien erstellen, besteht immer die Möglichkeit, dass darin DSGVO-Daten ohne den erforderlichen Schutz vorliegen. Die Datenklassifizierungs-Engine erkennt ohne Unterlass neue DSGVO-Daten in Ihren Netzwerkverzeichnissen und kann diese Informationen an die Data Transport Engine weitergeben. Die Data Transport Engine kann daraufhin bei der nächsten planmäßigen Ausführung die neu erkannten Dateien mit DSGVO-Daten in einen Quarantäne-Ordner verschieben. Sobald die DSGVO-Daten in die Quarantäne verschoben und gesichert sind, können Sie im Rahmen einer Untersuchung bestimmen, wer Zugrihttps://www.varonis.com/products/data-transport-engine/ff auf sie haben soll, wo sie gespeichert werden und welche zusätzlichen Bedingungen zur Einhaltung der DSGVO erfüllt werden müssen.

Überwachen Ihrer DSGVO-Daten

Eine ganzheitliche Betrachtungsweise Ihres DSGVO-Sicherheitsstatus zu wahren, ist unerlässlich. Varonis stellt Ihnen mehrere Berichte zur Verfügung, mit denen Sie Ihre DSGVO-Daten verfolgen können, die in Ihrem Posteingang oder in einem freigegebenen Ordner abgelegt werden.

Im Bericht 12.I.02 „Offener Zugriff auf sensible Daten“ finden Sie Informationen zu allen Daten, die in Ihrem Netzwerk die Klassifizierungskriterien für DSGVO-Daten erfüllen und innerhalb der von Ihnen festgelegten Zeitspanne gefunden wurden. Wenn Sie neue Treffer mit der Data Transport Engine in die Quarantäne verschieben, können Sie diesen Bericht als Ausgangspunkt für die Untersuchung der entsprechenden Dateien verwenden. Wenn Sie nicht mit der Data Transport Engine arbeiten, müssen Sie sicherstellen, dass die Daten so schnell wie möglich gesperrt werden.

Möchten Sie gerne erfahren, wie Sie in Bezug auf die DSGVO dastehen? Sichern Sie sich eine kostenlose 30-tägige DSGVO-Bereitschaftsprüfung, um zu erfahren, wie Varonis Sie beim Schutz Ihrer DSGVO-Daten unterstützen kann.

Wie soll ich vorgehen?

Im Folgenden finden Sie drei Möglichkeiten, wie Sie das Datenrisiko in Ihrem Unternehmen verringern können:

Vereinbaren Sie eine Demo mit uns, um Varonis in Aktion zu erleben. Wir passen die Session an die Datensicherheitsanforderungen Ihres Unternehmens an und beantworten alle Fragen.

Sehen Sie sich ein Beispiel unserer Datenrisikobewertung an und erfahren Sie, welche Risiken in Ihrer Umgebung lauern könnten. Varonis DRA ist völlig kostenlos und bietet einen klaren Weg zur automatischen Sanierung.

Folgen Sie uns auf LinkedIn, YouTubeund X (Twitter), um kurze Einblicke in alle Themen der Datensicherheit zu erhalten, einschließlich Data Security Posture Management (DSPM), Bedrohungserkennung, KI-Sicherheit und mehr.