ソーシャルエンジニアリングは、サイバーセキュリティと心理学の交差点に位置し、悪意のある目的を達成するために人間の行動を悪用します。ケビン・ミトニックの伝説的な詐欺から今日のAI駆動の脅威まで、カイル・ニールセンとトム・バルネアによるこのブログ投稿は、実際の例を掘り下げ、最近の調査中にマネージドデータ検出および対応(MDDR)チームによって発見された洗練された技術を明らかにします。

脅威の状況がどのように変化してきたか、そして攻撃者がどのようにサイバー攻撃を実行できるようになったのかを具体的な例を交えながら読み進めてください。

ナイジェリアの王子は死んだ。ヴィッシング万歳!

まず、一般的なソーシャルエンジニアリングの手法とその進化について見ていきましょう。

「ナイジェリアの王子」詐欺(別名「ナイジェリア詐欺」または「419詐欺」)は、前払い詐欺に分類されます。この詐欺は、詐欺師が裕福な人物を装い、多額の資金を国外に送金する手助けが必要であり、その見返りとして資金の一部を分け与えると約束するというものです。同意すると、金銭の前払いや個人情報を要求されますが、お金は一切受け取れません。

FBIによると前払い詐欺は、「被害者がより価値のあるもの(ローン、契約、投資、贈り物など)を受け取ることを期待して誰かに金銭を支払い、その後ほとんど何も受け取らないか、何も受け取らない場合に発生」します。こうした詐欺では、攻撃者は何千通ものメールを送信し、できるだけ多くの人を騙そうとします。

今日、ソーシャルエンジニアリング攻撃はより戦略的かつ精密になり、攻撃者は多くの人から少額の金銭を搾取しようとするのではなく、組織内でより高い権限を持つ個人、例えばネットワークにおける高い権限、リモートツールや機密データへのアクセス権、そして多額の金融取引を行う能力を持つ個人を標的にするようになっています。

フィッシング攻撃は、広範囲にわたる無差別な手法から、スピアフィッシングやホエーリングといった、より標的を絞った手法へと進化してきた。スピアフィッシングは特定の個人を標的にしてパーソナライズされたメールを送信する手法であり、ホエーリングはCFOやCEOといった著名な人物を標的とします。

こうした変化により、攻撃はより静かに行われる傾向があり、ハッカーが成功した場合に得られる利益は著しく大きくなる可能性があります。例えば、Exchangeのログに、外部送信者から複数のユーザーに同時に100通のメールが送信されているのと、CFOやITディレクターに1通のメールが送信されているのとでは、状況が全く異なることを想像してみてください。どちらがより疑わしいでしょうか?

AI – 攻撃者インテリジェンス

AI技術の台頭は間違いなくソーシャルエンジニアリングの様相を変えました。著しい進歩を遂げた技術の一つにプリテキスティングがあります。プリテキスティングとは、被害者が虚偽の口実に基づいて攻撃者の指示に従わざるを得ないと感じる状況を指します。この方法では、攻撃者は組織のパートナー、クライアント、または幹部アカウントになりすまします。

当社のMDDRフォレンジック専門家は、大手資産運用会社による調査を支援しました。同社は非常に巧妙なソーシャルエンジニアリング攻撃の被害に遭いました。攻撃者は広範囲にわたる調査を行い、特に財務部門の上級グループマネージャーを対象としていました。

攻撃は、この組織が通常協業している正当な第三者を装い、DocuSignから送信されたように見せかけた偽の秘密保持契約(NDA)から始まりました。マネージャーは書類に署名した後、メールに記載されていた電話番号に電話するよう指示されました。しかし、誰も電話に出ませんでした。

翌日、攻撃者はマネージャーに「CEO」名乗る者と共に折り返しの電話をかけました。電話会議で、CEOは秘密保持契約が正当なものであり、作業を開始するには保証金が必要であることを確認しました。その結果、グループマネージャーは詐欺師に100万ユーロの保証金を送金しました。

調査の過程で、実際のCEOは通話に一切関わっていなかったことが明らかになりました。攻撃者はCEOの声を複製し、そのCEOの公開プロフィールを利用してグループマネージャーを操っていました。

雨のように降り注ぐフィッシングメール

仕事で最も忙しい日にITトラブルに見舞われることほど、無力感と絶望感を感じさせられることはないでしょう。他のサイバーセキュリティの脅威とは異なり、ソーシャルエンジニアリングはコードやネットワークアーキテクチャの欠陥の悪用に焦点を当てていません。その代わりに、人間の行動を利用します。人間の行動は、セキュリティチェーンにおいてしばしば最も弱い部分となるからです。

最近、当社のフォレンジックチームは複数の事例を調査し、ソーシャルエンジニアリング攻撃がいかに高度化し、戦略的になっているかを浮き彫りにするパターンを発見しました。

ステップ1.問題を作成する:

攻撃者は自分の話をより説得力のあるものにするために技術的な問題を作り出すことがあります。一般的な手法の一つに、メール爆弾攻撃(グレイメール攻撃)と呼ばれるものがあり、攻撃者は被害者のメールアドレスを多数のサービスに登録することで、圧倒的な数のメールを送りつけます。これらのメールは正当なものですが、短時間に大量に届くことがあります。例えば、ある被害者は2時間足らずで3000通ものメールを受信しました。

ステップ2.救世主になりすます:

IT担当者以外に誰に連絡すればいいのでしょうか?被害者は、ヘルプデスクマネージャーを名乗る人物から電話を受け、問題を解決して予定通り業務を続けられるように手助けできると告げられました。このシナリオには、2種類のソーシャルエンジニアリング攻撃が含まれます。

- ビッシングはボイスフィッシングの略で、この手口では、詐欺師は電話を通して被害者を騙し、認証情報を提供させたり、デスクトップへのアクセスを許可させようとします。

- 対価型攻撃:この手法では、攻撃者は情報やアクセス権と引き換えに何らかのサービスを提供します。多くの場合、技術的な問題を解決しようとしているIT部門のメンバーを装います。

これらの戦術は、攻撃者が高度なマルウェアを開発する複雑な手順を踏むことなく、ユーザーのデバイスにアクセスするための簡単な方法を示しています。

ソーシャルエンジニアリングの影響が雪だるま式に拡大する現象

単純なソーシャルエンジニアリング攻撃によって引き起こされた雪だるま式効果の好例に、2023年9月に発生した出来事が挙げられます。

大手ホスピタリティ・エンターテイメント企業のMGM Resorts Internationalは、大規模なサイバー攻撃を受け、Bellagio、Aria、MGM Grandといったラスベガスの象徴的な施設を含む、傘下の全施設の運営が混乱しました。

この侵害は、ソーシャルエンジニアリング手法で知られるハッキンググループScattered Spider(別名Starfraud、UNC3944、Scatter Swine、Muddled Libra)によって仕組まれました。

同グループはMGMの従業員になりすまして複雑なビッシングキャンペーンを行いました。LinkedInから従業員の詳細を入手し、MGMのITヘルプデスクに連絡することで、攻撃者はMGMの内部システムへのアクセスを許可する認証情報を取得することができました。MGM Resortsは、今回の攻撃による損失額が推定1億ドルに上ると発表した。同社は攻撃者が要求した身代金の支払いを拒否しました。その後、顧客データを適切に保護できなかったとして、MGM Resortsと(同様の攻撃を受けた)Caesars Entertainmentの両社に対して複数の集団訴訟が提起されました。

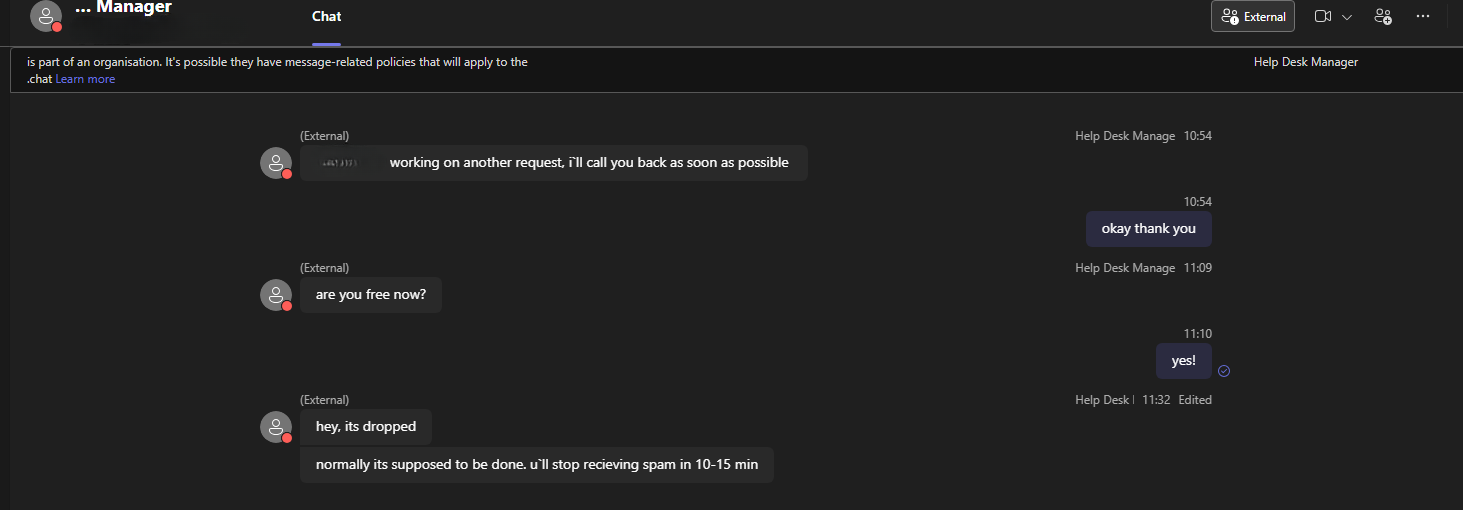

一度騙されたら相手が悪い、二度騙されたら自分が悪い:フィッシング詐欺の実態

MGMの侵害事件以降、Varonis Forensicsは複雑な「ビッシング」攻撃が大幅に増加していることを確認しています。いくつかのケースでは、脅威アクターであるBlack Bastaは、「Helpdesk」、「Support Team」、または「Help Desk Manager」という名前のユーザーからのTeamsコールを介して被害者の信頼を得るために正規の「Microsoft Teams」テナントを使用していました。攻撃者は、社内のIT担当者を装い、ソーシャルエンジニアリングの手法を用いて、被害者に「クイックアシスト」と呼ばれるWindowsネイティブのリモート管理ツールを使用させます。

「クイックアシスト」ツールを使用すると、正規のWindowsネイティブツールであり、セキュリティ警告も発生しないため、詐欺師の行動に信憑性が増してしまいます。被害者は簡単に騙され、「Ctrl + Windows キー + Q」というショートカットキーを使ってコードを生成するウィンドウを開いてしまう可能性があります。このコードにより、攻撃者は被害者のコンピュータにアクセスできるようになります。一度アクセス権を得たら、得た足場を利用して特権をエスカレートさせたり横移動を試みることができます。

以下のスクリーンショットでは、攻撃者と被害者の間でTeams上で行われた実際のチャットを見ることができます。

図1:ITチームのメンバーになりすましたハッカー。

図1:ITチームのメンバーになりすましたハッカー。

攻撃者は最初の拠点から迅速に、より広い環境へと活動範囲を広げました。わずか数日のうちに、環境全体からテラバイト規模のファイルを盗み出すことに成功しました。

組織を保護する方法

従業員が巧妙なソーシャルエンジニアリングの罠に陥るのを防ぐことは、複雑で困難な課題となる場合があります。しかし、いくつかの技術的および人的戦略によって、攻撃者が成功する可能性を低減することができます。

TeamsとZoomの両方で、信頼できるドメインや組織のみに通信を制限するオプションがあります。

すべての信頼できるパートナーをリスト化し、実装することは時間がかかる可能性がありますが、潜在的なビジネスの中断について内部で議論した後に検討する価値はあります。

Microsoft Teamsは、すべてのユーザー向けに新しいフィッシング警告機能を導入する予定です。この機能は、外部ソースからのメッセージにおけるフィッシング詐欺の試みを自動的にチェックし、疑わしい可能性のあるチャットに対してユーザーに「承認またはブロック」のオプションを表示します。この積極的な対策は、セキュリティを強化し、ユーザーをフィッシング攻撃から守ることを目指しています。

一部の脅威アクターは、ビデオチャットアプリケーションの内蔵リモートコントロール機能を悪用しています。ZoomとTeamsの両方で、通話中に外部参加者が他の参加者の画面にリモートアクセスできるかどうかを選択できます。このオプションに関してはプラットフォームによって若干の違いがあるかもしれませんが、選択したプラットフォームの機能を確認し、組織のニーズに合わせて設定することをお勧めします。

条件付きアクセスポリシーを導入することは、組織におけるアクセス制御を強化する上で画期的な方法です。条件付きアクセスポリシーは、最も単純な形では「もし~ならば~する」という文です。つまり、ユーザーがリソースにアクセスしたい場合は、特定のアクションを完了する必要があるということです。例えば、ユーザーがMicrosoft 365のようなアプリケーションやサービスにアクセスしようとする場合、アクセス権を取得するために多要素認証を実行する必要があります。

条件付きアクセスポリシーを実装することで、地理的位置情報、ユーザーの種類、アプリケーション、さらにはトークン保護ポリシーに基づいてアクセスを制限できます。今日のセキュリティ環境では、攻撃者はEvilginxやMamba 2FAなどのツールを使用して中間者攻撃を行えるため、多要素認証(MFA)だけでは不十分です。

データアクセスのガバナンス

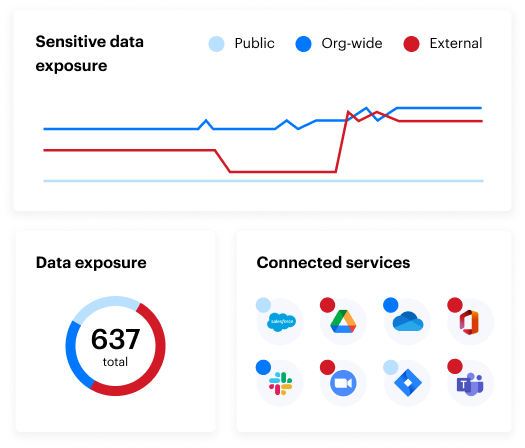

最小権限の原則は、将来の攻撃による被害範囲を縮小するための最良の方法の一つです。Varonisは、お客様の環境全体の機密データへのアクセスを可視化し、アクセスガバナンスを強化するお手伝いをします。

- ユーザートレーニング:組織のセキュリティ意識を最新の状態に保つことは困難でストレスの多い作業となる場合があります。しかし、どれだけ多くの技術的障壁を設けても、無自覚な従業員の一つのミスが大きな損害を引き起こす可能性があります。このような事故を防ぐためには、従業員への継続的な研修が不可欠です。私たちの推奨事項は以下のとおりです。

- 模擬フィッシング攻撃およびビッシング攻撃:従業員の対応をテストするために、定期的に模擬フィッシング攻撃およびビッシング攻撃を実施します。これは脆弱性を特定するのに役立ち、ソーシャルエンジニアリングの試みを認識して対応するための実践的な訓練を提供します。

- 個別対応型トレーニング:組織内のさまざまな部署や役割に合わせてトレーニングセッションをカスタマイズします。例えば、財務チームは財務ファイルに関するスピアフィッシング攻撃へのより集中的なトレーニングが必要になる可能性があり、カスタマーサービスチームはビッシングの手取を認識しておく必要があるでしょう。

- インシデント報告メカニズム:明確で使いやすいインシデント報告メカニズムを確立します。従業員が報復を恐れることなく不審な活動を報告できるよう促し、報告するための適切な手順を確実に周知徹底します。

- 経営陣の関与:経営幹部および上級管理職が研修活動に関与するようにします。その参加はセキュリティ意識の重要性を強調し、組織全体にとって良い模範となります。

ZoomとTeamsがそれぞれのプラットフォーム向けに提供しているベストプラクティスガイドを参考に、次回のトレーニングを、使用するプラットフォームに合わせてより的確に行いましょう。

今すぐクラウド環境を保護

クラウドセキュリティを運任せにしないでください。進化し続ける脅威からデータ、アプリケーション、インフラストラクチャを保護するためには、堅牢なセキュリティ対策を実施することが不可欠です。

Varonisを使用することで、高度な可視性、自動化、脅威検知の解決策を通じて、SaaSおよびIaaSのセキュリティ態勢を強化できます。

無料のデータリスクアセスメントでリスクを減らす方法を学びましょう。数分で設定でき、すぐに価値を提供します。24時間以内に、最も重要なデータを明確にリスクベースで把握し、データセキュリティの自動化への明確な道筋を把握できます。

注:このブログはAI翻訳され、当社日本チームによってレビューされました