Con Varonis puoi monitorare facilmente le tue condivisioni di file per rilevare attività sospette, trovare dati sensibili, applicare privilegi minimi e molto altro ancora.

- Cloud-native

- Scala petabyte

- Per più piattaforme

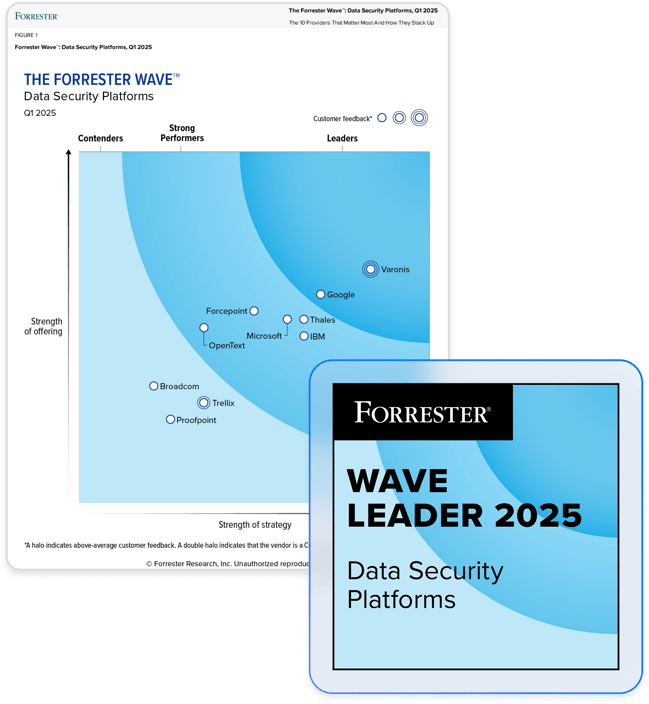

Partner with the leader in data security.

Vai oltre le funzionalità native.

Scopri e proteggi i dati sensibili.

Varonis scopre e classifica automaticamente i dati sensibili nascosti nelle condivisioni di file Windows e nei dispositivi NAS e mostra dove sei a rischio. I nostri criteri di remediation automatizzati determinano chi necessita di accesso e chi no, quindi sostituiscono automaticamente i gruppi ad alto rischio con gruppi strettamente gestiti.

Ferma gli aggressori e le minacce interne.

Varonis rileva attività sospette (come l'accesso a un numero insolito di record, l'escalation dei privilegi o la crittografia di più file) che potrebbero mettere a rischio le tue condivisioni di file.

Colma le lacune nel controllo nativo

Varonis monitora le condivisioni SMB/CIFS senza richiedere il controllo nativo. Curiamo tutti gli eventi critici di cui hai bisogno, come lettura, spostamento, modifica ed eliminazione, accelerando le indagini di sicurezza multipiattaforma per ambienti cloud e on-prem.

Prima di conoscere Varonis avremmo perlustrato i nostri server e sprecato ore e ore a esaminare i log degli eventi per cercare di capire cosa stesse succedendo. Con Varonis, abbiamo alert che ci consentono di comprendere e risolvere le situazioni in modo rapido."

Security Engineer

Grande sistema sanitario regionale degli Stati Uniti

Read case studyVaronis risolve le sfide comuni relative alla sicurezza dei dati di Windows e NAS

Scoperta dei dati sensibili e prevenzione della perdita

- Varonis trova e classifica costantemente i dati sensibili nascosti nelle condivisioni di file Windows e NAS

- Associa i risultati della classificazione alle autorizzazioni per rivelare dove i dati sensibili sono sovraesposti

- Individua e correggi i file classificati erroneamente dagli utenti finali o non etichettati affatto

Gestione dei diritti, delle autorizzazioni e degli account obsoleti

- Varonis ti offre una visione chiara delle autorizzazioni effettive, inclusi i privilegi degli utenti e le modalità di accesso

- Decifra strutture complesse di autorizzazioni come i gruppi annidati e l'ereditarietà

- Limita facilmente le autorizzazioni per la modifica dell'accesso a un piccolo gruppo di amministratori, archivia ed elimina gli utenti inattivi per applicare il principio del privilegio minimo o correggi le autorizzazioni a livello di organizzazione associate a file sensibili

Lacune dell'auditing nativo

- Varonis fornisce un audit trail completo per rispondere a domande chiave che non possono essere determinate utilizzando solo i log, ad esempio quando un file viene creato o modificato o quando un utente non è riuscito ad accedere a un file

- Elabora milioni di eventi all'ora e monitora tutto ciò di cui hai bisogno con un sovraccarico minimo di server e rete

- Accelera le indagini di sicurezza multipiattaforma per ambienti cloud e on-prem

Risorse di sicurezza per Windows e NAS

Vuoi vedere la piattaforma di sicurezza dei dati n. 1 in azione?

Vuoi vedere la piattaforma di sicurezza dei dati n. 1 in azione?

"Sono rimasto sorpreso dalla rapidità con cui Varonis è riuscita a classificare i dati e scoprire potenziali esposizioni di dati durante la valutazione gratuita. È stato davvero illuminante".

Michael Smith, CISO, HKS

"Quello che mi piace di Varonis è che è incentrato sui dati. Altri prodotti proteggono l'infrastruttura, ma non fanno nulla per proteggere il tuo bene più prezioso: i tuoi dati".

Deborah Haworth, Director of Information Security, Penguin Random House

"L'assistenza di Varonis non ha eguali e il suo team continua a evolversi e a migliorare i prodotti per allinearsi alla continua evoluzione del settore."

Al Faella, CTO, Prospect Capital