De plus en plus d'entreprises sont confrontées à des failles de sécurité aux effets dévastateurs, et la vague de données compromises ne cesse de grandir. Les statistiques sur les fuites de données montrent que les pirates informatiques sont hautement motivés par l'appât du gain, et que les informations personnelles sont un type de données très prisé. Il ressort également que les entreprises ne sont toujours pas suffisamment préparées face aux piratages, même si ceux-ci sont de plus en plus courants.

Nous avons compilé 98 statistiques sur les fuites de données pour 2022, qui couvrent notamment les types de fuites, des statistiques spécifiques par secteur, les risques, le coût, ainsi que les ressources en matière de défense et de prévention. Nous espérons que cela aidera les organisations à comprendre l’importance de la sécurité des données et à mieux répartir les budgets alloués à la sécurité.

Téléchargez nos statistiques sur la cybersécurité !

Pour des informations plus détaillées sur la sécurité, consultez nos livres blancs sur la fuite des données.

Fuites de données récentes + statistiques

En 2021, 5 250 fuites de données ont été confirmées ; nous avons regroupé certaines des violations de sécurité les plus récentes et les plus importantes de l’année. Ces données montrent l’impact généralisé des fuites de données récentes sur des entreprises du monde entier.

- Le 11 janvier 2021, Ubiquiti Inc., un grand fabricant de produits technologiques, a informé ses clients de la découverte d’une fuite de données. Les données exposées comprenaient les adresses e-mail, mots de passe (hachés et salés), noms, adresses et numéros de téléphone de ses clients (IdentityForce).

- Le 18 février 2021, le service des immatriculations de Californie (DMV) a informé les propriétaires de véhicules d’une fuite de données ayant touché son sous-traitant de facturation. Le prestataire en question, Automatic Funds Transfer Services, a été victime d’une attaque de ransomware (IdentityForce).

- Le 23 mars 2021, la base de données de Hobby Lobby, qui contenait plus de 300 000 enregistrements, a été exposée après une erreur de configuration d’un compartiment cloud de l’entreprise (IdentityForce).

- Le 3 avril 2021, les données personnelles de 533 millions d’utilisateurs de Facebook basés dans 106 pays ont été publiées sur un forum sans envergure dédié au hacking. Ces données comprenaient des numéros de téléphone, noms et prénoms, adresses postales, adresses e-mail et informations biographiques (IdentityForce).

- Le 6 avril 2021, plus de 500 millions de profils d’utilisateurs LinkedIn ont été repérés sur le dark Web. Les données de ces comptes ont été extraites ou importées depuis le site Web, puis insérées dans une base de données. Les noms, identifiants de compte LinkedIn, adresses e-mail et numéros de téléphone sont notamment concernés (IdentityForce).

- Le 25 mai 2021, Bose Corporation a révélé avoir été victime d’une fuite de données après une attaque de ransomware. Les informations personnelles exposées lors de cette attaque comprennent des noms, numéros de sécurité sociale, informations de rémunération et autres données relevant des RH (IdentityForce).

- Le 21 juin 2021, un fournisseur tiers a accidentellement publié une base de données non sécurisée contenant plus d’un milliard d’enregistrements de recherche des clients de CVS Health. La base de données de 204 Go n’était protégée par aucun mot de passe et contenait des informations relatives à des médicaments, notamment des vaccins contre le COVID-19 et des produits de CVS (IdentityForce).

- Le 14 septembre 2021, une base de données non sécurisée appartenant à GetHealth, une application de données de santé et de bien-être, a exposé plus de 61 millions enregistrements d’utilisateurs Apple et Fitbit contenant des données liées à leurs appareils de suivi des performances sportives et autres wearables (IdentityForce).

- Le 22 novembre 2021, California Pizza Kitchen a révélé qu’une fuite de données avait exposé les informations personnelles de plus de 100 000 employés, certains en poste, d’autres ayant quitté l’entreprise. L’organisation a pu déterminer que les hackers avaient infiltré ses systèmes et accédé à certains fichiers, et notamment aux noms et numéros de sécurité sociale des employés (IdentityForce).

Coût d'une fuite de données

Ce n’est un secret pour personne : les fuites de données coûtent de l’argent aux entreprises. Pour calculer le coût moyen d’une fuite de données, les organismes de sécurité prennent en compte les dépenses directes et indirectes subies par l’organisation qui en est victime.

Les dépenses directes comprennent les experts, l’assistance via une hotline, la fourniture d’abonnements à des services de surveillance du crédit et les règlements potentiels. Les coûts indirects comprennent les enquêtes et la communication en interne, ainsi que l’attrition des clients ou la diminution des taux d’acquisition client en lien avec la perte de réputation des entreprises après une violation. Découvrez ci-dessous à quel point une fuite de données est coûteuse et les facteurs qui peuvent alourdir la note.

- Le coût total moyen d’une fuite de données liée à un ransomware est de 4,62 millions de dollars, soit légèrement plus que le coût d’une fuite de données classique, qui se monte à 4,24 millions de dollars (IBM).

- Le coût moyen d’une fuite de données par enregistrement (personne) a augmenté de 10,3 % entre 2020 et 2021 (IBM).

- Le coût total moyen pour le secteur de la santé est passé de 7,13 millions de dollars en 2020 à 9,23 millions de dollars en 2021, soit une hausse de 29,5 % (IBM).

- En 2021, les opportunités commerciales perdues représentaient le gros du coût des fuites de données, avec un montant total moyen de 1,56 million de dollars (IBM).

- Le coût moyen d’une faille dont le cycle de vie est de 200 jours se monte à 4,87 millions de dollars (IBM).

- 39 % des coûts sont encourus plus d’un an après la fuite de données (IBM).

- En 2021, le pays où les fuites de données présentaient le coût total moyen le plus élevé était les États-Unis, avec 9,04 millions de dollars (IBM).

- Le coût moyen d’une mégafuite de données (50 à 65 millions d’enregistrements) en 2021 était de 401 millions de dollars, contre 392 millions de dollars en 2020 (IBM).

- Le budget publicitaire annuel des hôpitaux augmente de 64 % pendant les deux années qui suivent une fuite de données (American Journal of Managed Care).

- L’écart entre le coût des fuites survenant dans les environnements Zero Trust matures et les autres est de 1,76 million de dollars (IBM).

- La plus grande différence de coût entre une fuite associée à de nombreuses défaillances de conformité et une fuite associée à des défaillances limitées était de 2,30 millions de dollars (IBM).

Le piratage en quelques chiffres

De nombreux facteurs sont à prendre en compte pour se préparer à une fuite de données et gérer une attaque, notamment le délai nécessaire pour remédier à une fuite de données et son impact sur la réputation de l’entreprise. Découvrez ci-dessous comment se produisent ces violations, les délais moyens de réponse et d’autres informations essentielles.

Comment les fuites de données se produisent

- Chaque mois, 4 800 sites Web en moyenne sont infiltrés au moyen du formjacking, ou « vol de formulaire » (Symantec).

- En 2018, 34 % des fuites de données ont impliqué des acteurs internes (Verizon).

- 71 % des fuites ont pour origine des motivations financières (Verizon).

- Les ransomwares représentent près de 24 % des incidents impliquant des logiciels malveillants (Verizon).

- En 2016, 95 % des enregistrements piratés ont concerné le gouvernement, la vente au détail et le secteur technologique (TechRepublic).

- En 2019, 36 % des pirates externes avaient des liens avec le crime organisé (Verizon).

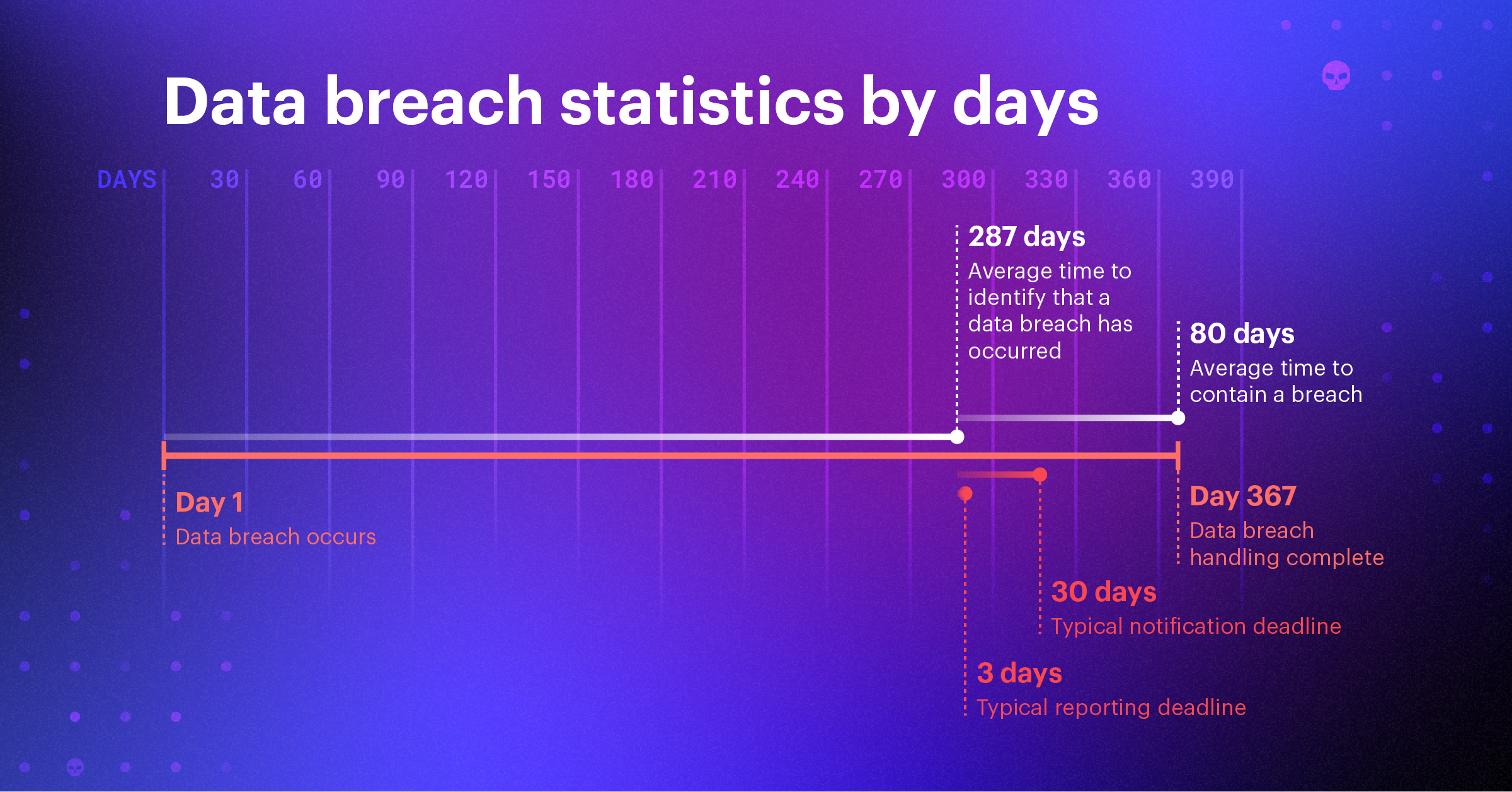

Délai moyen de réponse et cycle de vie

- 287 jours sont nécessaires en moyenne pour repérer une fuite de données (IBM).

- Le délai moyen pour contenir une fuite de données est de 80 jours (IBM).

- Ce sont dans les secteurs de la santé et de la finance que le cycle de vie des fuites de données est le plus long, avec respectivement 329 jours et 233 jours (IBM).

- En 2020, le cycle de vie d’une fuite de données résultant d’une attaque malveillante ou criminelle a été de 315 jours en moyenne (IBM).

- Les fichiers Microsoft Office représentent 48 % des pièces jointes malveillantes (Symantec).

- Entre 2016 et 2018, les groupes de hackers les plus actifs ont attaqué en moyenne 55 organisations (Symantec).

Informations essentielles

- Le nombre total d’attaques Web bloquées par jour a augmenté de 56,1 % entre 2017 et 2018 (Statista).

- Le nombre de fuites de données aux États-Unis s’est envolé au cours de la dernière décennie, passant de seulement 662 en 2010 à plus de 1 000 en 2021 (Statista).

- Les applications bureautiques ont été les applications les plus touchées par le piratage dans le monde au 3e trimestre 2018 (Statista).

- Le nombre de personnes victimes d’une fuite de données médicales a augmenté de 80 % entre 2017 et 2019 (Statista).

- En volant les informations de seulement 10 cartes bancaires par site Web, les cybercriminels peuvent gagner jusqu’à 2,2 millions de dollars par le biais d’attaques de formjacking (Symantec).

Fuites de données spécifiques au télétravail

Le monde entier continue de lutter contre le COVID-19. Cette pandémie a permis aux cybercriminels de cibler des victimes vulnérables dans le secteur de la santé, ainsi que des chômeurs ou des télétravailleurs. Voici quelques-unes des statistiques les plus alarmantes sur les fuites de données liées à la pandémie.

- Le coût total moyen des fuites de données liées au télétravail est 1 million de dollars plus élevé que celui des autres (IBM).

- Les fuites de données touchant les entreprises dont plus de 60 % des employés sont en télétravail sont en moyenne plus coûteuses que celles des entreprises n’ayant pas recours au télétravail (IBM).

- Les fuites de données des entreprises n’ayant pas adapté leur infrastructure informatique à la pandémie ou procédé à d’autres évolutions similaires leur coûtent en moyenne 5,01 millions de dollars, alors que le coût moyen global de ce piratage est de 4,24 millions de dollars (IBM).

- Selon les estimations, il y a eu jusqu’à 192 000 cyberattaques hebdomadaires liées au coronavirus au cours du seul mois de mai 2020, soit une augmentation de 30 % par rapport à avril (Unisys).

- En 2021, 98 % des fuites de données au niveau des points de vente dans le secteur de l’hébergement et de la restauration avaient des motivations financières (Verizon).

- Les fuites de données confirmées dans le secteur de la santé ont augmenté de 58 % cette même année (Verizon).

- Les violations d’applications Web représentent 43 % de toutes les violations informatiques et ont doublé depuis 2019 (Verizon).

- En mai, 33 000 demandeurs d’emploi ont été exposés à une violation de la sécurité des données du programme d’assistance chômage liée à la pandémie aux États-Unis (NBC).

- Une fuite des données des demandes de prêts fédéraux liés aux catastrophes a touché 8 000 dirigeants de petites entreprises américaines (U.S. PIRG).

- Les fraudes ont augmenté de 400 % en mars 2020, faisant du COVID-19 la plus importante menace pour la sécurité à ce jour (Reed Smith).

Risque de fuite de données

Le rapport d’IBM sur le coût d’une fuite de données a révélé que le coût moyen d’une telle violation était de 3,86 millions de dollars, et qu’il était à la hausse. Cette information confirme l’importance d’investir dans la sécurité préventive des données. Reportez-vous aux statistiques sur les fuites de données ci-dessous pour avoir une idée des effets, des motivations et des causes de ces attaques destructrices.

- En 2021, un employé du secteur des services financiers a accès à 11 millions de fichiers (Varonis).

- L’attaque moyenne par déni de service distribué (DDoS) a atteint plus de 26 Gbit/s, soit une augmentation de 500 % (Nexusguard).

- Au 1er trimestre 2020, le nombre d’attaques par DDoS a augmenté de plus de 278 % par rapport au 1er trimestre 2019, et de plus de 542 % par rapport au trimestre précédent (Nexusguard).

- 9 637 attaques se situaient entre 10 et 30 Mbit/s (Nexusguard).

- Plus de 64 % des entreprises de services financiers ont plus de 1 000 fichiers sensibles accessibles à tous les employés en 2021 (Varonis).

- En 2021, 70 % de données sensibles en moyenne étaient considérées comme obsolètes (Varonis).

- 58 % des entreprises possèdent plus de 1 000 dossiers dont les droits sont incohérents (Varonis).

- Seulement 5 % des dossiers des entreprises sont correctement protégés (Varonis).

- 59 % des organisations du secteur des services financiers disposent d’au moins 500 mots de passe qui n’expirent jamais, et presque 40 % comptent plus de 1 000 utilisateurs fantômes (Varonis).

- Les petites entreprises représentent 28 % des victimes de fuites de données (Verizon).

- Plus de 80 % des violations dues au piratage résultent d’attaques par force brute ou de l’utilisation d’identifiants perdus ou volés (Verizon).

- Une cyberattaque a lieu toutes les 39 secondes (Université du Maryland).

- Plus la fuite de données est importante, moins il est probable que l’organisation subira un autre piratage au cours des deux années suivantes (IBM).

- Une erreur humaine est la cause de 23 % des fuites de données (IBM).

- 62 % des violations ne résultant pas d’une erreur, d’une mauvaise utilisation ou d’une action physique ont impliqué l’utilisation d’identifiants volés, de la force brute ou du phishing (Varonis).

Prévisions en matière de violations

Le domaine de la sécurité des données évoluant rapidement, il est essentiel que les chefs d'entreprise restent informés de tous les problèmes potentiels. Voici les incidents de cybersécurité qui pourraient survenir dans les années à venir.

- On estime que la cybercriminalité coûtera 10 500 milliards de dollars par an à travers le monde d’ici 2025 (Cybersecurity Ventures).

- Les hackers vont se concentrer sur le piratage biométrique et exposer les vulnérabilités des capteurs d’identification tactile, de la reconnaissance faciale et des codes d’accès (Experian).

- Le skimming (duplication de cartes bancaires) n’est pas nouveau, mais les pirates pourraient désormais viser le réseau national d’une grande institution financière, ce qui pourrait causer des millions de dollars de pertes (Experian).

- Un grand opérateur de téléphonie mobile subira une attaque avec un effet simultané sur les iPhone et les téléphones Android, ce qui permettra de voler les informations personnelles de millions de consommateurs et peut-être de bloquer toutes les communications sans fil aux États-Unis (Experian).

- Un fournisseur de cloud subira une fuite de données, rendant vulnérables des informations sensibles de centaines d’entreprises du classement Fortune 1000 (Experian).

- La communauté des jeux en ligne sera un nouveau terrain de piratage, les cybercriminels se faisant passer pour des joueurs et accédant aux ordinateurs et aux données personnelles des autres joueurs en confiance (Experian).

Statistiques historiques sur les fuites de données

Certaines des plus importantes fuites de données de toute l’histoire ont eu lieu à partir de 2005. Une fois que les gouvernements et les entreprises sont passés des documents papier au stockage numérique, les fuites de données sont devenues de plus en plus courantes.

Rien qu’en 2005, 136 fuites de données ont été signalées par l’organisation Privacy Rights Clearinghouse, et plus de 4 500 ont été rendues publiques depuis lors. Toutefois, il n’est pas exagéré de dire que le nombre réel de fuites de données est probablement plus élevé, car le nombre d’enregistrements compromis lors de certaines fuites signalées par Privacy Rights Clearinghouse n’est pas connu. À elle seule, l’enquête Verizon sur les fuites de données en 2014 a signalé 2 100 fuites de données au cours desquelles 700 millions d’enregistrements ont été exposés.

Nous avons dressé ci-dessous une liste de statistiques sur les premières fuites de données – autrement dit, les précurseurs de l’ère du piratage des données.

- Le premier virus informatique, nommé « Creeper », a été découvert au début des années 1970 (History of Information).

- En 2005, l’organisation Privacy Rights Clearinghouse a commencé à répertorier les fuites de données (Symantec).

- C’est en 2005 qu’a eu lieu la première fuite de données (DSW Shoe Warehouse), qui a exposé plus d’un million d’enregistrements (Symantec).

- La plus importante attaque perpétrée en interne a duré de 1976 à 2006. Dans cet intervalle, Greg Chung, employé chez Boeing, a volé pour 2 milliards de dollars de documents aérospatiaux au profit de la Chine (NBC).

- AOL a été la première victime d’attaques de phishing en 1996 (Phishing).

- En 2015, 25 % des données mondiales nécessitaient une protection, mais en étaient dépourvues (Statista).

- En 2017, l’une des trois principales agences américaines d’évaluation de crédit, Equifax, a exposé par erreur 145,5 millions de comptes avec les noms, numéros de sécurité sociale, dates de naissance, adresses, et, dans certains cas, numéros de permis de conduire, de consommateurs américains (Symantec).

- Les fuites de données dans les médias sociaux représentent 56 % des fuites de données survenues au cours du premier semestre 2018 (ITWeb).

- Ces 10 dernières années, il y a eu 300 fuites de données à l’occasion desquelles 100 000 enregistrements ou plus ont été dérobés (Forbes).

- En 2018, 1 244 fuites de données ont eu lieu aux États-Unis, avec 446,5 millions d’enregistrements exposés (Statista).

- Au cours du premier semestre 2019, les fuites de données ont exposé 4,1 milliards d’enregistrements (Forbes).

- En 2019, les cyberattaques étaient considérées comme l’un des cinq principaux risques pour l’équilibre mondial (Forum économique mondial).

Les plus vastes fuites de données jamais enregistrées

Les fuites de données sont de plus en plus fréquentes et certaines des plus récentes sont les plus importantes à ce jour. Voici un aperçu des plus grandes fuites de données de l’histoire.

- Yahoo détient le record du plus gros piratage de tous les temps, avec 3 milliards de comptes infiltrés (Statista).

- En 2019, First American Financial Corp. a vu 885 millions d’enregistrements exposés en ligne, notamment des transactions bancaires, des numéros de sécurité sociale, etc. (Gizmodo)

- En 2019, 540 millions d’enregistrements d’utilisateurs de Facebook ont été exposés sur le serveur cloud d’Amazon (CBS).

- En 2018, la fuite de données de Marriott International a touché environ 500 millions de clients (New York Times).

- En 2016, le réseau AdultFriendFinder a été piraté, exposant les données personnelles de 412 millions d’utilisateurs (ID Strong).

- Court Ventures, une société du groupe Experian, a vendu des 200 millions d’enregistrements directement à un service frauduleux basé au Vietnam (Forbes).

- En 2017, les données de près de 200 millions d’électeurs ont été divulguées en ligne par Deep Root Analytics (CNN).

- En 2014, le piratage d’eBay a compromis 145 millions d’enregistrements (Yahoo).

- En 2008 et 2009, Heartland Payment Systems a été victime d’une fuite de données entraînant la compromission de 130 millions d’enregistrements (Tom’s Guide).

- En 2007, la violation de sécurité chez TJX Companies Inc. a affecté 94 millions d’enregistrements (Information Week).

- En 2015, Anthem a été victime d’une violation affectant 80 millions d’enregistrements (Anthem).

- En 2013, Target a confirmé avoir subi un piratage ayant touché 70 millions d’enregistrements (KrebsOnSecurity).

Prévention des fuites de données

Les professionnels de la sécurité peuvent réduire les risques de piratage informatique de manière proactive. L’identification des risques en matière de cybersécurité peut être un bon point de départ. Voyez comment les budgets et les priorités des entreprises ont évolué pour protéger leurs actifs et leurs clients des cyberattaques.

- 63 % des entreprises ont mis en place un système biométrique ou prévoient de le faire (Veridium).

- 17 % des professionnels en sécurité informatique indiquent que la sécurité des informations est le poste budgétaire qui a le plus augmenté en 2018 (ZDNet).

- En 2018, 80 % des organisations prévoyaient d’augmenter leur budget consacré à la sécurité (ZDNet).

- On estime que les dépenses mondiales de cybersécurité dépasseront 1 000 milliards de dollars en cumulé entre 2017 et 2021 (Cybersecurity Ventures).

- En 2019, les dépenses mondiales en matière de sécurité informatique devaient augmenter de 8,7 % par rapport à 2018 (Gartner).

- Pour la première fois depuis 2013, les attaques de ransomware ont diminué de 20 % dans l’ensemble, mais ont augmenté de 12 % dans les grandes entreprises (Symantec).

- La part du budget allouée aux services de sécurité informatique matérielle, qui manquent généralement de portabilité et ne fonctionnent pas efficacement dans les infrastructures virtuelles, est passée de 20 % en 2015 à 17 % (451 Research).

- Les MSSP, qui peuvent gérer certaines fonctions opérationnelles de sécurité, ont connu une légère augmentation de leur allocation budgétaire fin 2017, à 14,7 %, mais les professionnels de la sécurité s’attendaient à ce que cette part atteigne 17,3 % d’ici 2021 (451 Research).

Définition de la notion de fuite de données

On entend par fuite de données tout incident lors duquel des informations confidentielles ou sensibles ont été consultées sans permission. Remarque : on parle de fuite même si les données n’ont pas été exfiltrées du réseau. Les fuites résultent d’une cyberattaque au cours de laquelle des criminels accèdent sans autorisation à un système ou à un réseau informatique et volent les données personnelles et financières privées, sensibles ou confidentielles des clients ou des utilisateurs qu’il recèle.

Les cyberattaques les plus courantes dans le contexte des fuites de données sont les suivantes :

L’origine des fuites de données

Même si les fuites de données semblent plus fréquentes aujourd’hui en raison du cloud computing et de la généralisation du stockage numérique, elles existent depuis que les entreprises conservent des informations confidentielles et des enregistrements privés. Toutefois, les fuites de données divulguées publiquement sont devenues plus fréquentes dès les années 1980, et la prise de conscience liée aux fuites de données s’est accrue au début des années 2000.

Selon le site Web Office of Inadequate Security, en 1984, l’entreprise mondiale d’évaluation de crédit TRW (désormais appelée Experian) a été piratée et 90 millions d’enregistrements ont été volés. En 1986, 16 millions d’enregistrements ont été volés chez l’Agence du revenu du Canada.

La plupart des informations publiques sur les fuites de données ne remontent qu’à 2005. En 2020, des sondages ont montré que plus de la moitié des Américains craignaient des fuites de données lors de catastrophes naturelles et s’inquiétaient à propos de leur sécurité personnelle en raison de la pandémie. Aujourd’hui, les fuites de données tendent à impacter des millions de consommateurs en une seule attaque sur une entreprise.

Comment surviennent les fuites de données ?

Une fuite de données se produit lorsqu'un cybercriminel infiltre une source de données et en extrait des informations confidentielles. Cela peut se faire en accédant à un ordinateur ou à un réseau pour voler des fichiers locaux ou pour contourner la sécurité du réseau à distance. Si la plupart des fuites de données sont attribuées à des piratages ou à des attaques de logiciels malveillants, il existe d'autres méthodes de violation, dont les fuites internes, la fraude à la carte de paiement, la perte ou le vol d'un disque dur physique contenant des fichiers, sans oublier l'erreur humaine. Les cyberattaques les plus courantes dans le contexte des fuites de données sont décrites ci-dessous.

Ransomware

Le ransomware (ou rançongiciel) est un logiciel qui permet d’accéder aux données vitales et de les verrouiller. Les fichiers et les systèmes sont bloqués, et une somme est demandée pour les déverrouiller, généralement sous forme de crypto-monnaie.

Cible habituelle : les entreprises de toutes tailles

Malware

Le malware (ou logiciel malveillant) décrit tout programme ou code qui procède à des actions nuisibles sur les systèmes. Le malware est conçu pour nuire à votre ordinateur ou à votre logiciel et se dissimule souvent dans des « avertissements » contre les logiciels nocifs. Cet avertissement tente de convaincre les utilisateurs de télécharger divers types de logiciels ; bien qu’il n’endommage pas le matériel physique des systèmes, il peut voler ou chiffrer des fichiers, ou encore prendre le contrôle des fonctions informatiques.

Les malwares peuvent infiltrer votre ordinateur quand vous naviguez sur des sites Web piratés, quand vous téléchargez des fichiers infectés ou quand vous ouvrez des e-mails à partir d’un appareil qui n’est pas protégé contre les logiciels malveillants.

Cible habituelle : les personnes et les entreprises

Phishing

Le phishing (ou hameçonnage) est l’un des moyens de piratage les plus courants pour accéder à des informations sensibles ou confidentielles. Le phishing consiste à envoyer des e-mails frauduleux qui semblent provenir d’une entreprise réputée, pour tromper les destinataires et les inciter à cliquer sur un lien malveillant ou à télécharger une pièce jointe infectée, généralement dans le but de dérober des informations financières ou confidentielles.

Cible habituelle : les personnes et les entreprises

Déni de service (DoS)

Le déni de service est une cyberattaque lors de laquelle le hacker cherche à rendre une machine ou une ressource réseau indisponible pour ses utilisateurs prévus en perturbant temporairement ou indéfiniment les services d'un hôte connecté à Internet. Il s'agit généralement d'inonder la machine ou la ressource ciblée de requêtes superflues afin de surcharger les systèmes et d'empêcher que certaines ou toutes les requêtes légitimes ne soient satisfaites.

Cible habituelle : sites ou services hébergés sur des serveurs Web à haute visibilité (ceux des banques, par exemple)

Mesures défensives face aux fuites de données + ressources de prévention

Les entreprises doivent tirer les leçons du RGPD et actualiser leurs pratiques de gouvernance des données, car de plus en plus d'itérations sont attendues dans les années à venir. Il est essentiel de définir correctement les autorisations sur les fichiers et d'éliminer les données obsolètes.

Le maintien du plus haut niveau de classification des données et de gouvernance des données est indispensable pour assurer la conformité aux réglementations sur la confidentialité des données telles que HIPAA, SOX, ISO 27001 et autres. Aujourd'hui, les solutions modernes offrent une excellente protection et une approche plus proactive de la sécurité en vue d'assurer la sécurité des informations sensibles.

Examinez votre plan d'intervention en cas de fuite de données et effectuez une évaluation gratuite des risques pour repérer vos vulnérabilités.

Les ressources suivantes offrent des informations additionnelles sur l'amélioration de la protection des données, ainsi que des conseils pour prévenir les fuites de données.

- Rapport « alerte rouge » de Varonis sur les fuites de données

- Rapport Varonis de 2021 sur les risques liés aux données financières

- Rapport d'enquête de Verizon sur les fuites de données (DBIR)

- Rapport IBM de 2020 sur le coût d'une violation de données

- DataLossDB, gérée par l'Open Security Foundation

- Ponemon Institute

- Calculateur de risque de fuite de données

- Centre de ressources sur le vol d'identité

- Rapport semestriel de RiskBased sur les fuites de données

Types d'assurance contre les fuites de données

Afin d'atténuer les risques liés à la perte de données, de nombreuses entreprises souscrivent désormais une assurance contre les fuites de données dans le cadre du renforcement de leurs plans de prévention et d'atténuation des violations informatiques. L'assurance contre les fuites de données contribue à couvrir les coûts associés à une violation de la sécurité des données. Elle peut être utilisée pour soutenir et protéger un large éventail d'aspects de votre sécurité, tels que les crises de relations publiques, les solutions de protection et la responsabilité. Elle peut également couvrir tous les frais de justice accumulés en cas de fuite de données.

Les types d'assurance les plus courants contre les fuites de données sont les suivants :

Assurance au premier tiers

La fuite de données entraîne différents types de conséquences, et le rétablissement de votre entreprise pourrait être long et onéreux. Qu'il s'agisse de récupérer des données ou d'informer les parties prenantes, l'assurance au premier tiers couvre les éléments suivants :

- Enquêtes

- Notification de toutes les parties affectées

- Réponse aux demandes d'information

- Outils pour aider les parties affectées

Assurance au tiers

L'assurance au tiers est principalement utilisée par les entrepreneurs et les professionnels de l'informatique pour réduire leur responsabilité. Les dépenses couvertes peuvent inclure les éléments suivants :

- Frais d'avocat

- Accords

- Jugements et responsabilités

- Autres frais de justice tels que les indemnités de témoin, les frais de dossier, etc.

FAQ des statistiques sur les fuites de données

Vous trouverez ci-dessous certaines des questions les plus souvent posées à propos des fuites de données, avec des réponses reposant sur des statistiques et des faits.

Combien de fuites de données se produisent ?

L'organisation Privacy Rights Clearinghouse a commencé à recenser les fuites de données et les violations de la sécurité publique en 2005. Le nombre réel de fuites de données n'est pas connu. Privacy Rights Clearinghouse estime qu'il y a eu 9 044 infractions publiques depuis 2005, mais d'autres peuvent être présumées car l'organisation ne signale pas les violations lorsque le nombre d'enregistrements compromis est inconnu.

Quelle est la plus importante fuite de données à ce jour ?

R : Yahoo détient le record de la plus vaste fuite de données de tous les temps, avec 3 milliards de comptes piratés (Statista).

Combien de fuites de données ont été recensées en 2020 ?

R : 3 950 fuites de données ont été confirmées en 2020 (Verizon).

Combien coûte une fuite de données ?

R : Le coût moyen global d'une fuite de données s'élevait à 3,86 millions de dollars en 2020 (IBM).

Quelle est l'ampleur moyenne d'une fuite de données ?

R : 25 575 enregistrements (IBM).

Quel que soit le secteur d'activité, il ne fait aucun doute que la sécurité et la défense des données sont d'une importance considérable pour les entreprises, eu égard à l'économie numérique dans laquelle nous vivons. Évaluez vos risques en matière de cybersécurité afin d'apporter des modifications à l'échelle de l'entreprise et d'améliorer son comportement global en matière de sécurité.

Évitez que votre nom n'apparaisse dans les statistiques sur les fuites de données ; faites tout votre possible pour protéger votre entreprise contre le piratage. Pour plus d'informations sur les plates-formes de sécurité des données, découvrez comment les solutions de protection des données pourraient avoir un impact positif sur votre entreprise.

Que dois-je faire maintenant ?

Vous trouverez ci-dessous trois solutions pour poursuivre vos efforts visant à réduire les risques liés aux données dans votre entreprise:

Planifiez une démonstration avec nous pour voir Varonis en action. Nous personnaliserons la session en fonction des besoins de votre organisation en matière de sécurité des données et répondrons à vos questions.

Consultez un exemple de notre évaluation des risques liés aux données et découvrez les risques qui pourraient subsister dans votre environnement. Cette évaluation est gratuite et vous montre clairement comment procéder à une remédiation automatisée.

Suivez-nous sur LinkedIn, YouTube et X (Twitter) for pour obtenir des informations sur tous les aspects de la sécurité des données, y compris la DSPM, la détection des menaces, la sécurité de l’IA et plus encore.