Varonis für Windows-Dateifreigaben und NAS

Überwachen Sie mit Varonis Ihre Dateifreigaben auf verdächtige Aktivitäten, finden Sie sensible Daten, setzen Sie das Least-Privilege-Prinzip durch und vieles mehr.

- Cloud-nativ

- Bei Petabytes an Daten

- Plattformübergreifend

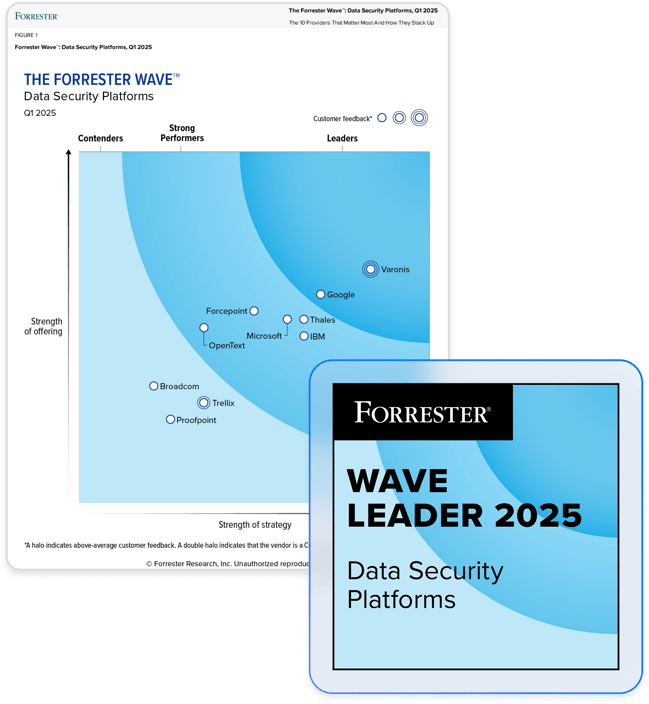

Arbeiten Sie mit dem Marktführer für Datensicherheit zusammen.

Gehen Sie über die nativen Funktionen hinaus.

Erkennen und Schützen sensibler Daten.

Varonis automatically discovers and classifies sensitive data hidden in Windows file shares and NAS devices and shows you where you’re at risk. Our automated remediation policies determine who needs access and who doesn’t and then automatically replace high-risk groups with tightly managed groups.

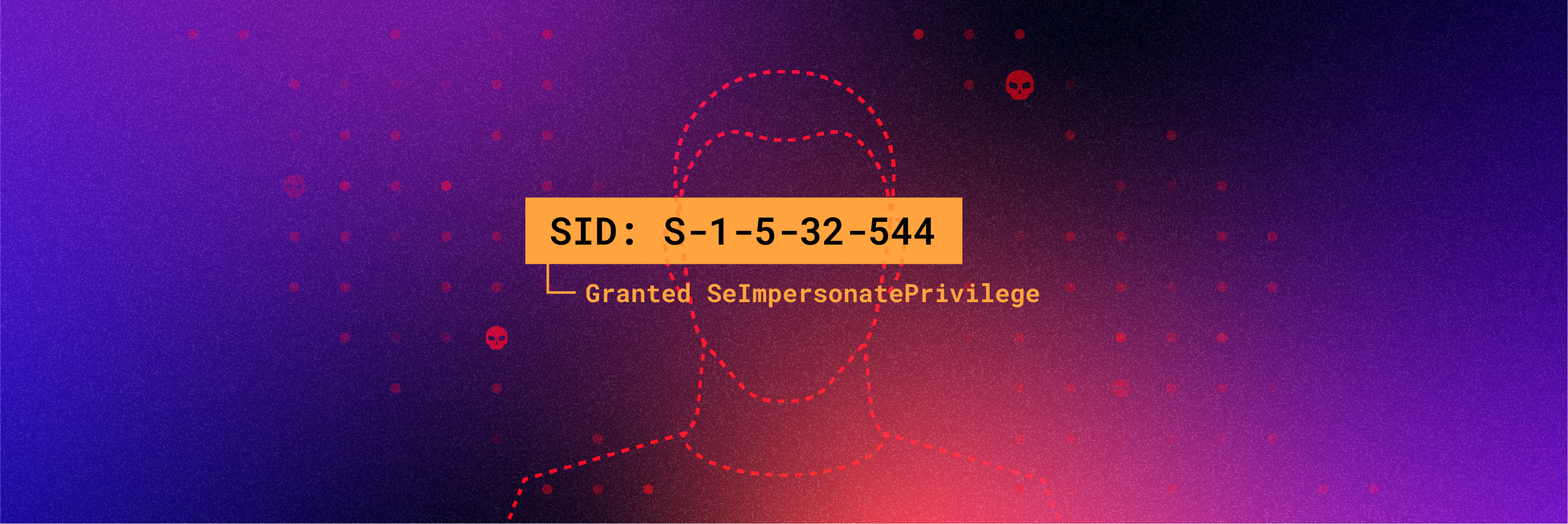

Halten Sie Angreifer und bösartige Insider auf.

Varonis erkennt verdächtige Aktivitäten – etwa wenn jemand auf eine ungewöhnliche Anzahl von Datensätzen zugreift, wenn Berechtigungen eskalieren oder wenn mehrere Dateien verschlüsselt werden, die Ihre Dateifreigaben gefährden könnten.

Lücken bei der nativen Überwachung schließen.

Varonis überwacht SMB/CIFS-Freigaben ohne natives Auditing. Wir erfassen alle kritischen Ereignisse, die Sie benötigen – etwa Lesen, Verschieben, Ändern und Löschen – und beschleunigen so plattformübergreifende Sicherheitsuntersuchungen für Cloud- und lokale Umgebungen.

Vor Varonis wären wir herumgerannt, hätten unsere Server durchsucht und hätten viele Stunden damit vergeudet, Ereignis-Logs zu durchsuchen, um herauszufinden, was genau passiert ist. Mit Varonis erhalten wir Alerts, mit denen wir Situationen schnell verstehen und lösen können.

Sicherheitsingenieur

Großes regionales Gesundheitssystem in den USA

Read case studyVaronis löst häufige Herausforderungen bei der Datensicherheit von Windows und NAS.

Erkennen sensibler Daten und Schutz vor deren Verlust

- Varonis findet und klassifiziert kontinuierlich sensible Daten, die in Ihren Windows- und NAS-Dateifreigaben versteckt sind.

- Kombiniert Klassifizierungsergebnisse mit Berechtigungen, um festzustellen, wo sensible Daten offengelegt werden.

- Findet und repariert Dateien, die von Endnutzern falsch klassifiziert wurden oder gar kein Label erhalten haben.

Verwalten von Berechtigungen, Berechtigungen und veralteten Konten

- Varonis bietet Ihnen einen klaren Überblick über effektive Berechtigungen, einschließlich der Frage, was Benutzer tun können und wie sie diesen Zugriff erhalten haben.

- Entschlüsselung komplexer Berechtigungsstrukturen wie verschachtelte Gruppen und Vererbung

- Beschränken Sie den Zugriff auf eine kleine Gruppe von Administratoren, archivieren und löschen Sie veraltete Benutzer, um das Least-Privilege-Prinzip durchzusetzen, oder korrigieren Sie unternehmensweite Berechtigungen, die mit vertraulichen Dateien verknüpft sind.

Lücken beim nativen Auditing

- Varonis bietet einen umfassenden Audit-Trail, um wichtige Fragen zu beantworten, die nicht nur anhand des Ereignisprotokolls ermittelt werden können, z. B. wann eine Datei erstellt oder geändert wurde oder wann jemand nicht auf eine Datei zugreifen konnte.

- Verarbeiten Sie Millionen von Ereignissen pro Stunde und überwachen Sie alles, was Sie benötigen, mit minimalem Server- und Netzwerk-Overhead.

- Beschleunigen Sie plattformübergreifende Sicherheitsuntersuchungen für Cloud- und On-Premise-Umgebungen.

Eine Plattform für Multi-Cloud-, SaaS- und On-Premise-Daten.

Windows- und NAS-Sicherheitsressourcen

Sind Sie bereit, die führende Datensicherheitsplattform in Aktion zu erleben?

Sind Sie bereit, die führende Datensicherheitsplattform in Aktion zu erleben?

„Ich war erstaunt, wie schnell Varonis während der kostenlosen Bewertung Daten klassifizieren und potenzielle Datenoffenlegungen aufdecken konnte. Es war wirklich erstaunlich.“

Michael Smith, CISO, HKS

„Was mir an Varonis gefällt, ist die Tatsache, dass sie mit einem datenzentrierten Ansatz arbeiten. Andere Produkte schützen die Infrastruktur, aber sie tun nichts, um Ihr wertvollstes Gut zu schützen – Ihre Daten.“

Deborah Haworth, Director of Information Security, Penguin Random House

„Der Support von Varonis ist beispiellos, und das Team von Varonis entwickelt und verbessert seine Produkte ständig weiter, um mit der rasanten Entwicklung der Branche Schritt zu halten.“

Al Faella, CTO, Prospect Capital