- Détectez les accès inhabituels aux données

- Stoppez les menaces internes et les ransomwares

- Empêchez l’exfiltration de données

Comment ça marche

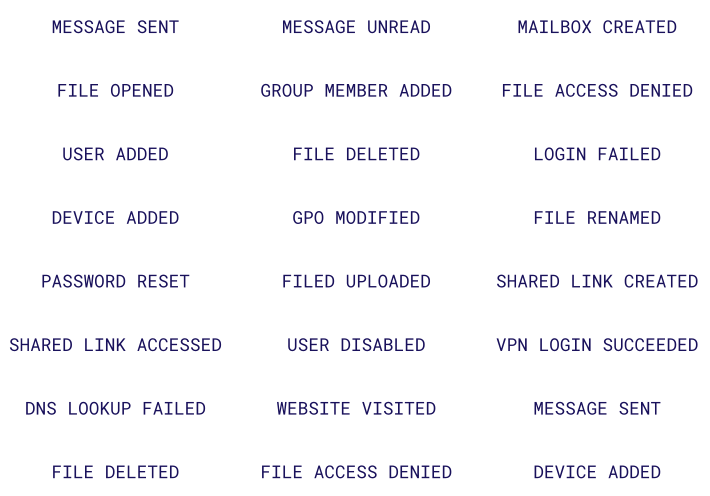

Collecter

Varonis collecte discrètement des milliards d'événements à partir des bonnes sources de données et sans logiciel sur les terminaux.

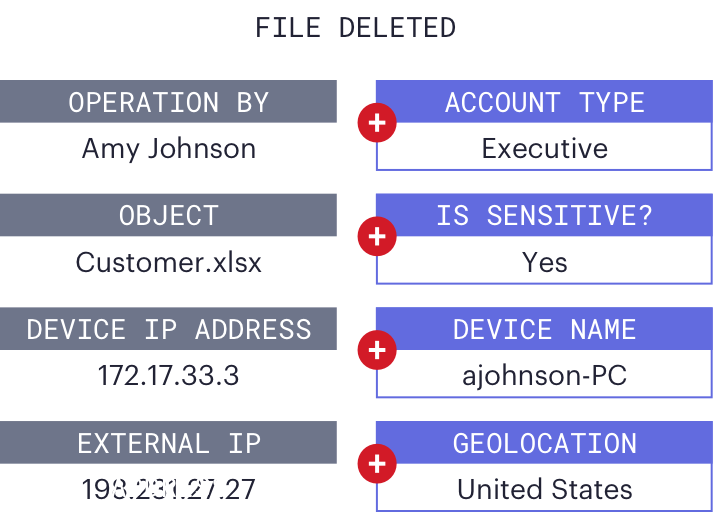

Enrichir

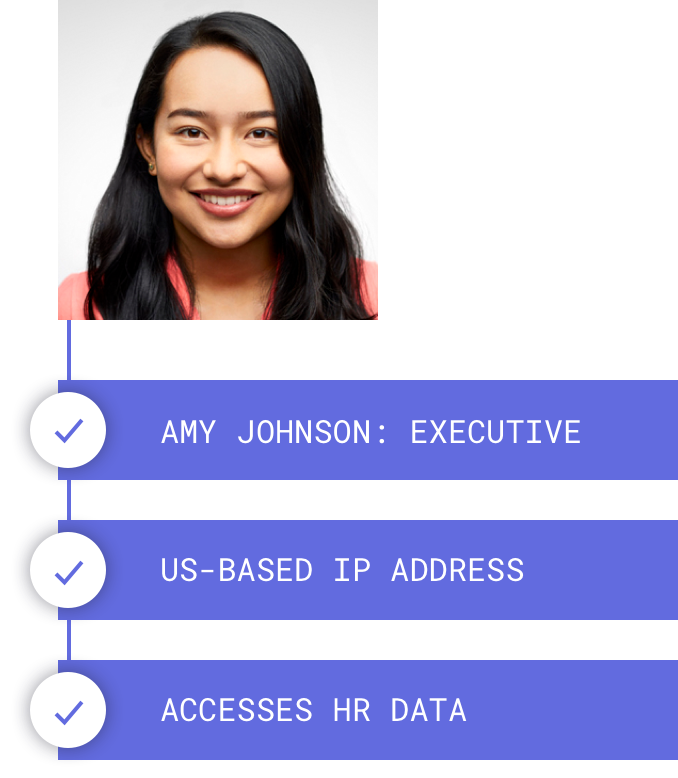

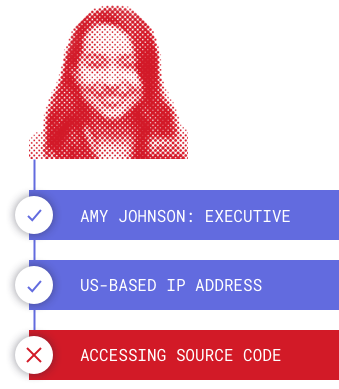

Puis, nous combinons et enrichissons ces informations avec des métadonnées critiques.

Apprendre

Nous recourons à l’IA pour apprendre les habitudes comportementales et établir des profils.

Alerter

Nos modèles de menaces signalent tout écart significatif.

Collecter

Enrichir

Apprendre

Alerter

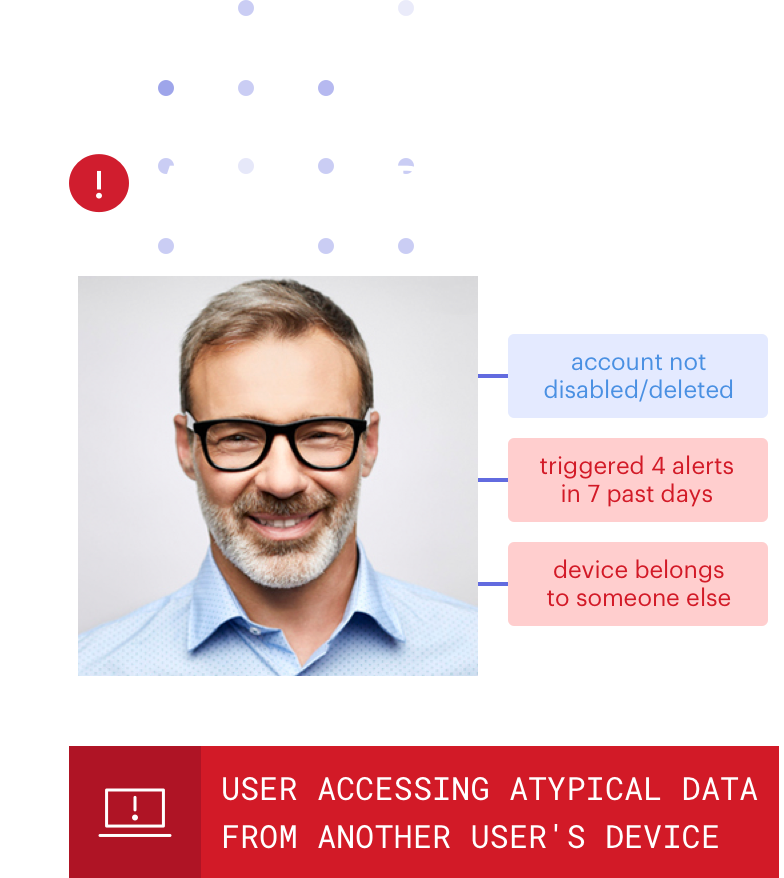

Quand vos données sont surveillées, les attaquants ont plus de mal à se cacher. Varonis combine des informations uniques et difficiles à obtenir pour détecter les menaces au moment où elles traversent votre réseau et ciblent vos données.

Fini les problèmes de faux positifs et les ajustements interminables. Remplacez les alertes basées sur des seuils par de l’apprentissage automatique. Grâce à nos outils d’analyse comportementale, vous avez la garantie de recevoir uniquement des alertes pertinentes.

Grâce à des réponses instantanées et automatisées, Varonis peut intervenir en urgence pour stopper net les attaques et limiter les dégâts.

Fonctionnalités clés

Découverte automatique de compte

Appareils associés

Mises à jour en continu

Renseignements sur les menaces intégrés

Benchmarking

Intégration de la SIEM

Notre équipe internationale d’analystes en sécurité est là pour aider tous les clients et les utilisateurs d’une version d’essai à enquêter sur un incident gratuitement.