Setzen Sie Ihre Datensicherheitsrichtlinien mit Varonis kontinuierlich und automatisch durch. Beseitigen Sie riskante Berechtigungen, Fehlkonfigurationen, Geisterbenutzer, Freigabelinks und mehr ohne manuellen Aufwand.

- Cloud-nativ

- Automatisiert

- Plattformübergreifend

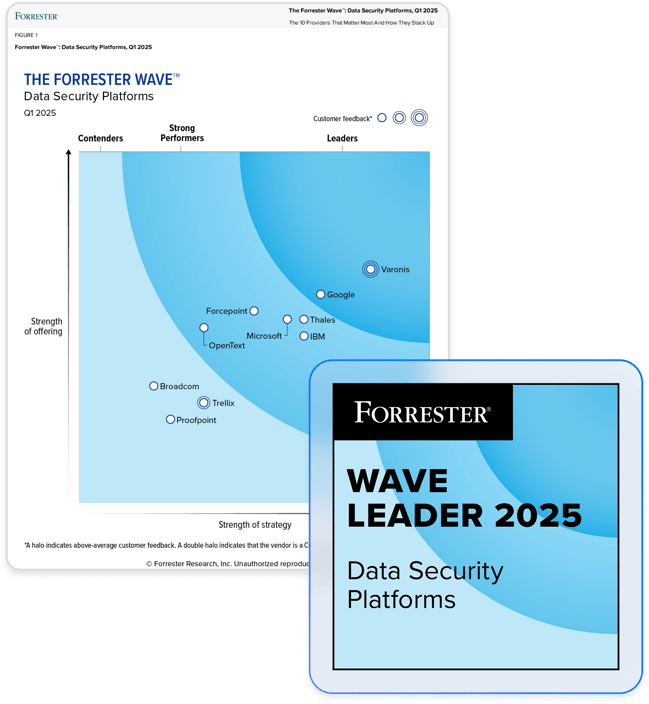

Arbeiten Sie mit dem Marktführer für Datensicherheit zusammen.

Suchen Sie nicht nur nach Sicherheitsrisiken, sondern beheben Sie sie.

Übermäßige Berechtigungen widerrufen

- Öffentliche Links zu sensiblen Daten entfernen

- Veraltete Links zur Zusammenarbeit entfernen

- Übermäßige Gruppenmitgliedschaften entfernen

Riskante Fehlkonfigurationen und veraltete Benutzer beheben

- Automatisches Erzwingen sicherer Einstellungen wie beispielsweise MFA für Administratoren

- Inaktive und deaktivierte Benutzer löschen

- Riskante und inaktive Apps von Drittanbietern deaktivieren

Richtlinien für den Datenlebenszyklus durchsetzen

- Archivieren oder Löschen von verwaisten Daten

- Durchsetzung von Richtlinien für Datenresidenz

- Anwenden von Labels und Durchsetzen von DLP-Richtlinien

Der DPO war glücklich, der COO ebenso. Die Risikoausschüsse waren zufrieden. Es fühlte sich wirklich gut an und wir gingen raus und feierten. Aktuell sind Vorfälle deutlich unwahrscheinlicher geworden.

Automatisierte Berechtigungssanierung

Varonis trifft intelligente Entscheidungen darüber, wer Zugang zu welchen Daten benötigt und wer nicht – und reduziert so, kontinuierlich, den potenziellen Schaden, ohne menschliches Eingreifen und ohne den Geschäftsbetrieb zu beeinträchtigen.

Sofort einsatzbereite und benutzerdefinierte Richtlinien

Varonis bietet vorgefertigte Sanierungsrichtlinien, die Sie an Ihr Unternehmen anpassen können. Sie definieren die Leitlinien. Unsere Automatisierung erledigt den Rest. Passen Sie sie an die Sensitivität oder das Alter, den Speicherort, den Linktyp und mehr an. Sehen Sie sich die Ergebnisse in der Vorschau an und überprüfen Sie die von Ihrer Richtlinie betroffenen Berechtigungen, bevor Sie sich verpflichten.

Kontinuierliche oder einmalige Durchsetzung

Simulieren Sie Änderungen in einer Sandbox, um im Voraus genau zu sehen, wie das Ergebnis aussehen wird. Führen Sie Ihre Richtlinien einmalig aus, nach einem Zeitplan oder kontinuierlich im Hintergrund. Überwachen Sie den Status Ihrer Richtlinien und machen Sie bei Bedarf Änderungen rückgängig.

Präzise und umsetzbare MPIP-Labels.

Varonis lässt sich vollständig in Microsoft Purview integrieren, um die native Klassifizierung von Microsoft in E3 und E5 zu verbessern. Erstellen Sie granulare Richtlinien, die auf Ihre Bedürfnisse zugeschnitten sind, beheben Sie automatisch manuelle Lücken und kennzeichnen Sie Dateien neu, wenn sich Ihre Daten ändern – so werden nachgelagerte DLP-Kontrollen noch effektiver.

Konkrete Ergebnisse, die Sie der Unternehmensführung und Prüfern zeigen können

Berichte und Dashboards zeigen deutlich eine signifikante Risikominderung im Laufe der Zeit. Demonstrieren Sie Reduktionen des potenziellen Schadens, die Compliance in Bezug auf Datenaufbewahrungsort und -lebenszyklus sowie eine allgemeine Verbesserung der Datensicherheit.

Unsere Kunden haben das Wort ergriffen.

Entdecken Sie einige unserer neuesten Kundengeschichten und erfahren Sie, wie unsere Data Security Platform Unternehmen dabei unterstützt, kritische Daten kontinuierlich zu erkennen und zu klassifizieren, Risiken zu beseitigen und Bedrohungen in Echtzeit mit KI-gestützter Automatisierung zu stoppen.

Ressourcen zur Richtlinienautomatisierung

Gehen Sie über die Richtlinienautomatisierung hinaus.

Varonis bewältigt Hunderte von Anwendungsfällen und ist damit die ultimative Plattform, um Datenlecks zu verhindern und Compliance sicherzustellen.

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

Möchten Sie die führende Datensicherheitsplattform in Aktion erleben?

„Ich war erstaunt, wie schnell Varonis während der kostenlosen Bewertung Daten klassifizieren und potenzielle Datenoffenlegungen aufdecken konnte. Es war wirklich erstaunlich.“

Michael Smith, CISO, HKS

„Was mir an Varonis gefällt, ist die Tatsache, dass sie mit einem datenzentrierten Ansatz arbeiten. Andere Produkte schützen die Infrastruktur, aber sie tun nichts, um Ihr wertvollstes Gut zu schützen – Ihre Daten.“

Deborah Haworth, Director of Information Security, Penguin Random House

„Der Support von Varonis ist beispiellos, und das Team von Varonis entwickelt und verbessert seine Produkte ständig weiter, um mit der rasanten Entwicklung der Branche Schritt zu halten.“

Al Faella, CTO, Prospect Capital

.png)