Bei einer ganzen Reihe von Unternehmen ist Active Directory so etwas wie der Schüssel zum Himmelreich. Wenn Sie wissen, wie Sie Ihr Active Directory schützen, optimieren und überwachen können, lässt sich das Risiko von Angriffen jedoch deutlich senken.

Wir geben Ihnen neun Möglichkeiten an die Hand, um Ihr Active Directory sicherer zu machen:

1. Dokumentieren Sie Ihr Active Directory – Um Ihr AD sauber und sicher zu halten, ist es äußerst wichtig, dass alle Teammitglieder über denselben Informationsstand verfügen. Dazu müssen Dinge wie Namenskonventionen und wichtige Sicherheitsrichtlinien schriftlich festgehalten werden. Hier ist eine Checkliste, mit der Sie gleich loslegen können:

- Identifizieren Sie sämtliche Namenskonventionen für Computer, Benutzer, Domänen und Unternehmensbereiche/Abteilungen.

- Beschreiben Sie die Hierarchie der organisatorischen Bereiche, die DNS-Konfiguration, Regeln zu Nummerierungen im Netzwerk und die DHCP-Konfiguration.

- Listen Sie die Hauptfunktionen Ihrer Gruppenrichtlinienobjekte auf und erläutern Sie den Organisationsprozess.

- Notieren Sie die Platzierung der FSMO-Rollen (Flexible Single Master Operation) von AD.

- Erläutern Sie die Richtlinien des Unternehmens für das Erstellen und Löschen von Benutzerkonten.

- Beschreiben Sie die Richtlinien des Unternehmens im Hinblick auf Benutzereinschränkungen.

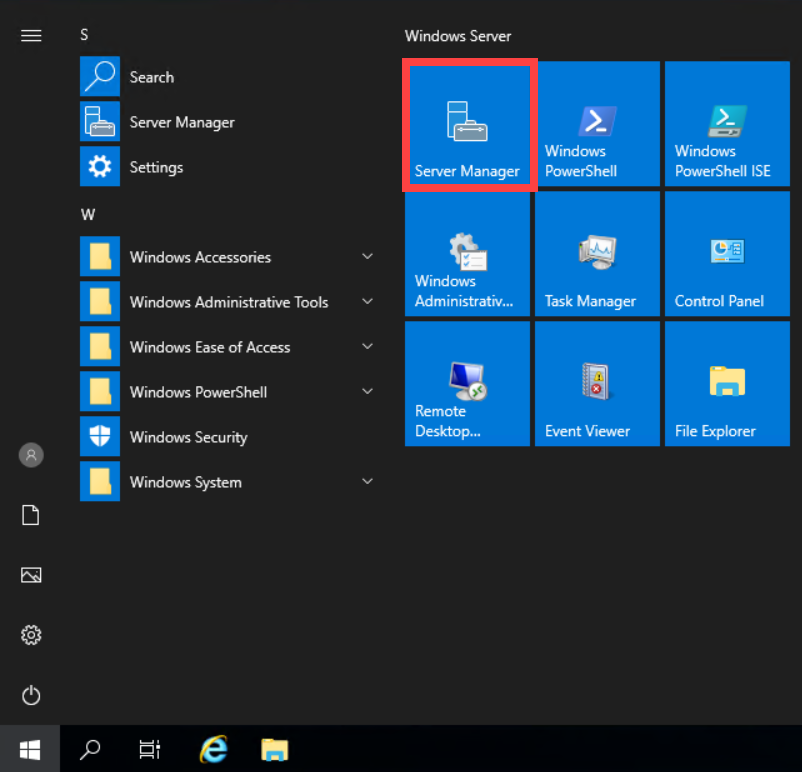

2. Kontrollieren Sie die Administration – Angreifer machen sich häufig Nutzerkonten mit erweiterten Berechtigungen zunutze: lokale Administratoren, privilegierte Benutzer, Domainadministratoren usw. Diese Konten werden oft von Systemadministratoren verwendet, um IT-Systeme zu verwalten und bereitzustellen. Gehen Sie also sicher, dass nur berechtigte Personen auf AD zugreifen können – und auch nur auf die entsprechenden Bereiche innerhalb der Organisation. Viele Sicherheitsteams richten Echtzeitwarnungen für den Fall ein, dass diese Gruppen geändert beziehungsweise erweitert werden, was nur selten vorkommen sollte.

3. Schränken Sie die Anzahl der Administratoren ein – Vergeben Sie Administratorrechte nur äußerst sparsam. Mit jedem zusätzlichen Administrator steigt das Risiko. Denn wird ein Admin-Konto angegriffen, sind potenziell auch alle anderen in Gefahr. Warum? Jeder Administrator gehört möglicherweise zu Gruppen, zu denen andere nicht gehören. So breitet sich ein Angriff auf eine Gruppe schnell auf weitere aus. Versuchen Sie also, die Anzahl der Administratoren so gering wie möglich zu halten und regelmäßig zu prüfen, wer über Administratorrechte verfügt. Lösungen wie DataPrivilege erleichtern Ihnen diesen Prozess: Damit können Sie beispielsweise Zugriffsrechte von Administratoren überprüfen, automatisch auslaufen lassen und Domänen- und lokalen Administratorkonten zeitlich begrenzte Berechtigungen erteilen.

4. Verwenden Sie separate Administratorkonten – Für IT-Betriebsprozesse verantwortliche Administratoren sollten getrennte Konten verwenden. Dadurch lassen sich Zugriffe durch Administratoren einfacher nachverfolgen und dokumentieren, ungewöhnliche Aktivitäten fallen so eher auf. Diese Konten sollten sich – beispielsweise je nach den ausgeführten Rollen – in einem eigenen organisatorischen Bereich befinden, sodass Sie ihnen spezifische Gruppenrichtlinienobjekte zuweisen können.

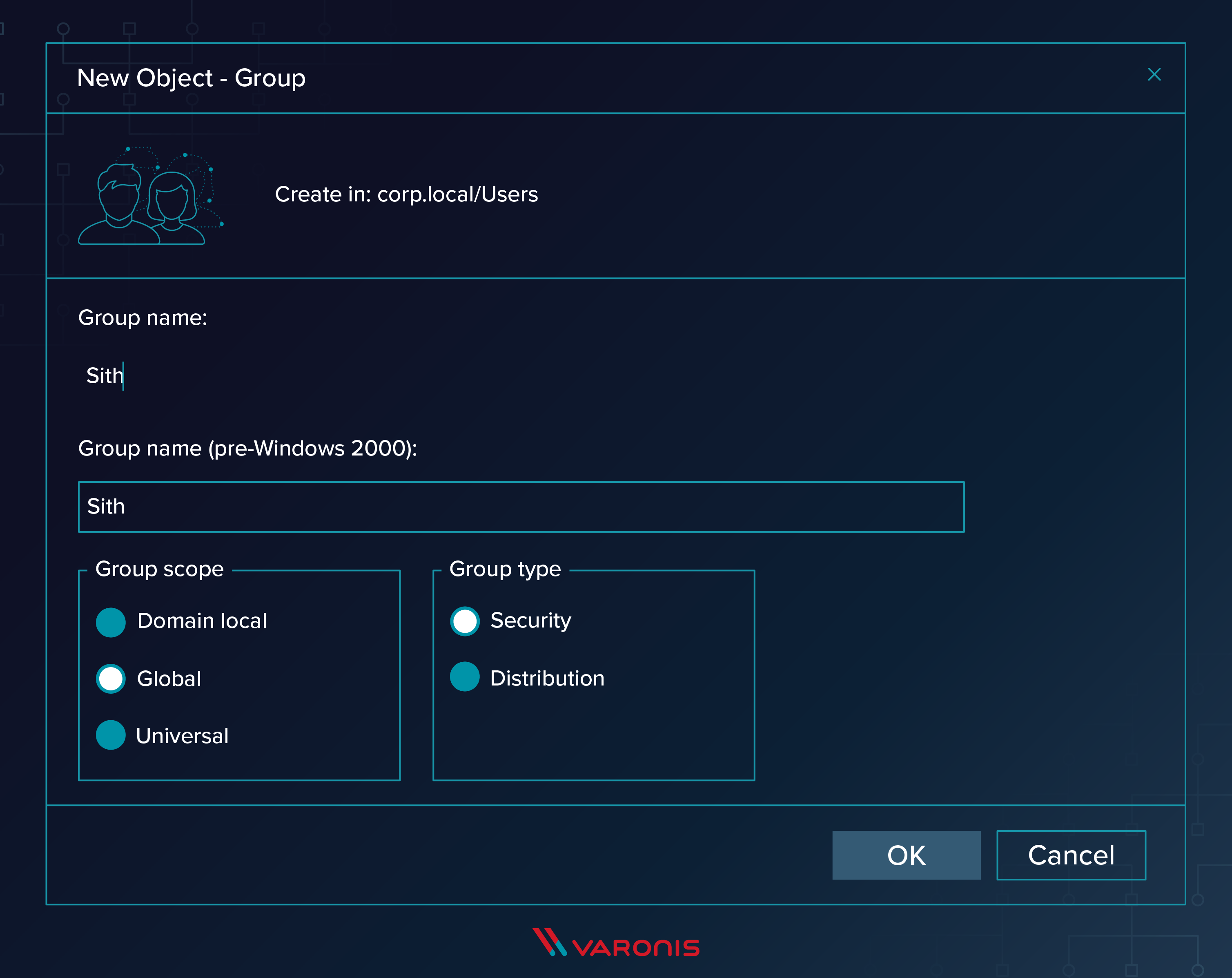

5. Schränken Sie Standardgruppen mit erweiterten Rechten ein – In Windows stehen zahlreiche Standardgruppen zur Auswahl, die Sie unbedingt einschränken sollten. Hier finden Sie eine vollständige Liste aller Gruppen. So können Sie prüfen und entscheiden, welche Gruppen gemäß Ihren Unternehmensrichtlinien deaktiviert werden sollten. Unsere Empfehlung: Deaktivieren Sie das Konto „Gast“ und benennen Sie das Konto „Administrator“ um. So machen Sie es Angreifern bei einer Standardattacke wenigstens nicht zu einfach.

6. Setzen Sie starke Passwortregeln durch – Lassen Sie sich nicht aus Bequemlichkeit zu schwachen Passwörtern verführen! Schützen Sie das Passwort des Dienstkontos. Überwachen Sie das Passwort der Verzeichnisdienstwiederherstellung (Directory Services Restore Mode, DSRM), erneuern Sie es regelmäßig – und stellen Sie sicher, dass es nicht in falsche Hände gerät!

7. Testen Sie die Einstellungen der Gruppenrichtlinien – Eine Möglichkeit, Ihre Umgebung sicherer zu machen, ist es die Sicherheitseinstellungen mithilfe von Gruppenrichtlinien zu konfigurieren. Achten Sie unbedingt darauf, dass Ihre Gruppenrichtlinienobjekte konfiguriert und aktiviert sind und sich nicht widersprechen.

8. Überwachen Sie wichtige Ereignisse – Ein durchsuchbarer Audit-Trail sämtlicher Änderungen in AD ist ein absolutes Muss. Egal, ob es sich um Änderungen an Gruppenrichtlinienobjekten, bei Nutzern oder Gruppenmitgliedschaften handelt – dokumentieren Sie alles, um im Ernstfall auf gerichtsverwertbare Beweise zurückgreifen zu können.

9. Überwachen Sie Active Directory im Hinblick auf mögliche Anzeichen von Angriffen – Um Risikofaktoren in Ihrer Domäne zu überwachen, müssen Sie sicherstellen, dass Sie die erforderlichen Tools und Regeln parat haben, die Sie auf Änderungen in AD und ungewöhnliche Verhaltensweisen aufmerksam machen. Testen Sie dazu die Analyse des Nutzerverhaltens.

Weitere Varonis-Blogbeiträge zum Thema:

1. Bewährte Methoden für die Auswahl von Active-Directory-Domänennamen

2. Risiken beim Umbenennen von Active Directory Domains

3. Active-Directory-Sperrung: Wie Sie Anwendungen mit abgelaufenen Anmeldeinformationen finden

4. Top 10 Active Directory Tutorials on the Web

5. How Can I Find Out Which Active Directory Groups I’m a Member of?

The post Active Directory sicherer machen: 9 Empfehlungen appeared first on Varonis Deutsch.

Wie soll ich vorgehen?

Im Folgenden finden Sie drei Möglichkeiten, wie Sie das Datenrisiko in Ihrem Unternehmen verringern können:

Vereinbaren Sie eine Demo mit uns, um Varonis in Aktion zu erleben. Wir passen die Session an die Datensicherheitsanforderungen Ihres Unternehmens an und beantworten alle Fragen.

Sehen Sie sich ein Beispiel unserer Datenrisikobewertung an und erfahren Sie, welche Risiken in Ihrer Umgebung lauern könnten. Varonis DRA ist völlig kostenlos und bietet einen klaren Weg zur automatischen Sanierung.

Folgen Sie uns auf LinkedIn, YouTubeund X (Twitter), um kurze Einblicke in alle Themen der Datensicherheit zu erhalten, einschließlich Data Security Posture Management (DSPM), Bedrohungserkennung, KI-Sicherheit und mehr.