Uma parte do universo da segurança não recebe quase a atenção que merece. Ela é conhecida como Open Source Intelligence, ou OSINT, que pode ser descrito como reconhecimento passivo ou coleta de informações de fundo de fontes públicas.

Com uma nova geração de OSINTware, invasores podem simplesmente aprender detalhes sobre uma empresa antes mesmo de iniciar um ataque. Deixe-me enfatizar: com o OSINT, os invasores têm conhecimento prévio sobre uma empresa baseado em informações publicamente disponíveis.

É claro que qualquer pessoa pode encontrar dados fazendo pesquisas inteligentes na Web. Mas, novos aplicativos mudaram a maneira como esse trabalho é feito. O OSINT possui várias ferramentas freeware (ou freemium) que podem ser usadas para o bem, por equipes de segurança da informação e analistas, mas também por grupos com más intenções e agências de segurança nacional.

Mesmo hackers inexperientes podem, com pouco esforço, aprender sobre a rede de perímetro, obter conhecimento sobre falhas de segurança e descobrir informações sobre os funcionários para invadir suas contas profissionais.

SpiderFoot e dados públicos

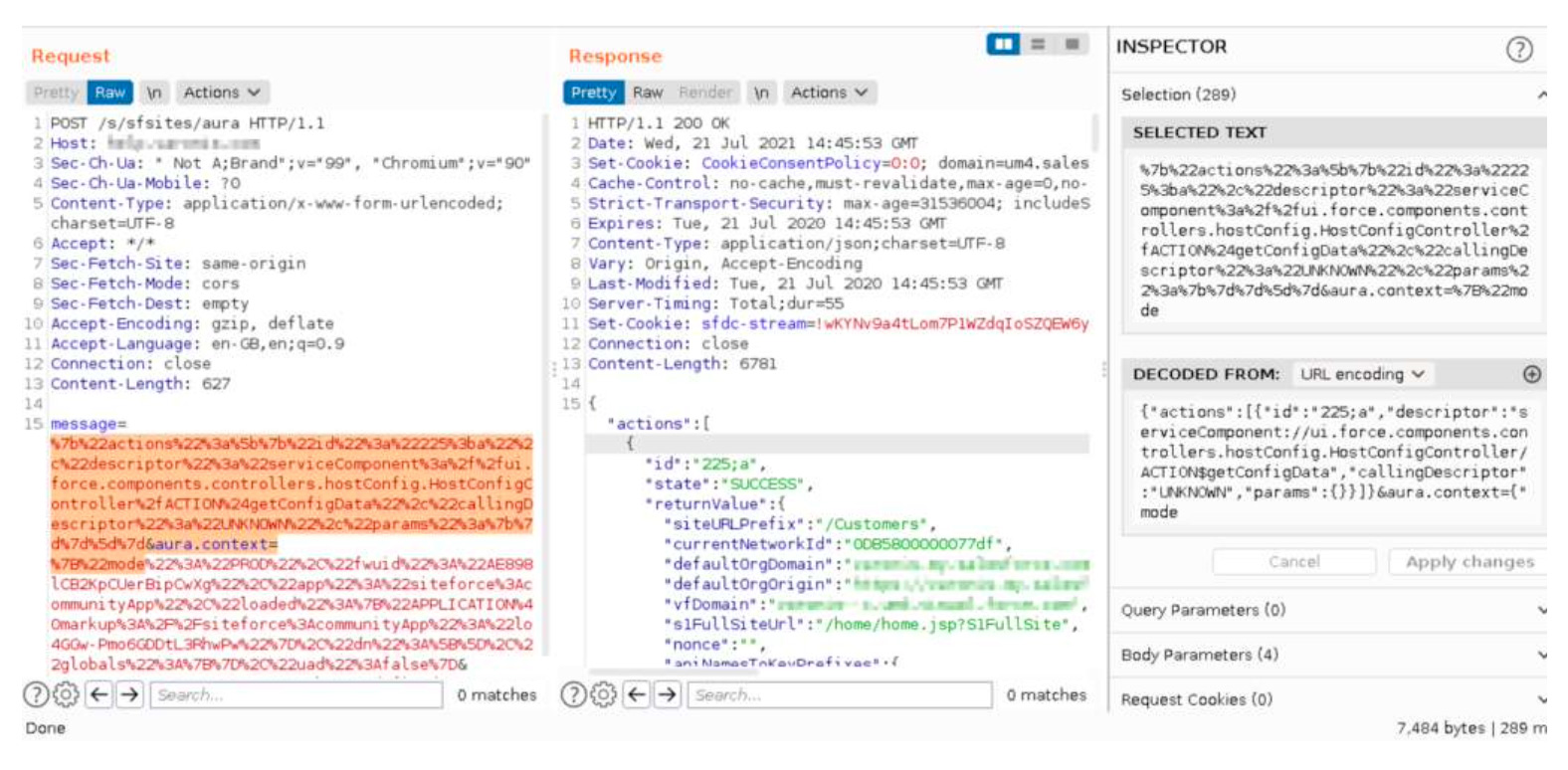

O SpiderFoot é descrito como uma “ferramenta de reconhecimento que consulta automaticamente mais de 100 fontes de dados públicas para reunir informações sobre endereços IP, nomes de domínio, endereços de e-mail”.

Ele exige que o usuário especifique um endereço IP de um alvo em potencial para iniciar uma varredura. Além de reunir informações de domínio e endereços IP, o SpiderFoot captura outros dados rastreando site, analisando cabeçalhos HTML, dos quais podem ser capturados nomes de SO, softwares e números de versão.

Para os invasores, saber que uma versão antiga do Windows, Apache ou PHP estão sendo usada e exposta na internet faz dela um excelente alvo. O SpiderFoot, junto com o Maltego, também possui integração com outros bancos de dados OSINT. Assim é possível pesquisar em bancos de dados de vulnerabilidades e, em seguida, descobrir detalhes para aproveitar as falhas de segurança.

O ponto mais importante para os profissionais de segurança é que os adversários estão sendo auxiliados por uma tecnologia poderosa – do tipo que, antigamente, apenas agências de inteligência tinham acesso.

É preciso ter em mente que o SpiderFoot também é útil para a segurança cibernética. Os analistas podem dizer o que está exposto, se a empresa está fornecendo informações úteis desnecessariamente e, até, encontrando software desatualizado.

Shodan e hacking

Outra ferramente OSINT, até mais ameaçadora, é o Shodan, que ao contrário do SpiderFoot já indexou grande parte da internet. O Shodan também é conhecido como o Google dos hackers.

A força do Shodan está em coletar e indexar banners. E essa é uma busca interessante para possíveis invasores… procurar por banners e encontrar informações sobre senhas. Pode parecer estranho, mas as empresas podem ser descuidadas com senhas e muitas vezes não têm ciência de alguma porta IP aberta.

Por exemplo, o telnet é o protocolo legado para comunicação com dispositivos por meio de uma linha de comando simples e baseada em texto. Administradores usam para obter acesso remoto a servidores, roteadores e outros dispositivos. Muitas vezes, há um banner de texto que exibe uma mensagem para recebê-lo no serviço que podem informar algo como “nenhuma senha necessária” ou “use admin e 1234”. E isso acontece de verdade.

Outra vantagem para os invasores são sites que exigem login por meio de um formulário e o Shodan digitalizou e indexou todos esses formulários que podem ser facilmente pesquisados. Novamente, esses metadados ocultos com uma referência de senha podem ter sido uma referência temporária ou deveria ser usado internamente. De qualquer forma, ele foi localizado pelo Shodam e pode ser usado contra a empresa.

Junte tudo isso no Maltego

O Maltego é um ótimo agregador de interfaces para vários bancos de dados OSINT. Como o SpiderFoot, o Maltego pode digitalizar um site de destino e, então, permitir que seus usuários apliquem sem esforço o que chamam de “transformar” seu ecossistema para conectar as informações da web e vários bancos de dados.

Para executivos que ainda não viram o perigo, com o Maltego, os atacantes não precisam dominar explorações complexas. Em vez disso, permite que aprendam diretamente sobre comoas senhas são reutilizadas pelos funcionários em outros sites da internet.

Assim, o Maltego permite aos usuários configurar uma estrutura para descobrir endereços de e-mail dos funcionários. Primeiro ele descobre o domínio associado a um site da empresa, depois usa várias pesquisas em mídias sociais, sites da web e outras fontes OSINT para encontrar e—mails dos funcionários que faça referência a esse domínio.

No passo seguinte, o Maltego fornece uma transformação para o site I Have Been Pwned, banco de dados de e-mails que foram previamente envolvidos em uma violação de dados de senhas.

Parando por aqui, digamos que é possível que os invasores encontrem essas senhas e aprendam algo sobre os hábitos preguiçosos de segurança dos funcionários e, em seguida, experimentem senhas em suas contas de trabalho.

Ou seja, invasores não precisam ser muito experientes em explorações ou vulnerabilidades, em vez disso, a ferramenta permite que eles direcionem sua atenção para os funcionários e suas atividades fora do trabalho.

Como o OSINT, o conhecimento é verdadeiramente poder.

Funcionários são considerados os novos malware. Ataques feitos por funcionários ou por alguém que roubou suas credenciais aumentam no mundo inteiro. Faça um teste gratuito das soluções Varonis e saiba como podemos ajudar a sua empresa.

O que devo fazer agora?

Listamos abaixo três recomendações para reduzir os riscos de dados na sua organização:

Agende uma demonstração conosco: Veja a usabilidade de Varonis em uma sessão personalizada com base nas necessidades de segurança de dados da sua organização. Responderemos a todas as suas perguntas.

Veja um exemplo do nosso Relatório de Risco de Dados: Conheça as ameaças que podem permanecer no seu ambiente. O Relatório da Varonis é gratuito e demonstra claramente como realizar a remediação automatizada.

Siga-nos no LinkedIn, YouTube e X (Twitter): Obtenha insights detalhados sobre todos os aspectos da segurança de dados, incluindo DSPM, detecção de ameaças, segurança de IA, entre outros.